JBOSS远程代码执行漏洞

2011-12-12 08:47

573 查看

JBOSS默认配置会有一个后台漏洞,漏洞发生在jboss.deployment命名空间

中的addURL()函数,该函数可以远程下载一个war压缩包并解压

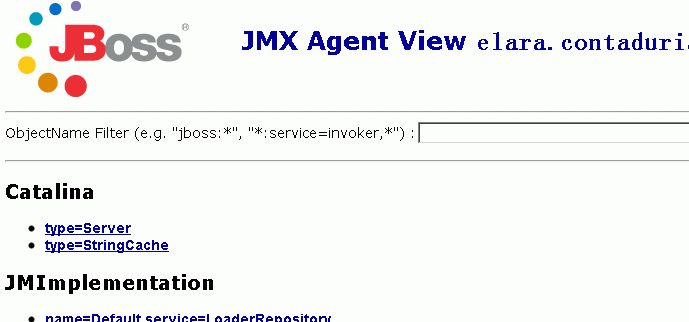

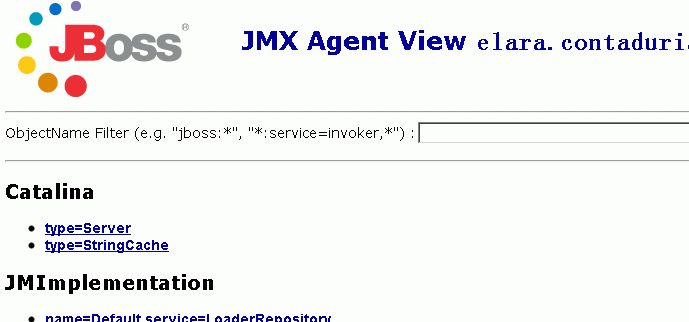

访问http://www.safe3.com.cn:8080/jmx-console/ 后台,如下图

下拉找到如下图所示

点击flavor=URL,type=DeploymentScanner进入

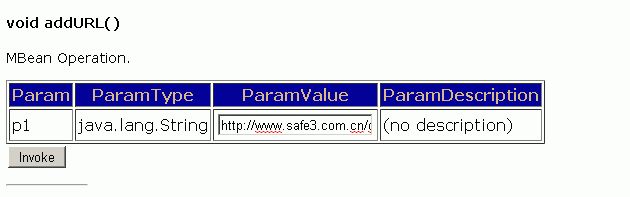

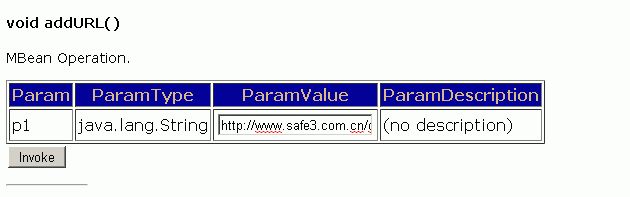

在输入框中写入war压缩文件webshell的url地址,如上图

点击invoke执行界面获得一个jsp的webshell,如下图

临时漏洞修补办法:给jmx-console加上访问密码

1.在 ${jboss.server.home.dir}/deploy下面找到jmx-console.war目录编辑WEB-INF/web.xml文件 去掉 security-constraint 块的注释,使其起作用

2.编辑WEB-INF/classes/jmx-console-users.properties或server/default/conf/props/jmx-console-users.properties (version >=4.0.2)和 WEB-INF/classes/jmx-console-roles.properties

或server/default/conf/props/jmx-console-roles.properties(version >=4.0.2) 添加用户名密码

3.编辑WEB-INF/jboss-web.xml去掉 security-domain 块的注释 ,security-domain值的映射文件为 login-config.xml (该文件定义了登录授权方式)

中的addURL()函数,该函数可以远程下载一个war压缩包并解压

访问http://www.safe3.com.cn:8080/jmx-console/ 后台,如下图

下拉找到如下图所示

点击flavor=URL,type=DeploymentScanner进入

在输入框中写入war压缩文件webshell的url地址,如上图

点击invoke执行界面获得一个jsp的webshell,如下图

临时漏洞修补办法:给jmx-console加上访问密码

1.在 ${jboss.server.home.dir}/deploy下面找到jmx-console.war目录编辑WEB-INF/web.xml文件 去掉 security-constraint 块的注释,使其起作用

2.编辑WEB-INF/classes/jmx-console-users.properties或server/default/conf/props/jmx-console-users.properties (version >=4.0.2)和 WEB-INF/classes/jmx-console-roles.properties

或server/default/conf/props/jmx-console-roles.properties(version >=4.0.2) 添加用户名密码

3.编辑WEB-INF/jboss-web.xml去掉 security-domain 块的注释 ,security-domain值的映射文件为 login-config.xml (该文件定义了登录授权方式)

相关文章推荐

- JBOSS远程代码执行漏洞

- JBOSS远程代码执行漏洞

- OrientDB远程代码执行漏洞利用与分析

- ElasticSearch Groovy脚本远程代码执行漏洞检测脚本和修复方案

- Samba远程崩溃或代码执行漏洞(CVE-2015-0240)简要分析

- 技术文章 | CVE-2017-12615/CVE-2017-12616:Tomcat信息泄漏和远程代码执行漏洞分析报告

- Ubuntu崩溃报告工具存在远程代码执行漏洞

- Bash Shellshock(Bash远程代码执行)漏洞批量利用脚本

- iis6.0远程代码执行漏洞复现(CVE-2017-7269)

- WordPress WP Cleanfix插件‘wpCleanFixAjax.php’远程PHP代码执行漏洞

- 齐博cms最新SQL注入网站漏洞 可远程执行代码提权

- Metasploit曝远程代码执行漏洞:别惹我,我疯起来连自己都黑

- WordPress 严重的远程备份执行代码漏洞

- HTTP.sys 远程执行 代码漏洞 ( MS15-034)

- CVE-2017-8464 LNK文件(快捷方式)远程代码执行漏洞复现

- Struts2/XWork < 2.2.0远程执行任意代码漏洞分析及修补

- Bash 远程任意代码执行安全漏洞(最严重漏洞)

- Bash 远程任意代码执行安全漏洞(最严重漏洞)

- Apache ActiveMQ Fileserver远程代码执行漏洞

- 【渗透测试】ApacheTomcat 远程代码执行漏洞复现CVE-2017-12615