JBOSS远程代码执行漏洞

2010-01-09 23:19

1026 查看

JBOSS默认配置会有一个后台漏洞,漏洞发生在jboss.deployment命名空间

中的addURL()函数,该函数可以远程下载一个war压缩包并解压

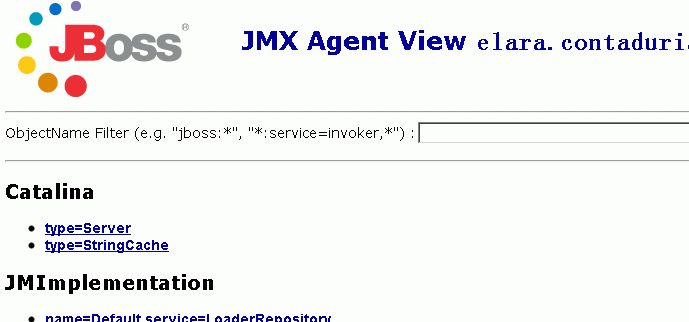

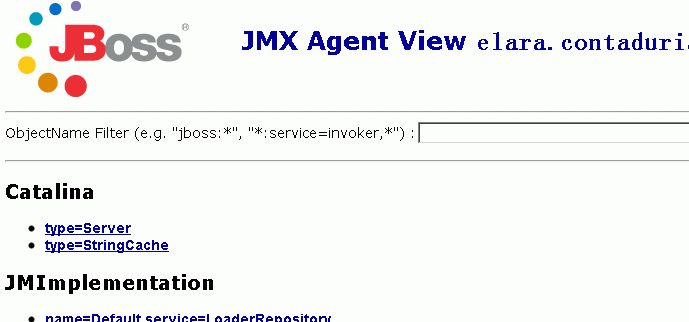

访问http://www.safe3.com.cn:8080/jmx-console/ 后台,如下图

下拉找到如下图所示

点击flavor=URL,type=DeploymentScanner进入

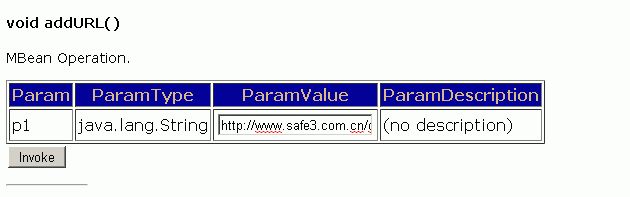

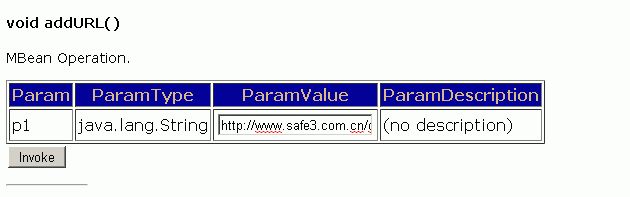

在输入框中写入war压缩文件webshell的url地址,如上图

点击invoke执行界面获得一个jsp的webshell,如下图

临时漏洞修补办法:给jmx-console加上访问密码

1.在 ${jboss.server.home.dir}/deploy下面找到jmx-console.war目录编辑WEB-INF/web.xml文件 去掉 security-constraint 块的注释,使其起作用

2.编辑WEB-INF/classes/jmx-console-users.properties或server/default/conf/props/jmx-console-users.properties (version >=4.0.2)和 WEB-INF/classes/jmx-console-roles.properties

或server/default/conf/props/jmx-console-roles.properties(version >=4.0.2) 添加用户名密码

3.编辑WEB-INF/jboss-web.xml去掉 security-domain 块的注释 ,security-domain值的映射文件为 login-config.xml (该文件定义了登录授权方式)

中的addURL()函数,该函数可以远程下载一个war压缩包并解压

访问http://www.safe3.com.cn:8080/jmx-console/ 后台,如下图

下拉找到如下图所示

点击flavor=URL,type=DeploymentScanner进入

在输入框中写入war压缩文件webshell的url地址,如上图

点击invoke执行界面获得一个jsp的webshell,如下图

临时漏洞修补办法:给jmx-console加上访问密码

1.在 ${jboss.server.home.dir}/deploy下面找到jmx-console.war目录编辑WEB-INF/web.xml文件 去掉 security-constraint 块的注释,使其起作用

2.编辑WEB-INF/classes/jmx-console-users.properties或server/default/conf/props/jmx-console-users.properties (version >=4.0.2)和 WEB-INF/classes/jmx-console-roles.properties

或server/default/conf/props/jmx-console-roles.properties(version >=4.0.2) 添加用户名密码

3.编辑WEB-INF/jboss-web.xml去掉 security-domain 块的注释 ,security-domain值的映射文件为 login-config.xml (该文件定义了登录授权方式)

相关文章推荐

- JBOSS远程代码执行漏洞

- JBOSS远程代码执行漏洞

- Office CVE-2017-8570 远程代码执行漏洞复现

- HTTP.sys 远程执行 代码漏洞 ( MS15-034)

- OrientDB远程代码执行漏洞利用与分析

- 漏洞到来:CVE-2017-8620:Windows Search远程代码执行漏洞

- phpMyAdmin3.X远程代码执行漏洞0day

- Office CVE-2017-8570远程代码执行漏洞复现

- Struts 2 S2-045 Jakarta插件远程代码执行漏洞加固方法

- Struts 2最新0day破坏性漏洞(远程任意代码执行)等的重现方法

- phpliteadmin <= 1.9.3 远程php代码执行漏洞测试

- 齐博cms最新SQL注入网站漏洞 可远程执行代码提权

- Office CVE-2017-8570远程代码执行漏洞复现

- Fastjson 爆出远程代码执行高危漏洞,更新版本已修复

- Linux高危漏洞曝光:Linux 内核 ipv4/udp.c 远程恣意代码执行

- Bash Shellshock(Bash远程代码执行)漏洞批量利用脚本

- Microsoft Internet Explorer 多个不明细节远程代码执行漏洞

- Metasploit曝远程代码执行漏洞:别惹我,我疯起来连自己都黑

- 挖洞经验 | 看我如何综合利用4个漏洞实现GitHub Enterprise远程代码执行

- Office远程代码执行漏洞补丁(905413)