Linux内核20天内连爆两高危漏洞,一个命令又可以获得root权限

2009-09-01 10:20

357 查看

Linux内核漏洞最近几乎是一月一爆,在8月15号才爆了一个几乎通杀所有版本所有内核所有架构的内核漏洞;今天在学生返校的大喜日子里,竟然又爆了一个,通杀内核2.6 < 2.6.19的所有32位Linux,算是google security team给学生们的礼物吧。

就现在的情况看,RedHat暂时还没发布官方补丁,貌似也没有什么临时修复方案,系统管理员唯一能做的就是等待再等待。

我想Linux内核的开发团队需要考虑引入微软的SDL安全开发生命周期以增强Linux内核的安全性,否则用户用着真是提心吊胆。

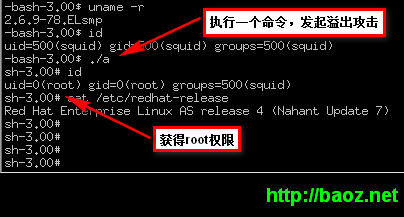

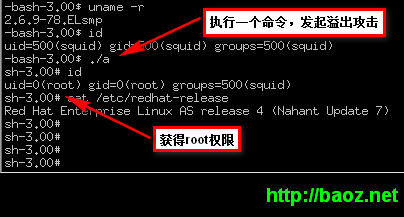

下面展示一下这个漏洞的威力:

别说我是标题党,的确是一个命令就可以获得root权限吧,在32位的RHEL4里基本上是百发百中,永不落空。

包子将密切关注RedHat、Debian、Ubuntu、Gentoo等主流发行版针对此漏洞的动向,出于对用户的保护,如果您需要了解和跟踪漏洞的细节,漏洞的重现方式和重现经验,敬请关注 http://baoz.net/linux-localroot-no-patch-again/ 以获取最新资讯

就现在的情况看,RedHat暂时还没发布官方补丁,貌似也没有什么临时修复方案,系统管理员唯一能做的就是等待再等待。

我想Linux内核的开发团队需要考虑引入微软的SDL安全开发生命周期以增强Linux内核的安全性,否则用户用着真是提心吊胆。

下面展示一下这个漏洞的威力:

别说我是标题党,的确是一个命令就可以获得root权限吧,在32位的RHEL4里基本上是百发百中,永不落空。

包子将密切关注RedHat、Debian、Ubuntu、Gentoo等主流发行版针对此漏洞的动向,出于对用户的保护,如果您需要了解和跟踪漏洞的细节,漏洞的重现方式和重现经验,敬请关注 http://baoz.net/linux-localroot-no-patch-again/ 以获取最新资讯

相关文章推荐

- Linux内核20天内连爆两高危漏洞,一个命令又可以获得root权限

- NULL指针引起的一个linux内核漏洞

- NULL指针引起的一个linux内核漏洞

- NULL指针引起的一个linux内核漏洞

- 针对"黑客再爆Linux内核高危漏洞 可以攻击所有Linux系统",个人检测遇到的问题

- 每天一个linux命令-uname,输出操作系统信息(内核版本、硬件架构32位/64位等)

- NULL指针引起的一个linux内核漏洞

- 每日掌握一个Linux命令 之 查看内核信息 uname

- Linux高危漏洞曝光:Linux 内核 ipv4/udp.c 远程恣意代码执行

- 移植完linux-3.4.2内核,启动系统后使用命令ifconfig -a查看网络配置只有一个local backloop

- 《转载》利用Linux内核的多个安全漏洞获得root权限

- Linux曝高危漏洞 按Enter键70秒获得root权限

- kexec命令_Linux kexec 命令用法详解:从当前正在运行的内核引导到一个新内核

- linux 2.6内核编程-一个简单的字符驱动程序源码

- 每天一个linux命令:lsof命令

- 每天一个linux命令(48):watch命令

- linux终端或者虚拟机SecureCRT窗口拖动之后,会自动收到一个Ctrl+C的命令

- lab6:分析Linux内核创建一个新进程的过程

- 每天一个linux命令(21):find命令之xargs