使用shodan入/侵网络摄像头实战(无需使用kali)

2020-12-14 14:57

4331 查看

目录

写在前面

作为一个防御型白帽***

你一定要知道***的进攻套路

才能有相应的防御措施

声明:只做测试,发现对方的漏洞,并不进行破坏性操作

shodan简介

有人说shodan是互联网上最可怕的搜索引擎,的确是这样的,通过了解发现真是太恐怖了,shodan也被翻译为“撒旦”,圣经里的魔鬼。shodan可以说是一款黑暗的谷歌,shodan跟谷歌不一样的地方在,它的目标是联网的硬件什么。它一刻不停的再寻找着互联网上所有的服务器、摄像头、打印机、路由器、家庭只能设备等等。只要你这个东西连上网,你就有可能暴露。

shodan搜索引擎

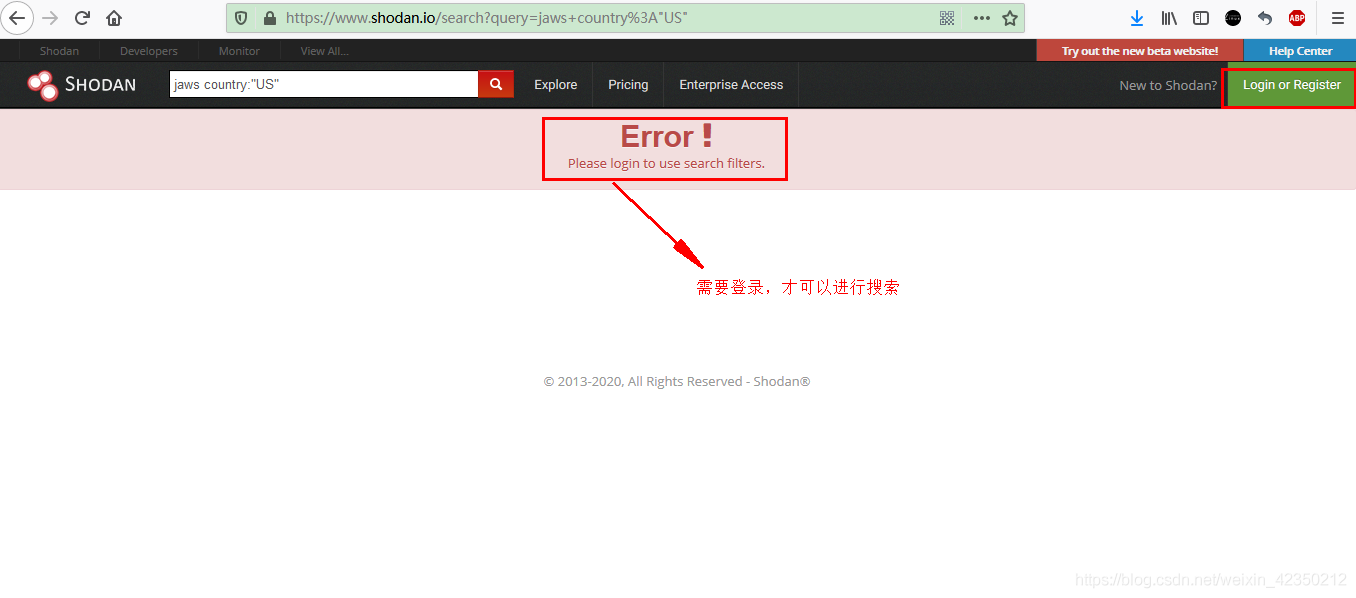

shodan可以使用浏览器直接访问,如下图 输入shodan网址。

只有注册用户才可以搜索设备,大家使用的话,需要注册一下,邮箱即可。

注册步骤,就不说了,下面直接使用已经注册的账号 进行搜索。

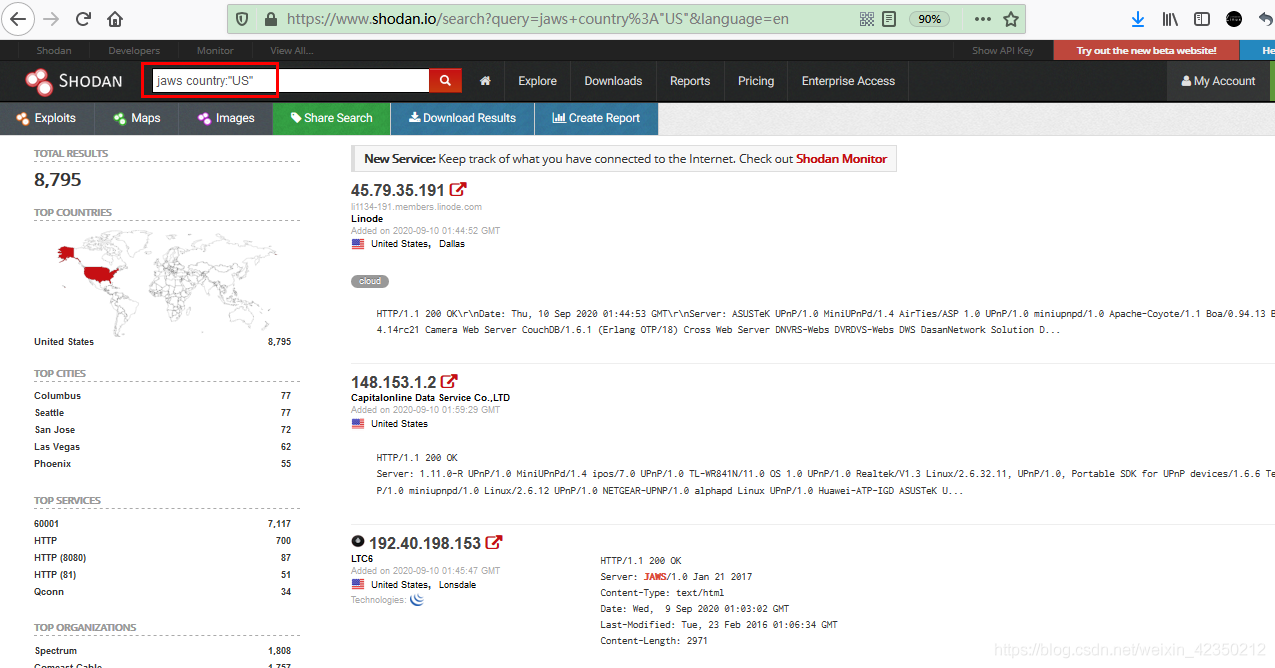

我们搜索:美国地区的,jaws类型的摄像头网络设备,下面是搜到的结果;免费的注册用户只能获得前两页的搜索信息。

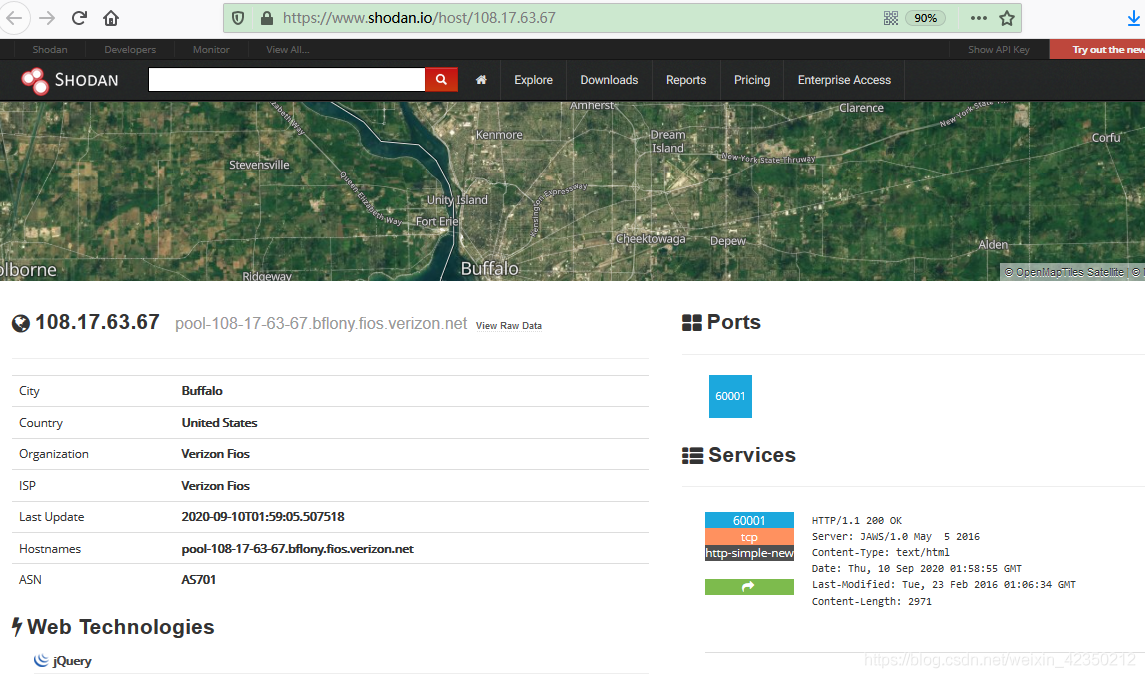

随便点开一个搜索结果,可以看到这台服务器开的端口及服务等信息

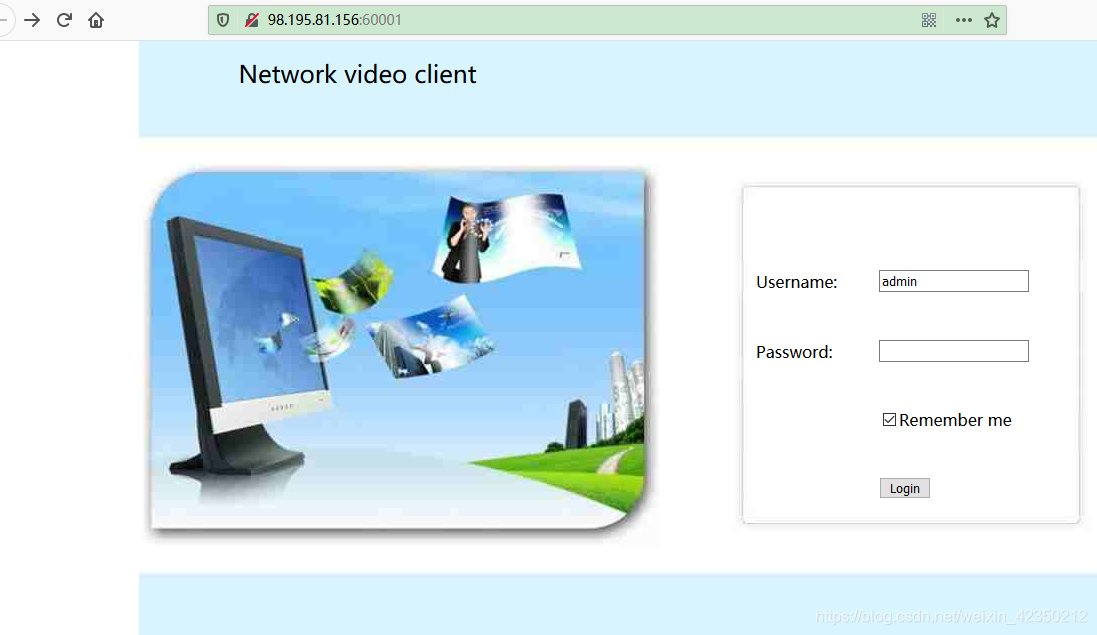

jaws视频设备的端口,默认是60001,进入登录界面;密码一般都是空的,直接登录试一下

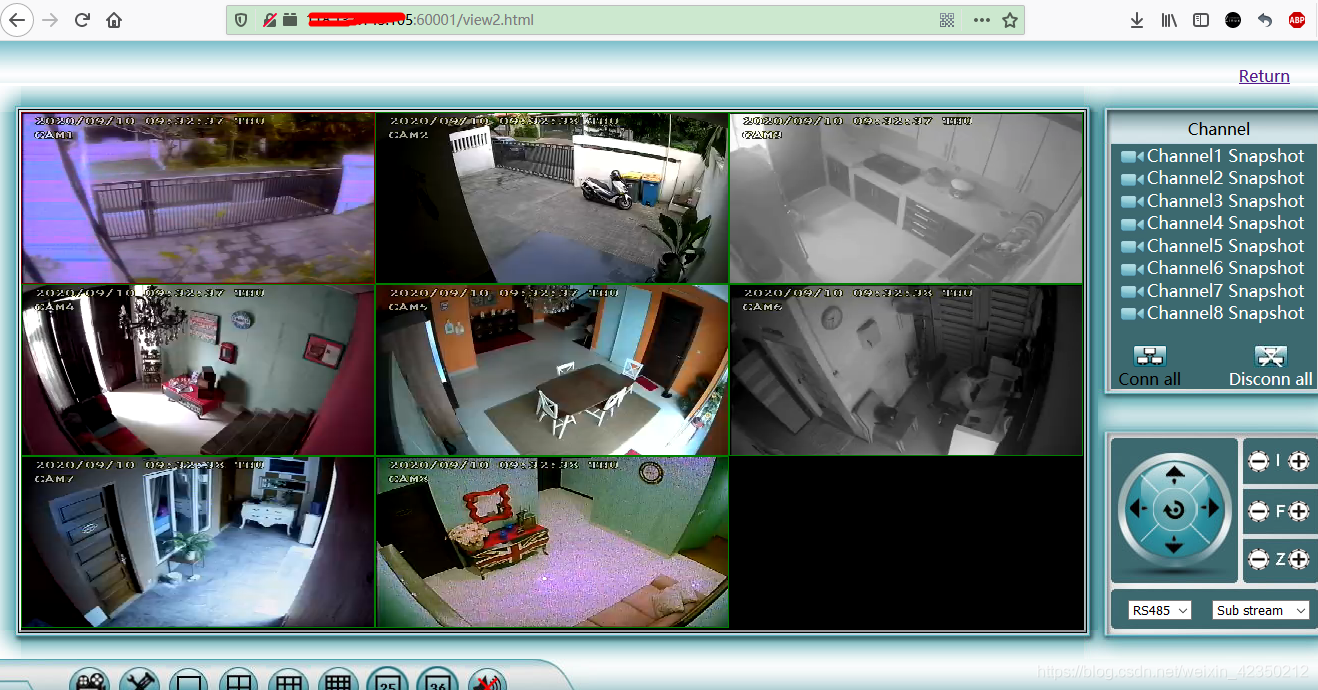

***成功效果

可以看到摄像头

相关文章推荐

- kali渗透技术实战——扫描神器nmap的使用

- 【Kali渗透全方位实战】使用Nmap进行端口探测-发现脆弱站点

- 【Kali渗透全方位实战】子域名的概念与探测(DNSenum工具和Sublist3r脚本的使用)

- Android Fragment应用实战,使用碎片向ActivityGroup说再见(三)

- Apache CXF实战之七 使用Web Service传输文件

- SpringBoot实战(六)之使用LDAP验证用户

- 无需破解:Windows Server 2008 R2 至少免费使用 900天

- arp毒化攻击 使用kali下ettercap工具查看其他人浏览图片信息实验

- Android实战——Glide的使用,加载图片只要一句话

- 深度学习利器:TensorFlow使用实战分享

- hibernate 9 使用对象 | hibernate 实战(第二版) 第9章使用对象 | 笔记

- 元数据编程实战_使用Emit运行时生成Protobuf编码类

- 开源作业调度框架 - Quartz.NET - 实战使用1

- 学习笔记(18):MySQL数据库从入门到搞定实战-子查询EXISTS和IN的使用

- Android开源实战(一)Git安装(Win7)和基本使用

- Docker实战(二):容器使用和镜像制作

- Vc2013实战(4) 使用Git和Github

- JBuilder9+Weblogic7实战篇之JSP使用JDBC篇

- SpringBoot从安装到实战(七)整合MyBatis并使用MyBatis Generator(已解决生成xml不覆盖以及生成其他数据库的同名表问题)

- 使用ASP.NET Web Api构建基于REST风格的服务实战系列教程【二】——使用Repository模式构建数据库访问层