tomcat后台弱口令getshell

2020-03-31 18:45

746 查看

0x00 前言

tomcat作为中间件的一员,漏洞方面也是要了解的。

弱口令进入后台直接上传war包getshell是一个经典的漏洞。

0x01 复现

1.环境配置

这里基本就是使用如下命令即可

docker-compose up -d

访问地址为

ttp://your-ip:8080/

2.过程演示

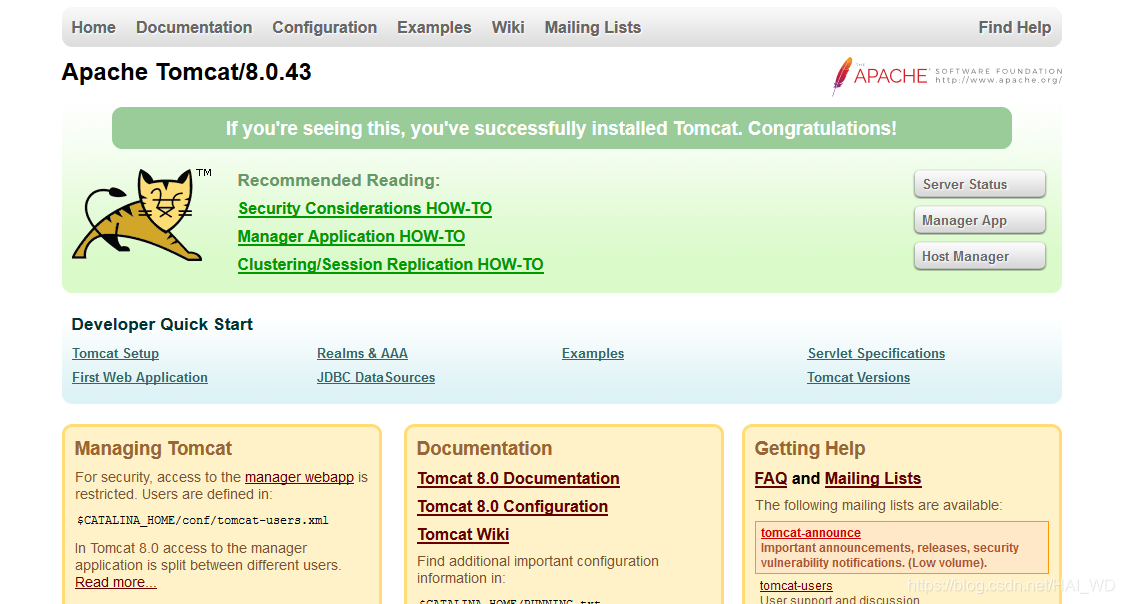

首先访问一下

ttp://your-ip:8080/

然后点一下server status 即可进行登录,这里登录的默认密码是tomcat:tomcat 也有可能是其他的。

这里可以参考:msf tomcat爆破

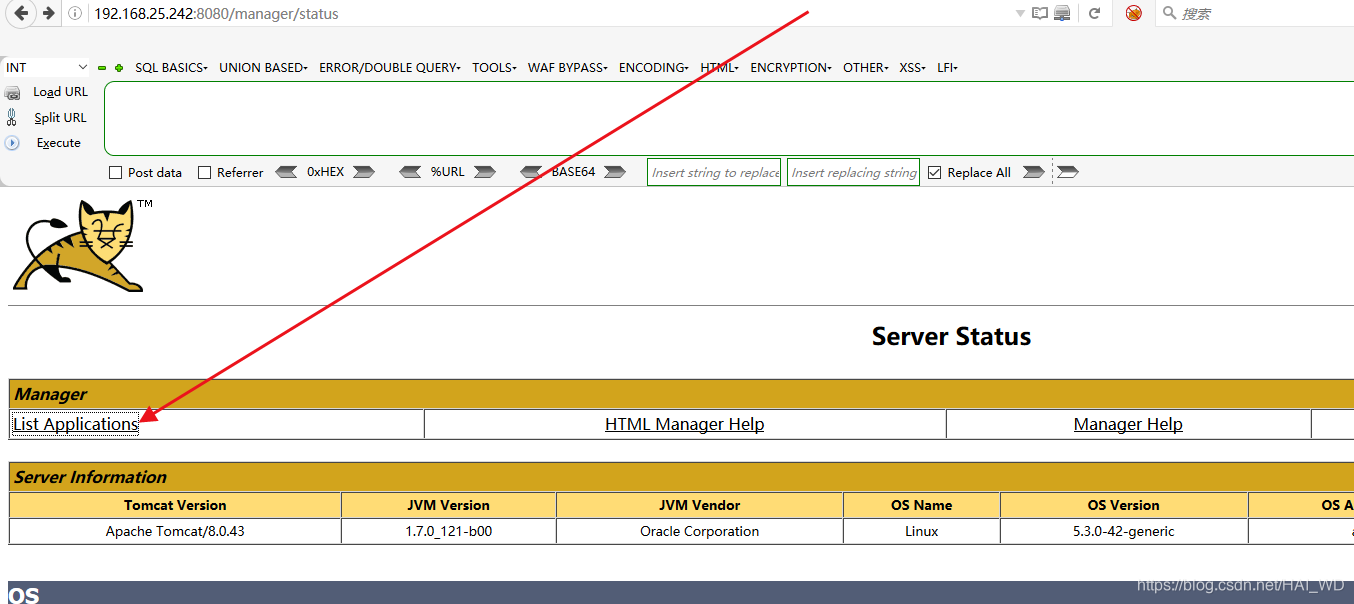

这里登录进去之后,点击这里

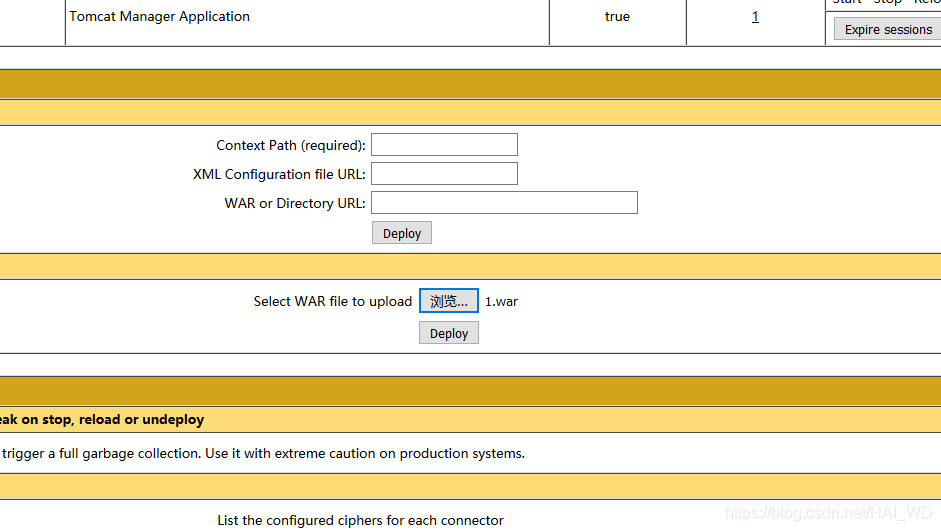

然后在这里上传war包

war包制作,参考这里:制作war包

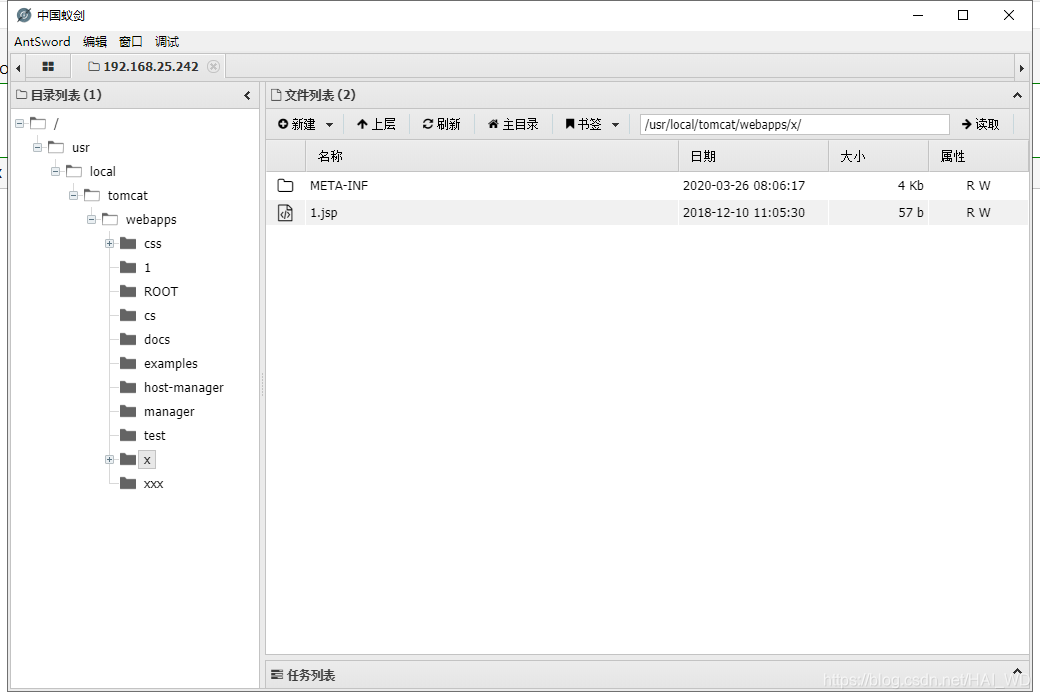

上传之后进行连接就ok了

- 点赞

- 收藏

- 分享

- 文章举报

HAI_WD

发布了57 篇原创文章 · 获赞 0 · 访问量 3156

私信

关注

HAI_WD

发布了57 篇原创文章 · 获赞 0 · 访问量 3156

私信

关注

相关文章推荐

- dz2.5 后台getweshell

- Tomcat后台拿shell

- 天天团购后台Getshell安全问题

- 网站后台getshell的方法总结

- 帝国CMS(EmpireCMS) v7.5后台getshell分析(CVE-2018-18086)

- 网站后台getshell的方法总结

- ThinkSNS2.5前台getshell+后台任意文件删除

- [代码审计]XiaoCms(后台任意文件上传至getshell,任意目录删除,会话固定漏洞)

- 网站后台getshell的方法总结

- Discuz!X2.5最新版后台管理员权限Getshell及修复

- [代码审计]青云客Cms前台有条件注入至getshell,后台xss至getshell、至弹你一脸计算器

- Tomcat后台拿shell (war)

- Dedecms V5.7后台的两处getshell

- Tomcat后台服务(开机启动)Shell代码,安装过程请参照上一篇

- SSH Secure Shell显示serverTomcat后台内容

- Tomcat管理页面弱口令获取shell

- PHPMYWIND4.6.6前台Refer头注入+后台另类getshell分析

- Dedecms 后台getshell 5.7 SP2

- 墨者学院 - Tomcat后台弱口令漏洞利用详解

- Vulhub - Tomcat8 + 弱口令 && 后台getshell 漏洞复现