ACL 访问控制列表(一)

ACL 访问控制列表 access control list (路由器,三层交换) 包过滤防火墙

ACL访问控制列表的类型

标准访问控制列表

基于源IP地址过滤数据包

标准访问控制列表的访问控制列表号时1~99

扩展访问控制列表

基于源IP地址、目的IP地址、指定协议、端口和标志来过滤数据包

扩展访问控制列表的访问控制列表号是100~199

命名访问控制列表

命名访问控制列表允许在标准和扩展访问控制列表使用中名称代替表号

访问控制列表基于三层(IP)和四层(端口、协议)进行过滤

ACL匹配规则:自上而下 逐条匹配 默认隐含拒绝所有

白名单

允许 1.2

允许 1.3

拒绝所有(不写)

黑名单

拒绝 1.2

拒绝 1.3

允许所有(必须写)

标准访问控制列表的配置

创建ACL:

Router(config)#access-list accsee-list-number

{ permit允许数据包通过 | deny拒绝数据包通过 } source [ source-wildcard ]可对源IP进行控制

删除ACL:

Router(config)#no access-list access-list-number

应用实例:

Router(config)# access-list 1 permit 192.168.1.0 0.0.0.255

Router(config)# access-list 1 permit 192.168.2.2 0.0.0.0

允许192.168.1.0/24和主机192.168.2.2的流量通过

隐含的拒绝语句:

Router(config)# access-list 1 deny 0.0.0.0 255.255.255.255

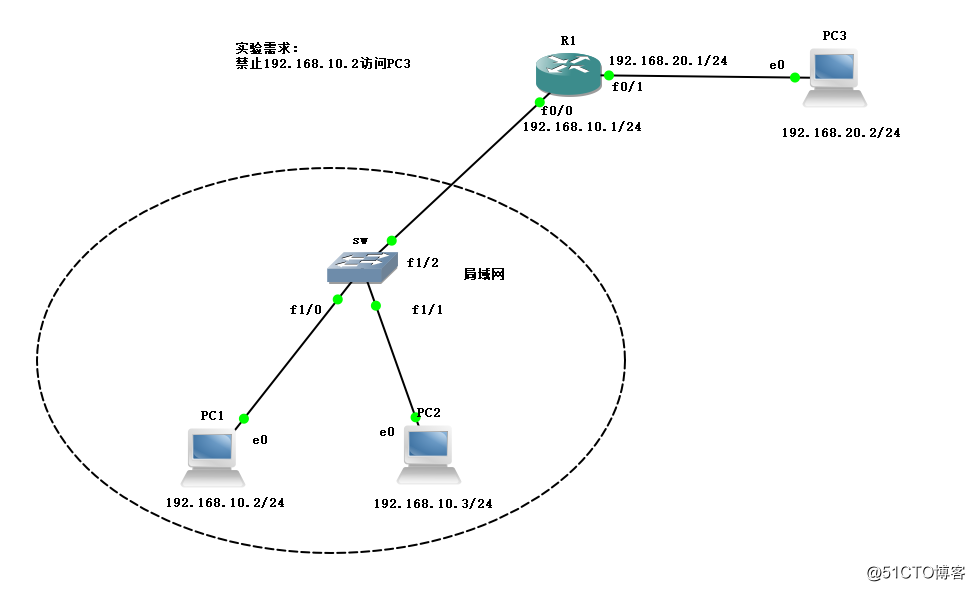

实验:标准ACL的配置

实验拓扑图

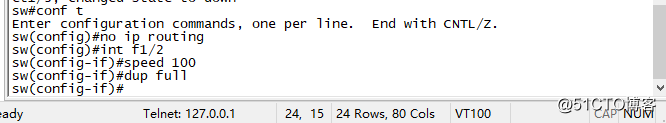

配置交换机接口

conf t

no ip routing

int f1/2

speed 100

dup full

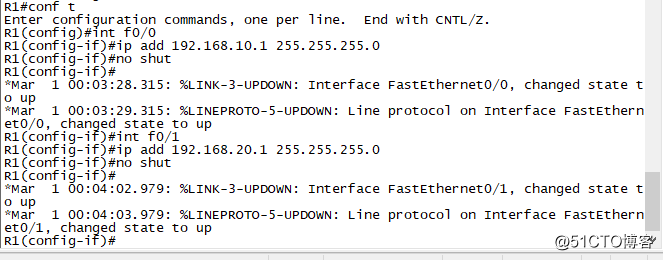

配置路由器接口

conf t

int f0/0

ip add 192.168.10.1 255.255.255.0

no shut

int f0/1

ip add 192.168.20.1 255.255.255.0

no shut

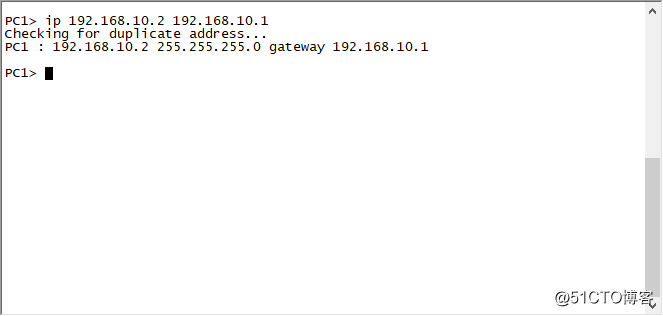

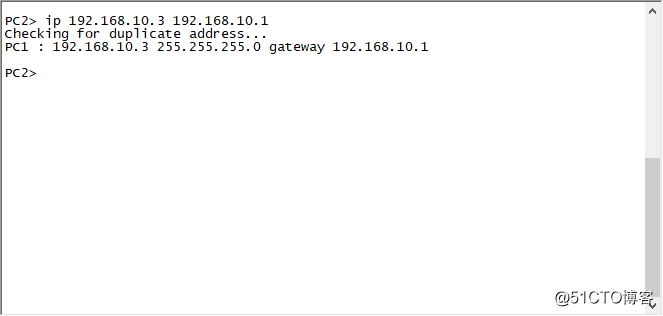

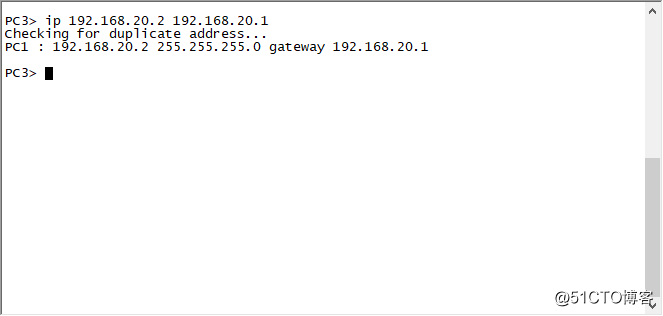

配置PC机IP地址

PC1 ip 192.168.10.2 192.168.10.1

PC2 ip 192.168.10.3 192.168.10.1

PC3 ip 192.168.20.2 192.168.20.1

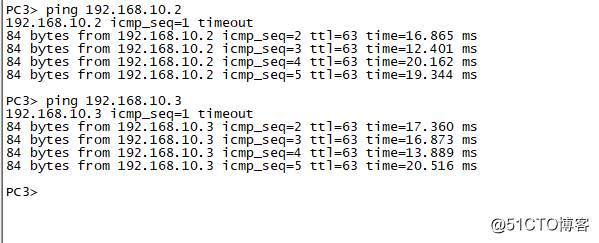

测试各PC机连通性

ping 192.168.10.2

ping 192.168.10.3

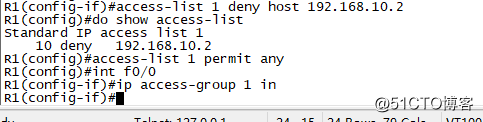

全局模式下在R1上定义规则

access-list 1 deny host 192.168.10.2

do show access-list

access-list 1 permit any

int f0/0

ip access-group 1 in

此时验证是否达到了实验要求

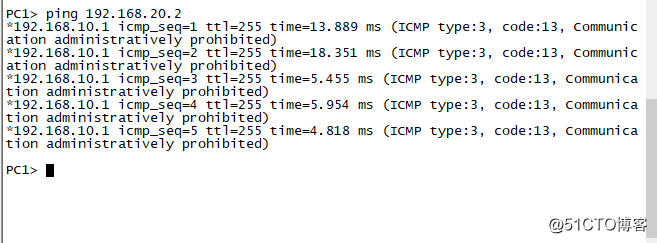

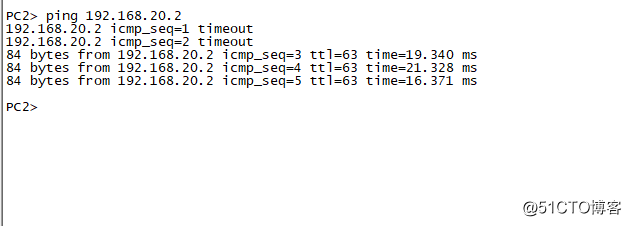

分别用PC1与PC2分别pingPC3,PC2可以ping通,而PC1无法ping通

PC1>ping 192.168.20.2

PC2>ping 192.168.20.2

- ACL(Access Control List)访问控制列表(一)

- 访问控制列表ACL

- 访问控制列表(ACL应用篇)

- Zend framwork2-ACL(访问控制列表) 示例

- RHCSA 系列(七): 使用 ACL(访问控制列表) 和挂载 Samba/NFS 共享

- 第10章 网络安全(5)_访问控制列表ACL

- 访问控制列表acl权限

- 访问控制列表(ACL)基本的配置以及详细讲解

- 访问控制列表(ACL)完全去理解

- RACL VACL 端口ACL(访问控制列表应用安全策略)

- 访问控制列表(Access Control List,ACL)

- ACL(Access Control list)访问控制列表(二)

- 您不具备查看该目录或页面的权限,因为访问控制列表(ACL)对Web 服务器上的该资源进行了配置或者访问网站时出现登录对话框。

- CCNA系列课程(7)访问控制列表ACL 推荐

- 访问控制列表ACL

- 访问控制列表(ACL)

- cisco路由器综合实验之二 访问控制列表的应用(ACL)

- ZendFramework学习第三章(核心组件—访问控制列表ACL的创建并使用)

- ora-24247:网络访问被访问控制列表(ACL)拒绝

- Phalcon 访问控制列表 ACL(Access Control Lists ACL)