CAS单点登录之支持数据库认证

2019-06-08 16:24

309 查看

本博客介绍一下基于CAS4.2.7的配置,之前博客CAS4.2.7服务端配置已经介绍了怎么部署CAS服务端,不过在登录机制是用固定的账号密码登录,实际项目肯定不可以这样做,所以本博客怎么配置CAS服务端直接JDBC方式登录,具体的服务端配置参考:CAS4.2.7服务端配置

一、数据库设计

建数据库,加用户信息表:

DROP TABLE IF EXISTS `sys_user`; CREATE TABLE `sys_user` ( `id` int(11) NOT NULL AUTO_INCREMENT COMMENT '用户Id', `username` varchar(100) NOT NULL COMMENT '用户名', `password` varchar(100) NOT NULL COMMENT '密码', `phone` varchar(11) DEFAULT NULL COMMENT '手机', `sex` varchar(6) DEFAULT NULL COMMENT '性别', `email` varchar(100) DEFAULT NULL COMMENT '邮箱', `mark` varchar(100) DEFAULT NULL COMMENT '备注', `rank` varchar(10) DEFAULT NULL COMMENT '账号等级', `lastLogin` date DEFAULT NULL COMMENT '最后一次登录时间', `loginIp` varchar(30) DEFAULT NULL COMMENT '登录ip', `imageUrl` varchar(100) DEFAULT NULL COMMENT '头像图片路径', `regTime` date NOT NULL COMMENT '注册时间', `locked` tinyint(1) DEFAULT NULL COMMENT '账号是否被锁定', `rights` varchar(100) DEFAULT NULL COMMENT '权限(没有使用)', PRIMARY KEY (`id`), UNIQUE KEY `uk_u_1` (`username`) ) ENGINE=InnoDB AUTO_INCREMENT=5 DEFAULT CHARSET=utf8;

二、CAS配置部署

在CAS.war里找到WEB-INF下面的cas.properties,这是cas的配置文件,可以自己加上一些配置:

## # Datasource config platform.jdbc.jdbcUrl=jdbc:mysql://127.0.0.1:3306/jeeplatform?autoReconnect=true&useUnicode=true&characterEncoding=utf8&characterSetResults=utf8&useSSL=false platform.jdbc.username=root platform.jdbc.password=root platform.jdbc.publickey=HHwwDSJKoZIhvcNAQEBBQADSwAwSAJBAKZijIzzXp1dyksL1ZSejBmuVz1Y0vgiQVbcQ/13p4pwHRo8gU3pd6YaWutOlBTEWvHBbnGxIdnrhxnQZGwU1O0CAwEAAQ== platform.jdbc.initialSize=10 platform.jdbc.minIdle=10 platform.jdbc.maxActive=50

同样在WEB-INF的developerConfigContext.xml里,加上数据库DataSource的配置,这里用了阿里的druid,所以需要往lib文件夹里丢一下druid的相关jar

<bean id="dataSource" class="com.alibaba.druid.pool.DruidDataSource" init-method="init" destroy-method="close">

<property name="url" value="${platform.jdbc.jdbcUrl}"/>

<property name="username" value="${platform.jdbc.username}"/>

<property name="password" value="${platform.jdbc.password}"/>

<property name="initialSize" value="${platform.jdbc.initialSize}"/>

<property name="minIdle" value="${platform.jdbc.minIdle}"/>

<property name="maxActive" value="${platform.jdbc.maxActive}"/>

<property name="maxWait" value="60000"/>

<!-- 配置间隔多久才进行一次检测,检测需要关闭的空闲连接,单位是毫秒 -->

<property name="timeBetweenEvictionRunsMillis" value="60000"/>

<!-- 配置一个连接在池中最小生存的时间,单位是毫秒 -->

<property name="minEvictableIdleTimeMillis" value="300000"/>

<property name="validationQuery" value="SELECT 1"/>

<property name="testWhileIdle" value="true"/>

<property name="testOnBorrow" value="false"/>

<property name="testOnReturn" value="false"/>

<!-- 打开removeAbandoned功能 -->

<property name="removeAbandoned" value="true"/>

<property name="removeAbandonedTimeout" value="1800"/>

<!-- 1800秒,也就是30分钟 -->

<property name="logAbandoned" value="true"/>

<!-- 打开PSCache,并且指定每个连接上PSCache的大小,mysql 不使用 -->

<property name="poolPreparedStatements" value="false"/>

<property name="filters" value="config" />

<!--<property name="connectionProperties" value="config.decrypt=true;config.decrypt.key=${platform.jdbc.publickey};druid.stat.slowSqlMillis=200;druid.stat.logSlowSql=true"/>-->

</bean>

同样在WEB-INF的developerConfigContext.xml里配置一下数据库认证控制器:

<!-- 认证控制器 --> <bean id="queryDatabaseAuthenticationHandler" name="primaryAuthenticationHandler" class="org.jasig.cas.adaptors.jdbc.QueryDatabaseAuthenticationHandler"> <!--<property name="passwordEncoder" ref="passwordEncoder" />--> <property name="dataSource" ref="dataSource" /> <!-- 通过用户名查询密码的SQL --> <property name="sql" value="select password from sys_user where username =?" /> </bean>

修改authenticationHandlersResolvers,原来的是默认primaryAuthenticationHandler,这里改成queryDatabaseAuthenticationHandler,自己定义的认证控制器

<util:map id="authenticationHandlersResolvers"> <entry key-ref="proxyAuthenticationHandler" value-ref="proxyPrincipalResolver" /> <!--<entry key-ref="primaryAuthenticationHandler" value-ref="primaryPrincipalResolver" />--> <entry key-ref="queryDatabaseAuthenticationHandler" value-ref="primaryPrincipalResolver" /> </util:map>

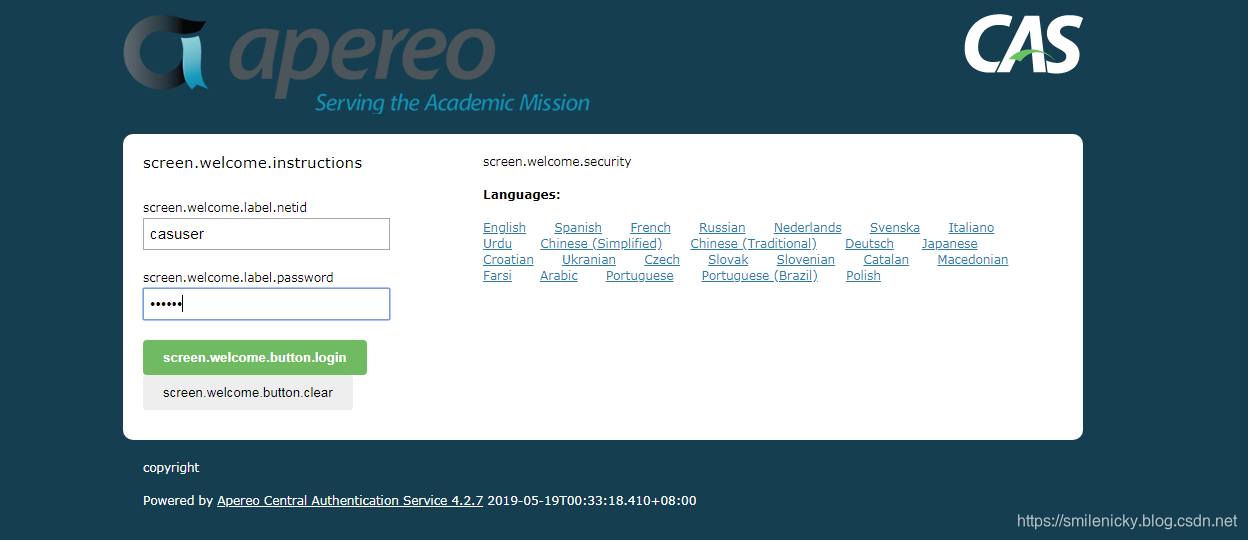

ok,配置就做好了,然后可以登录验证

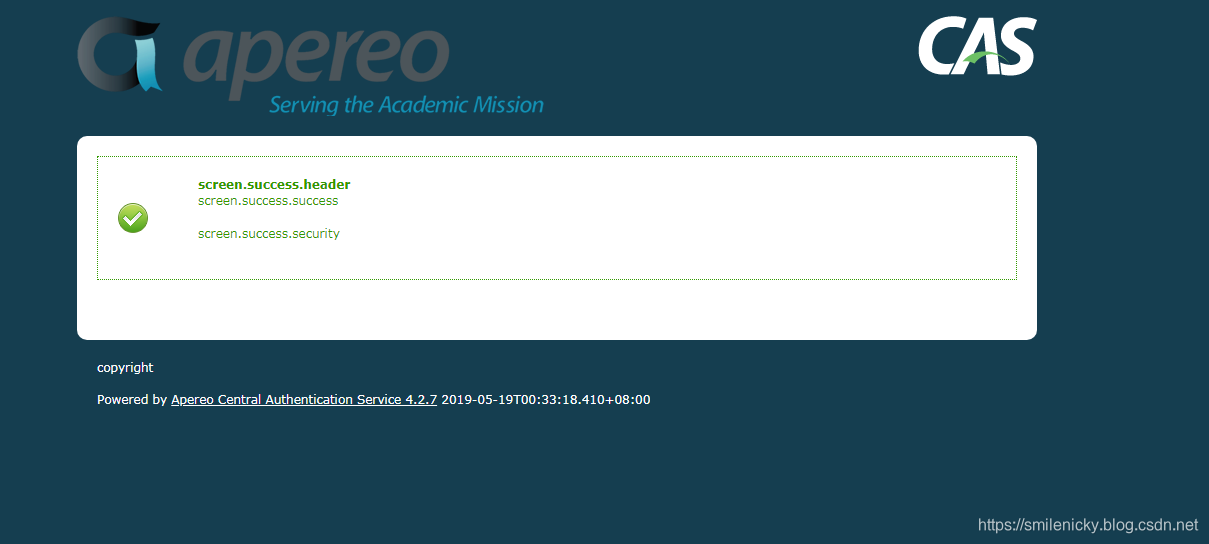

登录成功,显示页面

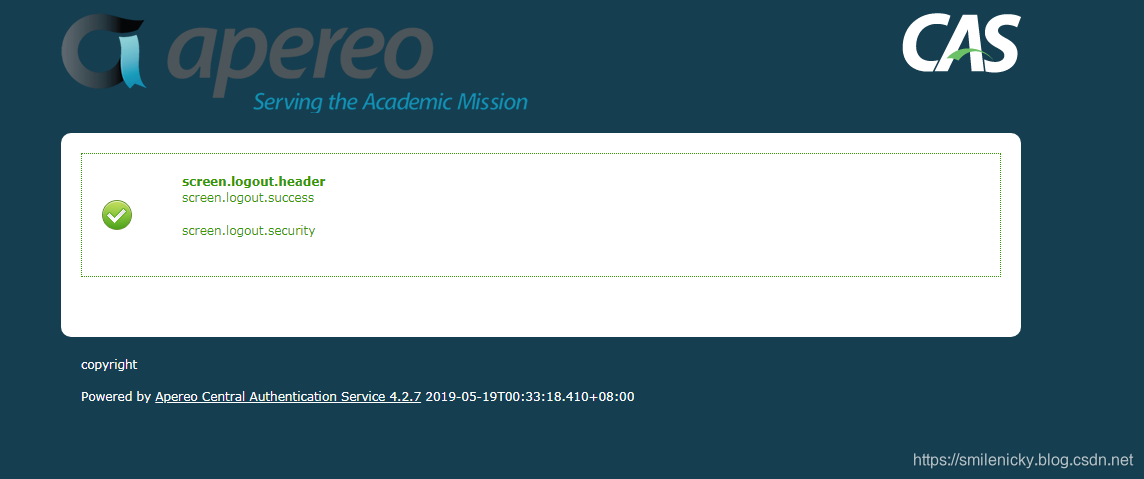

单点登出,链接是http://127.0.0.1:8080/cas/logout

相关文章推荐

- CAS修改源码支持多种方式登录认证

- IT忍者神龟之基于CAS实现单点登录(SSO)之配置CAS服务端的数据库查询认证机制(一)

- CAS 实现单点登录(SSO)数据库查询认证机制-自定义编码方式(四)

- CAS3.5 单点登录 整合数据库认证

- CAS修改源码支持多种方式登录认证

- CAS 实现单点登录(SSO)数据库查询认证机制-xml方式(三)

- CAS实现单点登录(数据库认证)

- CAS 4.0.0RC 配置通过数据库认证用户登录

- CAS配置二-通过数据库进行登录验证

- jasig CAS实现单点登录(数据库认证)

- 禁止以操作系统认证方式登录数据库

- 此数据库没有有效所有者,因此无法安装数据库关系图支持对象。若要继续,请首先使用“数据库属性”对话框的“文件”页或 ALTER AUTHORIZATION 语句将数据库所有者设置为有效登录名,然后再添加数据库关系图支持对象。

- CAS统一登录认证(16): openedx 通过oauth2.0接入cas单点登录

- 支持多种登录方式的数据库设计

- CAS的配置,登录界面的更改以及数据库的连接--Java(Eclipse,非Maven)

- 修改CAS框架源码实现多字段认证单点登录

- 禁止以操作系统认证方式登录数据库

- CAS 4.2.1单点登录(二) 修改支持http协议

- CAS统一登录认证(17): QQ,微信,人脸识别等第三方登录的另类实现

- cas之登录认证的配置