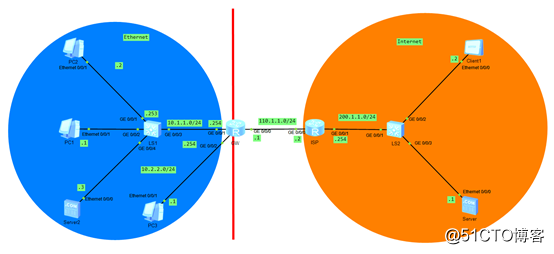

ACL comprehensive experiment

实验需求:

1、PC1 PC2 Server2是VLAN10

2、PC1可以ping通server

3、PC3所在的网段可以ping通server

4、pc2不能ping通server

5、Client1 Server属于vlan200

6、Clinet1可以访问内S WEB

7、Ls2可以远程访问Ls1密码HCIE

实验步骤:

Ethernet配置:

1、 配置PC、Server2 IP、网关

2、 LS1配置

1) 创建VLAN10,将PC、Server2加入VLAN10,链路ACCESS

2) 设置VLAN10 IP

Int vlan 10

Ip add 10.1.1.253 24

3) 开启远程登录

user-interface vty 0 4

authentication-mode aaa

user privilege level 3

aaa

local-user bodhi password cipher HCIE

local-user bodhi service-type telnet

4) 设置静态路由

Ip route-static 200.1.1.0 24 10.1.1.254

Internet配置

1、 配置Client1 Server IP、网关

2、 LS2配置:

1) 创建VLAN200,将Client1 Server加入VLAN,端口链路为ACCESS

2)设置VLAN200 IP

Int vlan 200

Ip add 200.1.1. 3 24

3)设置静态路由

Ip route-static 110.1.1.0 24 200.1.1.254

3、 ISP路由设置接口IP

GW网管设置

1、 设置接口IP

2、 设置默认路由

Ip route-static 0.0.0.0 0 110.1.1.2

3、设置ACL基本规则

rule 1 permit source 10.1.1.1 0.0.0.2 允许10.1.1.1 10.1.1.3通过

rule 2 permit source 10.2.2.0 0.0.0.255 允许10.2.2.2网段通过

rule 3 permit source 10.1.1.253 0 允许10.1.1.253通过

4、设置G 0/0/0 NAT

nat server protocol tcp global 110.1.1.3 8080 inside 10.1.1.3 80

将10.1.1.3的TCP 80端口转换为公网110.1.1.3 8080

nat server protocol tcp global 110.1.1.3 23 inside 10.1.1.253 23

将10.1.1.3的TCP 23端口转换为公网110.1.1.3 23

nat outbound 2000

NAT协议出口选用ACL 2000规则

- 访问控制列表ACL..

- 第十四章、Linux 账号管理与 ACL 权限配置

- linux下acl应用详解

- 路由器接口审查规则和ACL 分析

- ACL划分公司内部客户和外部客户上网(2)

- ACL 访问控制列表

- An Experiment in Rounded Corners

- linux-----acl 配置

- Cisco 2811扩展ACL

- H3C ACL地址转换配置等

- IP prefix-list、ACL、route-map的比较

- h3c三层交换机acl实战一例

- IIS调试中:HTTP 错误 401.3 - 访问被资源 ACL 拒绝 的解决方法

- experiment : convert a string to crc32

- 路由策略之---ACL、前缀路由、route-map

- FreeSwitch注册上了,但拨打电话,提示Rejcted by acl "domians". Falling back to Digest auth

- ZendFramework学习第三章(核心组件—ACL高级用法之精细访问控制、移除控制规则)

- [11月31日的脚本] 从文件/文件夹的访问控制列表(ACL)移除孤立的SID (PowerShell)

- experiment : 在私有堆和默认进程堆中, 测试能分配的堆空间总和, 每次能分配的最大堆空间

- Cisco Vlan端口部署ACL与VACL的差异