小白日记26:kali渗透测试之提权(六)--收集敏感信息,隐藏痕迹

2016-10-09 00:14

706 查看

提权后操作

提权之后,要收集目标系统的重要信息

LINUX

/etc/resolv.conf #查看DNS配置,是否可以进行DNS篡改或劫持

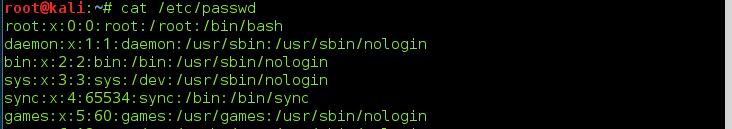

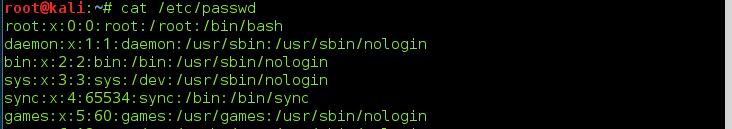

/etc/passwd #存放账号

/etc/shadow #存放密码

whoami/who -a #查看当前用户/查看所有用户

ifconfig -a #查看ip

iptables -L -n #防火墙配置

netstat -nr #查看当前系统网关以及路由设置,地址欺骗

uname -a #操作系统版本

ps aux #查看进程

dpkg -l #列出所有软件包【rc:表示包被删除 ii:安装 】

WINDOWS

ipconfig /all #查看所有的IP配置

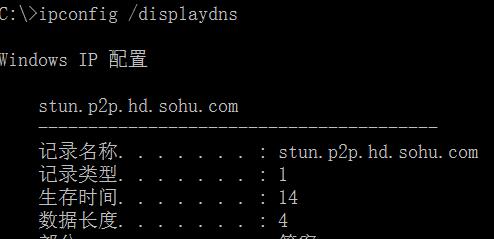

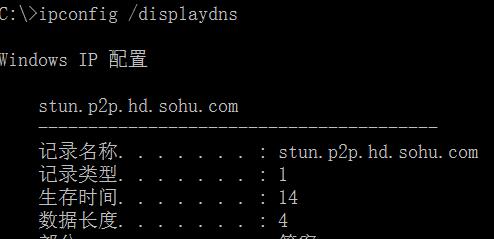

ipconfig /displaydns #查看当前DNS缓存【可发现系统管理员经常浏览的网页】

netstat -bnao #

netstat -r #产看路由

net view net view /domain #查网络共享

net user /domain net user %username% /domain #域账号信息

net accounts net share #查看开的共享服务

net group "Domain Controllers" /domain #查看Domain Controllers里的主机账号/域控制器

net share name$=C:\ /unlimited #操作命令:将C盘共享出来

net user username /active:yes /domain #域环境下,将锁定账号启动【离职员工】

windows平台下命令工具

WMIC(WINDOWS MANAGEMENT INSTRUMENTATION)

wmic nicconfig get ipaddress,macaddress #查询IP地址/mac地址

wmic computersystem get username #当前登陆账号

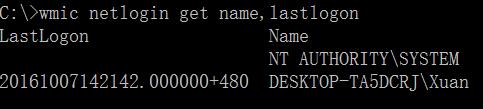

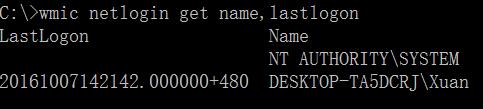

wmic netlogin get name,lastlogon #用户登录记录

wmic process get caption, executablepath,commandline #查看当前进程与命令方式

wmic process where name=“calc.exe" call terminate #结束一个进程【calc.exe计算器】

wmic os get name,servicepackmajorversion #提取操作系统服务版本

wmic product get name,version #查看操作系统安装的软件

wmic product where name=“<name>” call uninstall /nointeractive #删掉某些软件【如:杀毒软件】#nointeractive 后台静默运行

wmic share get /ALL #查看共享文件夹

wmic /node:"localhost" path Win32_TerminalServiceSetting where AllowTSConnections="0" call SetAllowTSConnections "1“ #开启远程桌面

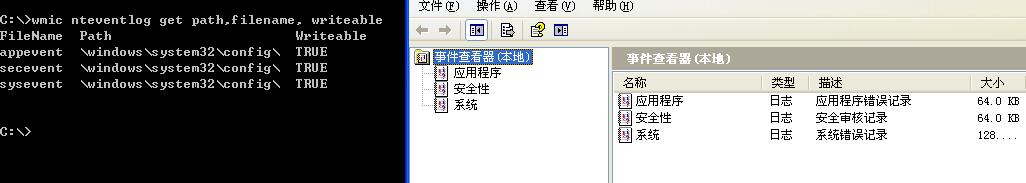

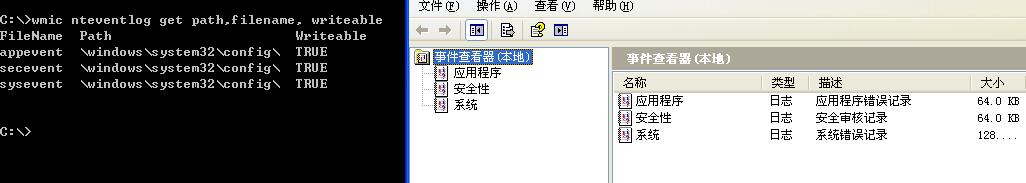

wmic nteventlog get path,filename, writeable #查看当前系统日志对应哪些系统文件

eventvwr/eventvwr.msc # 打开时间查看器

【目的:删除日志/让日志无法记录】

【提权后】

收集敏感数据

商业信息【财务信息、机密信息】

系统信息

Linux下

/etc/、/usr/local/etc【配置文件放置目录】

/etc/passwd、/etc/shadow #账号密码

.ssh .gnupg 公私钥 #linux以.为首的目录/文件都是隐藏的

The e-mail and data files #邮件/数据文件

业务数据库 ;身份认证服务器数据库

/tmp #linux中的临时目录,存放临时数据【有可能泄露机密数据】

Window

SAM数据库;注册表文件

%SYSTEMROOT%\repair\SAM #SAM进行修复操作时,保存SAM副本

%SYSTEMROOT%\System32\config\RegBack\SAM #注册表备份

业务数据库 ; 身份认证数据库

临时文件目录 #病毒经常驻留的地方

UserProfile\AppData\Local\Microsoft\Windows\Temporary Internet Files\

隐藏痕迹

禁止在登陆界面显示新建账号 【windows系统在启动界面会显示所有可登录的账号】

修改注册表:REG ADD

4000

"HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\WinLogon\SpecialAccounts\UserList" /v uname /T REG_DWORD /D 0

【此方法只能在登录界面隐藏】

del %WINDIR%\*.log /a/s/q/f #静默强制删除日志

Linux

History #查看曾经运行的命令【保存文件位置:bash_history】

history -c #删除history记录

chattr +i .bash_history #修改文件属性为i【i:无法修改】

日志【不同的linux系统,日志文件名称也许不一样】

• auth.log / secure

• btmp / wtmp

• lastlog / faillog

其他日志和 HIDS 等

提权之后,要收集目标系统的重要信息

LINUX

/etc/resolv.conf #查看DNS配置,是否可以进行DNS篡改或劫持

/etc/passwd #存放账号

/etc/shadow #存放密码

whoami/who -a #查看当前用户/查看所有用户

ifconfig -a #查看ip

iptables -L -n #防火墙配置

netstat -nr #查看当前系统网关以及路由设置,地址欺骗

uname -a #操作系统版本

ps aux #查看进程

dpkg -l #列出所有软件包【rc:表示包被删除 ii:安装 】

WINDOWS

ipconfig /all #查看所有的IP配置

ipconfig /displaydns #查看当前DNS缓存【可发现系统管理员经常浏览的网页】

netstat -bnao #

netstat -r #产看路由

net view net view /domain #查网络共享

net user /domain net user %username% /domain #域账号信息

net accounts net share #查看开的共享服务

net group "Domain Controllers" /domain #查看Domain Controllers里的主机账号/域控制器

net share name$=C:\ /unlimited #操作命令:将C盘共享出来

net user username /active:yes /domain #域环境下,将锁定账号启动【离职员工】

windows平台下命令工具

WMIC(WINDOWS MANAGEMENT INSTRUMENTATION)

wmic nicconfig get ipaddress,macaddress #查询IP地址/mac地址

wmic computersystem get username #当前登陆账号

wmic netlogin get name,lastlogon #用户登录记录

wmic process get caption, executablepath,commandline #查看当前进程与命令方式

wmic process where name=“calc.exe" call terminate #结束一个进程【calc.exe计算器】

wmic os get name,servicepackmajorversion #提取操作系统服务版本

wmic product get name,version #查看操作系统安装的软件

wmic product where name=“<name>” call uninstall /nointeractive #删掉某些软件【如:杀毒软件】#nointeractive 后台静默运行

wmic share get /ALL #查看共享文件夹

wmic /node:"localhost" path Win32_TerminalServiceSetting where AllowTSConnections="0" call SetAllowTSConnections "1“ #开启远程桌面

wmic nteventlog get path,filename, writeable #查看当前系统日志对应哪些系统文件

eventvwr/eventvwr.msc # 打开时间查看器

【目的:删除日志/让日志无法记录】

【提权后】

收集敏感数据

商业信息【财务信息、机密信息】

系统信息

Linux下

/etc/、/usr/local/etc【配置文件放置目录】

/etc/passwd、/etc/shadow #账号密码

.ssh .gnupg 公私钥 #linux以.为首的目录/文件都是隐藏的

The e-mail and data files #邮件/数据文件

业务数据库 ;身份认证服务器数据库

/tmp #linux中的临时目录,存放临时数据【有可能泄露机密数据】

Window

SAM数据库;注册表文件

%SYSTEMROOT%\repair\SAM #SAM进行修复操作时,保存SAM副本

%SYSTEMROOT%\System32\config\RegBack\SAM #注册表备份

业务数据库 ; 身份认证数据库

临时文件目录 #病毒经常驻留的地方

UserProfile\AppData\Local\Microsoft\Windows\Temporary Internet Files\

隐藏痕迹

禁止在登陆界面显示新建账号 【windows系统在启动界面会显示所有可登录的账号】

修改注册表:REG ADD

4000

"HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\WinLogon\SpecialAccounts\UserList" /v uname /T REG_DWORD /D 0

【此方法只能在登录界面隐藏】

del %WINDIR%\*.log /a/s/q/f #静默强制删除日志

Linux

History #查看曾经运行的命令【保存文件位置:bash_history】

history -c #删除history记录

chattr +i .bash_history #修改文件属性为i【i:无法修改】

日志【不同的linux系统,日志文件名称也许不一样】

• auth.log / secure

• btmp / wtmp

• lastlog / faillog

其他日志和 HIDS 等

相关文章推荐

- 小白日记4:kali渗透测试之被动信息收集(三)--Shodan、Google

- 小白日记6:kali渗透测试之被动信息收集(五)-Recon-ng

- 小白日记2:kali渗透测试之被动信息收集(一)

- 小白日记3:kali渗透测试之被动信息收集(二)-dig、whios、dnsenum、fierce

- 小白日记23:kali渗透测试之提权(三)--WCE、fgdump、mimikatz

- Kali 渗透测试- 全主动信息收集-发现

- 小白日记24:kali渗透测试之提权(四)--利用漏洞提权

- 小白日记8:kali渗透测试之主动信息收集(二)三层发现:ping、traceroute、scapy、nmap、fping、Hping

- 从信息收集到入侵提权(渗透测试基础总结)

- 从信息收集到提权(渗透测试基础总结)

- 从信息收集到入侵提权(渗透测试基础总结)

- 小白日记7:kali渗透测试之主动信息收集-发现(一)--二层发现:arping/shell脚本,Netdiscover,scapy

- 小白日记31:kali渗透测试之Web渗透-扫描工具-Arachni

- 渗透测试]python内网渗透信息收集脚本

- 小白日记19:kali渗透测试之选择和修改EXP

- 小白日记25:kali渗透测试之提权(五)--利用配置不当提权

- 小白日记35:kali渗透测试之Web渗透-手动漏洞挖掘(一)-默认安装引发的漏洞

- Kali渗透(一)----信息收集之域名(WHOIS)

- 小白日记27:kali渗透测试之Web渗透-Http协议基础,WEB