禁用了PowerShell又如何?看我如何用PowerShell绕过应用白名单、环境限制、以及杀毒软件

2016-09-03 23:37

555 查看

温故而知新

在之前的文章中,我们讨论了如何通过Casey

Smith(@ subTee)设计出的方法来绕过反病毒软件和应用白名单。这一次,我们的测试条件将变得更为苛刻。用于测试的目标系统中不仅设置有反病毒软件和应用白名单,而且还禁用了PowerShell和命令行工具(cmd.exe)。在测试的过程中,我们也遇到了各种各样的问题,我们将在这篇文章中讨论这些问题和测试过程中所发生的意外情况。

现在,越来越多的公司开始逐渐意识到,普通用户其实根本就不需要使用命令行工具(cmd.exe)、PowerShell、以及其他一些看起来比较高大上的工具。我们也发现,禁用这些高级工具也是保护系统安全的一种非常好的实践方法。

如果你看过我们出的《Sacred Cash Cow Tipping》系列视频,那么你应该还记得我当时设计出了一种能够在C#程序中执行Invoke-Shellcode.ps1文件的方法。实际上,你只需要直接将这个Invoke-Shellcode.ps1文件中的代码全部放在一行,然后将该文件的所有内容嵌入到C#程序的一个字符串变量中就可以了。你将会得到一个独立的可执行文件,它可以生成一个Meterpreter

Shell,并且可以绕过目前绝大多数的反病毒产品。

写在前面的话

那么,刚才所介绍的那些内容与我们这篇文章有半毛钱关系吗?当然有了,不然我 介绍来干嘛。实际上,我们只需要将刚才这一概念稍微扩展一下,就可以轻松地在一个禁用了PowerShell的环境中执行任意的PowerShell脚本了。

我们应该怎么做呢?从本质上来讲,C#和PowerShell其实都是运行在.Net框架之上的高级实现。这也就意味着,我们可以通过C#可执行程序直接调用.Net框架开放给PowerShell的那部分功能。如果你愿意的话,你可以编写一个C#程序,然后用它来实现PowerShell脚本的所有功能。

少说话,多做事

准备工作已经做得差不多了,让我们开始动手实现吧!首先,在你的Windows桌面上用记事本创建一个新的文本文件,然后将其重命名为Program.cs。好吧..其实随便你取什么名字都可以,这只是个不成熟的小建议。创建完成之后,用NotePad++之类的文本编辑器打开它。现在,我们需要在文件的顶部写入下列声明语句,并引入我们所要使用到的某些功能:

为了完成我们的目标,我定义了一个名为“Sample”的类,并让它继承Installer类。然后,我还声明了一个名为“Uninstall”的方法,这个方法就是我们程序真正的入口函数。所以,我们的程序所要执行的第一个任务就是调用这个名为“Exec”的方法(Exec()是Mycode类中的一个方法)。除此之外,我们还要在这个类的上方添加一条声明语句,用来表示这个类需要在程序的安装过程中被调用执行。在Program.cs文件的底部添加下列代码:

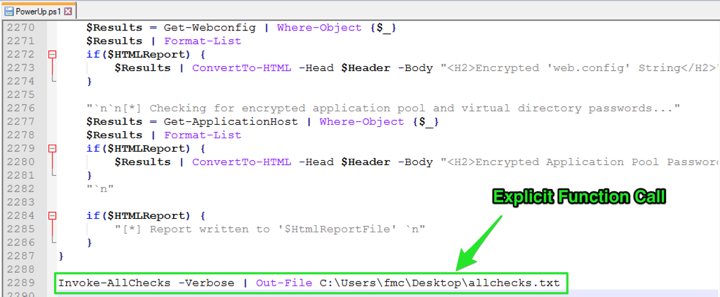

最后,在pipeline.Invoke()函数被调用之后,也就意味着我们的PowerShell脚本被执行了。将下列代码添加到Program.cs文件的末尾处:

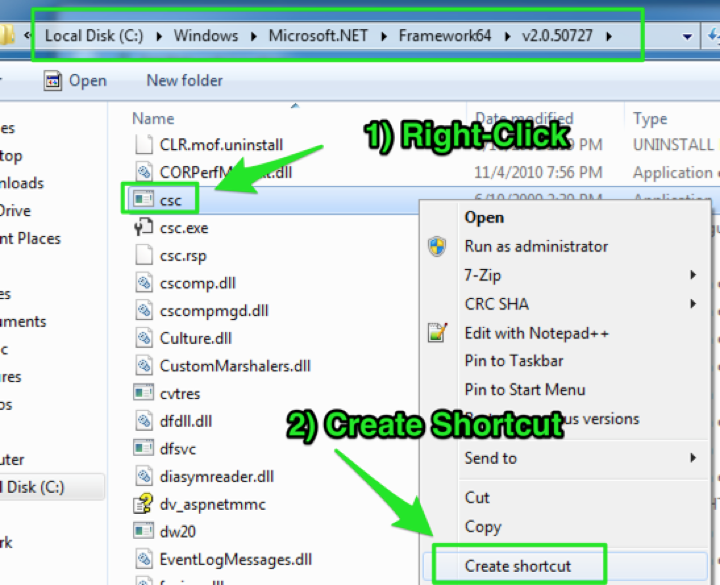

现在,我们需要使用csc.exe工具来对我们的程序进行编译。下面这段命令可以编译我们的Program.cs文件,并生成一个名为“powerup.exe”的可执行文件:

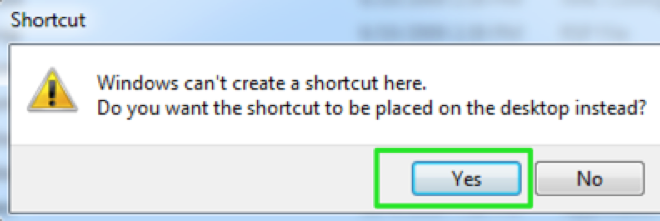

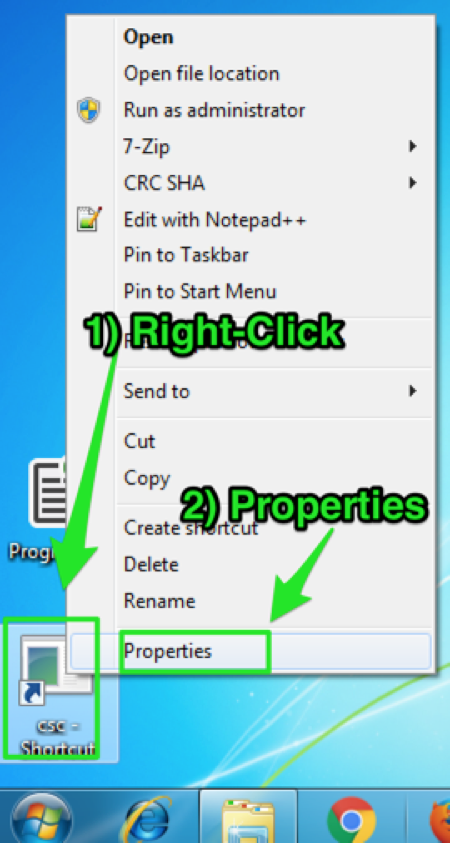

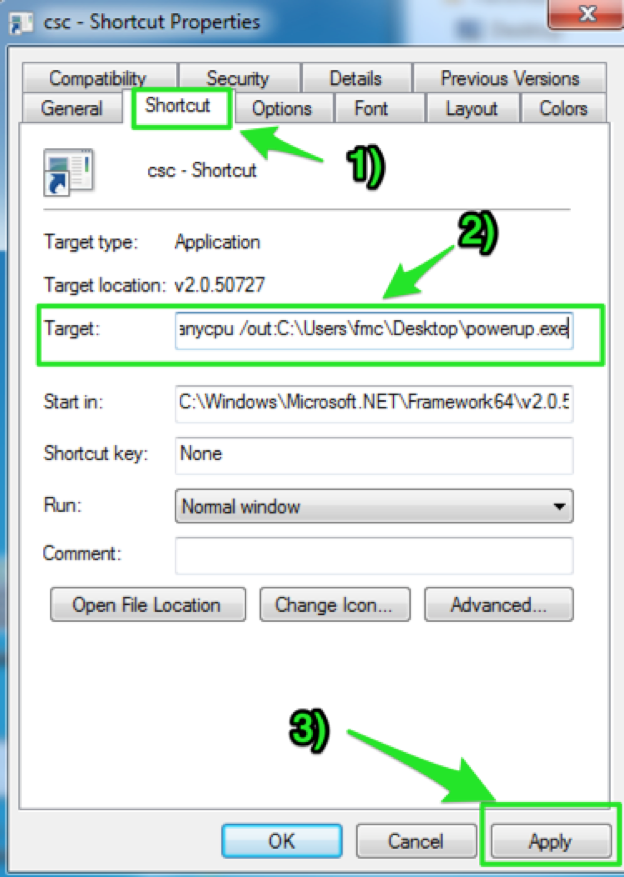

现在,请回到系统桌面。鼠标右键点击csc.exe程序的快捷方式,然后在菜单中选择“属性”。

在属性窗口的“快捷方式”那一栏中,用下列信息替换掉“目标(T)”中的全部内容(请确保文件名和其他的信息是正确的):

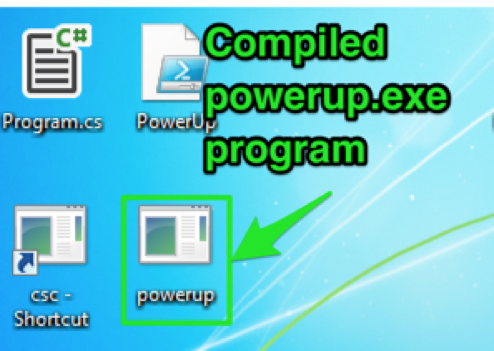

现在,直接将我们的Program.cs文件拖拽到桌面的csc.exe图标上,程序会自动编译该文件。如果不出什么意外的话,桌面上应该会出现一个名为“powerup.exe”的文件。那么恭喜你,即便是在不使用命令行工具或者Visual Studio的情况下,你依然成功地编译好了一个C#程序了!

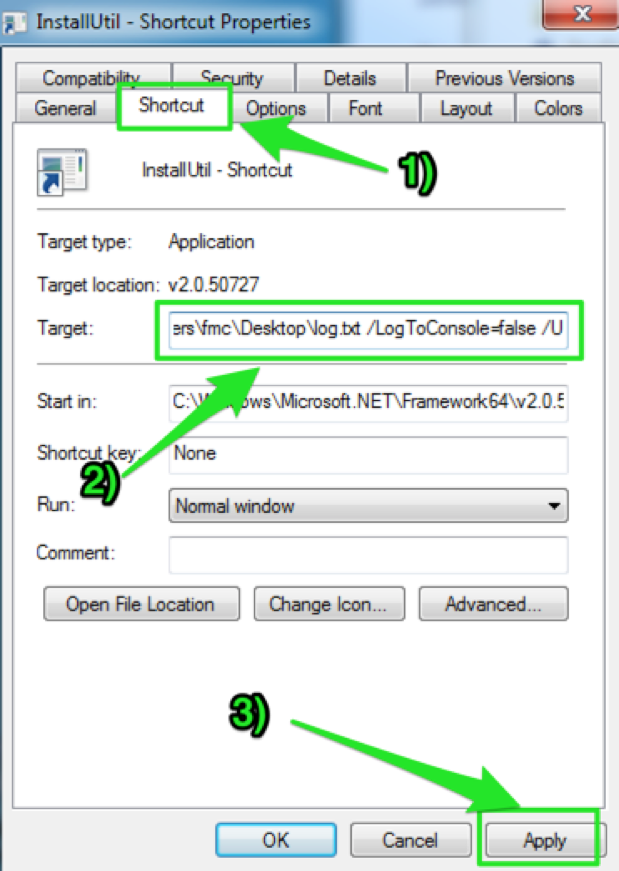

最后,我们需要使用InstallUtil.exe来运行我们的程序,这一步骤与csc.exe程序的使用方法差不多。切换到下面这个目录:

请回到桌面,将powerup.exe程序拖到InstallUtil程序的快捷方式上。

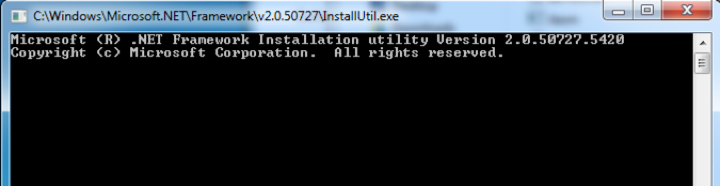

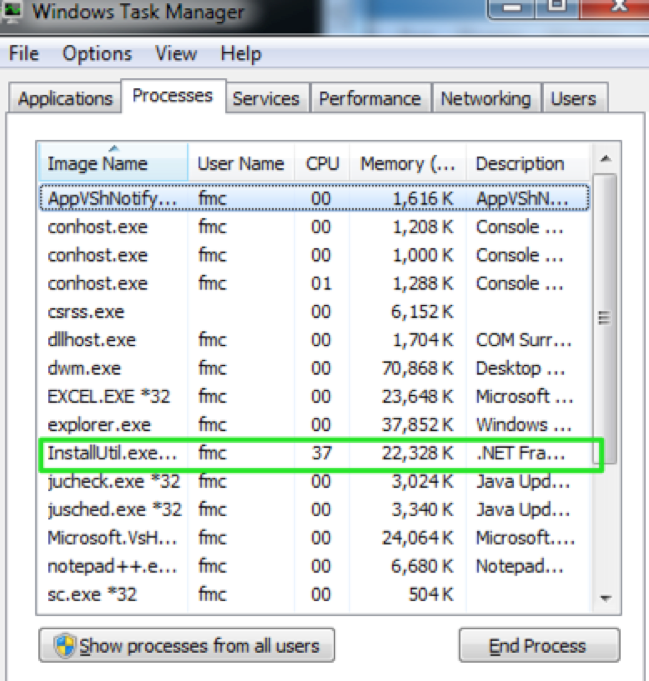

现在,当脚本开始运行后,屏幕上应该会显示一个命令行界面。但是,当你打开任务管理器之后,你就会发现cmd.exe并不在当前运行的进程列表中,列表中只有一个InstallUtil.exe。

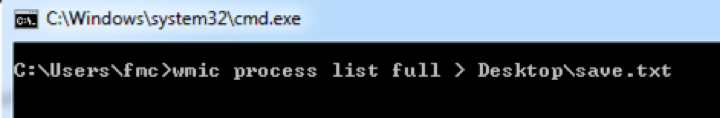

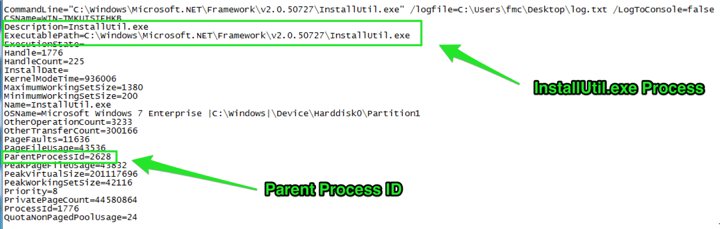

我们可以在命令行工具中输入下列命令来确认进程信息:

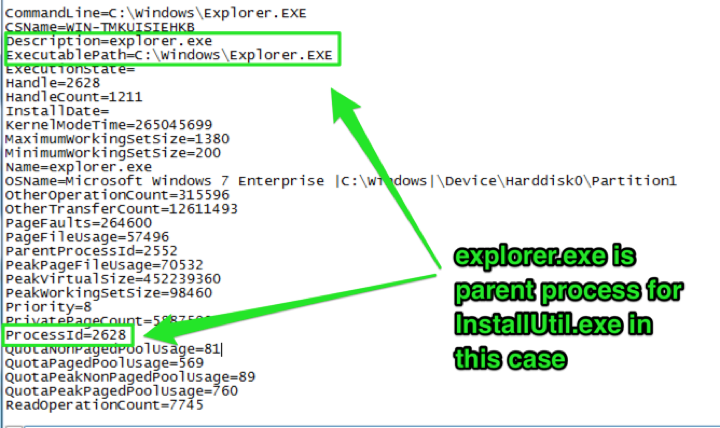

在对“wmic”命令的输出数据进行了分析之后,我们发现InstallUtil.exe其实是通过explorer.exe调用的,而并非是cmd.exe。

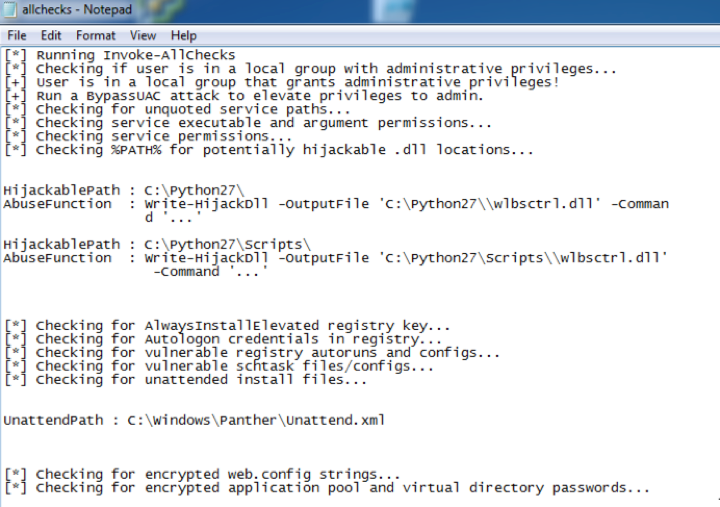

如果不出意外的话,当脚本执行完毕后,你的桌面上将会出现一个名为“allchecks.txt”的文件,打开文件你就可以看到PowerUp.ps1的输出信息了。

总结

在这篇文章中,我介绍了一种能够在启用了应用白名单,并且禁用了powershell.exe和cmd.exe的环境下执行PowerShell脚本的方法。但是,在实际的使用过程中,你还应该注意以下几点:

1. 确保你的脚本没有使用Write-Host;

2. 这种方法有可能会导致程序发生崩溃;

3. 建议使用Write-Output或者Out-File;

4. 如果你的脚本需要用户交互的话,建议使用-Force选项;

以上就是我们今天的全部内容,不知道大家是否满意呢?提醒大家一下,这种方法同样可以用来绕过反病毒软件,我们将会在下一期的教程中一步一步教大家如何操作,请大家持续关注安全客!

本文转载自 blackhillsinfosec

原文链接:http://www.blackhillsinfosec.com/?p=5257

相关文章推荐

- 如何让你的应用软件有试用日期的限制

- SREng 使用实例(一)如何禁用360杀毒软件

- 看门狗的概念与应用以及如何用软件实现系统的复位

- 挖洞经验 | 看我如何绕过Yahoo!View的CORS限制策略

- 看门狗的概念与应用以及如何用软件实现系统的复位

- 如何设置Win10自带杀毒软件排除白名单

- 如何利用十行代码,绕过杀毒软件实现免杀?

- 如何让你的应用软件有试用日期的限制

- CentOS环境下RAR软件安装以及应用

- 【Red5】如何搭建环境以及调试Red5(1.0.6版本)应用(二)

- 【Red5】如何搭建环境以及调试Red5(1.0.6版本)应用(三)

- 如何配win10 64位系统的java环境,以及下载什么软件写第一个java project比较好

- 【Red5】如何搭建环境以及调试Red5(1.0.6版本)应用(一)

- 如何利用十行代码,绕过杀毒软件实现免杀?

- 教大家多个域名绑定一个空间的解决办法,原创,自己已经测试过了,完全可以绕过杀毒软件,以及空间商.

- 如何解决“cmd.exe被禁用 提示“由于一个软件限制策略的阻止,Windows无法打开此程序 ”

- 敏捷软件的开发方式以及如何去应用它们

- 如何绕过PowerShell Execution Policy限制?

- 如何限制编辑框中的准许字符以及修改输入的字符

- 绕过杀毒软件之一(实时监控篇)续