OSSIM让网络攻击无所遁形

2015-11-30 12:44

676 查看

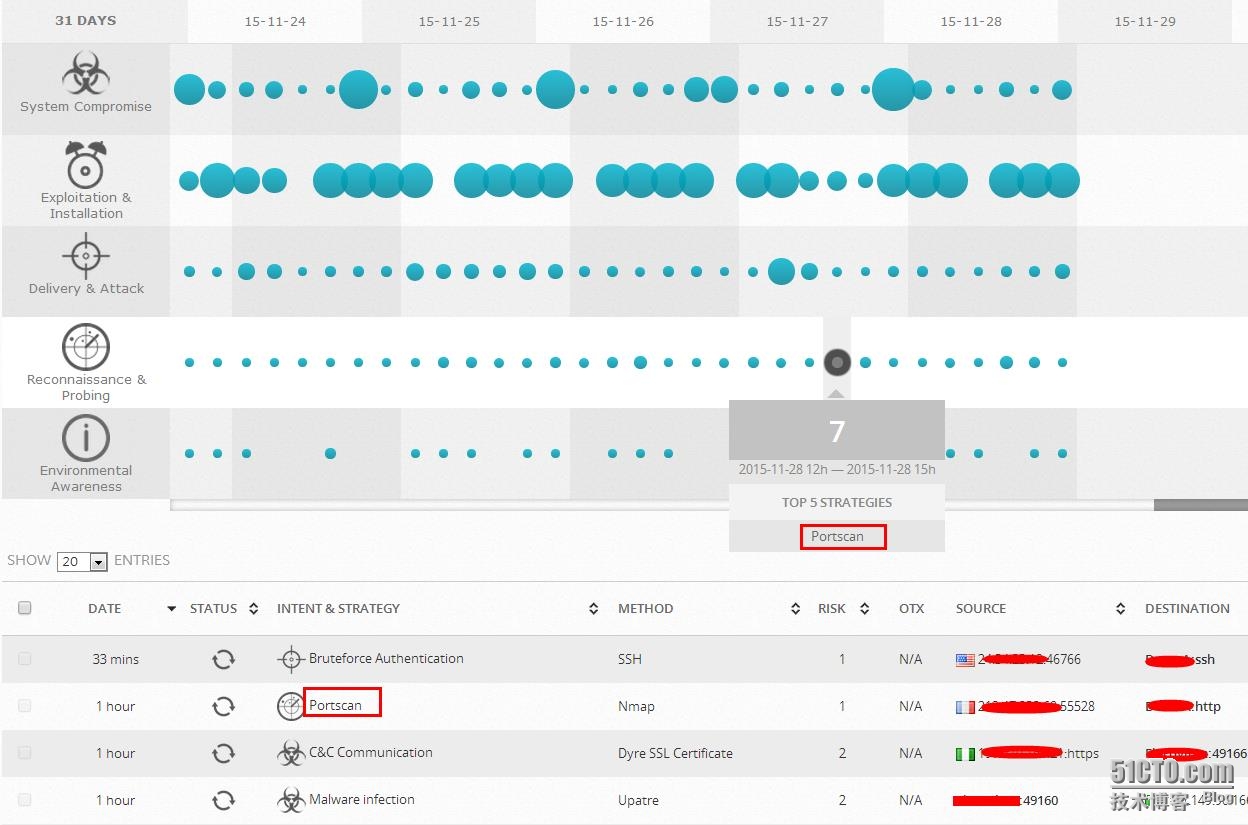

OSSIM让网络攻击无所遁形 如今网络安全事件的复杂程度不断攀升,从传统的病毒到蠕虫、木马的过程,这是一种网络威胁进化的过程,你再用传统的监控工具就OUT了。要想对抗攻击,首先需要发现攻击,通过抓包的常规做法比较滞后,而且也只能发现局部问题,已不满足我们对可视化网络安全运维的需要,你选择的多数软件都无法满足对网络攻击可视化的需求。若想更佳方便的发现网络异常,这里我们还是使用OSSIM平台,下面看几个网络常见的攻击类型和OSSIM对策:

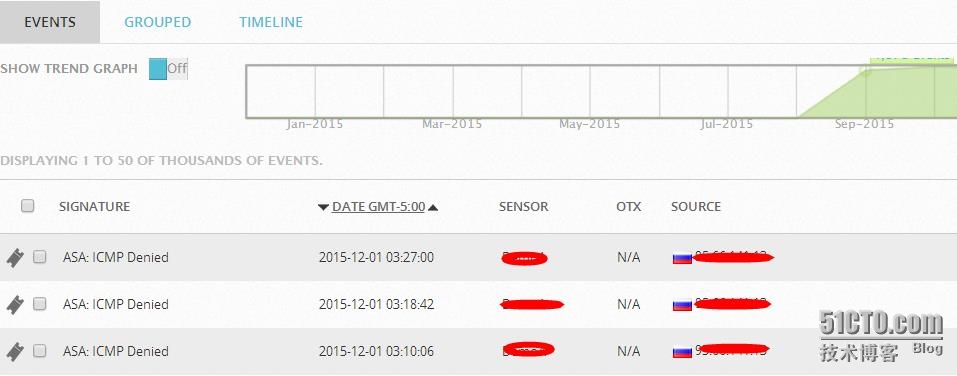

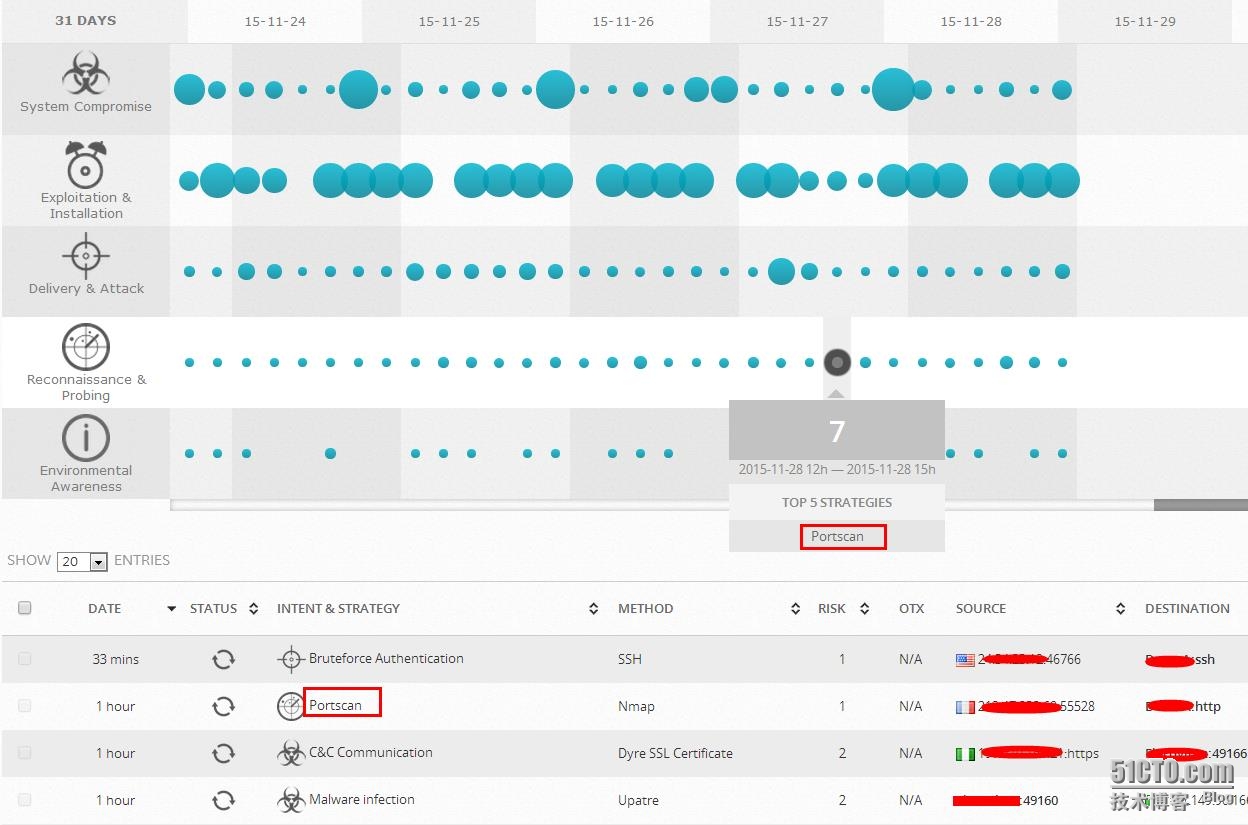

上图中用System Compromise表示疑似被入侵或遭受损失的攻击类型;Exploitation表示含有漏洞,或出现漏洞利用的攻击类型;Delivery表示交付和攻击类型;Reconnaissance &Probing 表示侦测和探测,有试图发现网络攻击的行为;Environmental表示政策违规,易受攻击的或可以的通讯; 在我们的身边,每一秒都有可能有一个恶意软件新样本产生,高达83%的企业遭受过高级持续威胁的攻击…大数据不仅仅是客户所面临的挑战,对安全产品供应商也同样。如果说,风险等于威胁乘以资产再乘以漏洞,那么大数据时代,风险正变得更加讳深莫测。OSSIM把这一切难题变得更加简单易行。下面看几个典型攻击实例面对OSSIM的表现吧。1. ICMP攻击

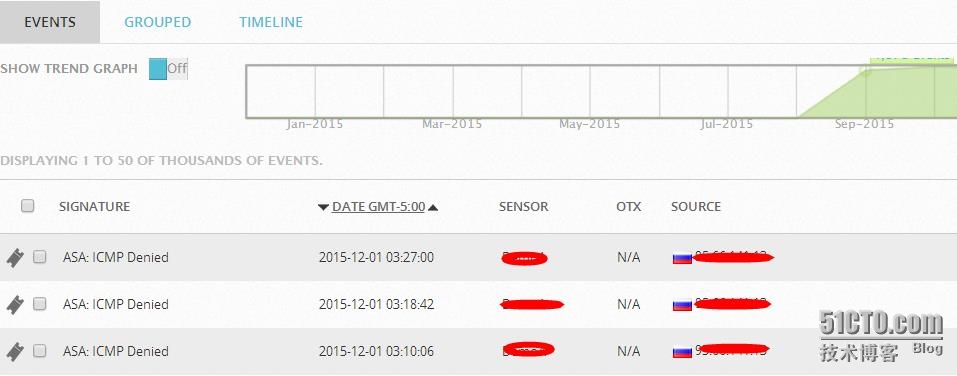

主要包括利用大量ICMP Redirect包修改系统路由表的攻击和使用ICMP协议实施的拒绝服务攻击.

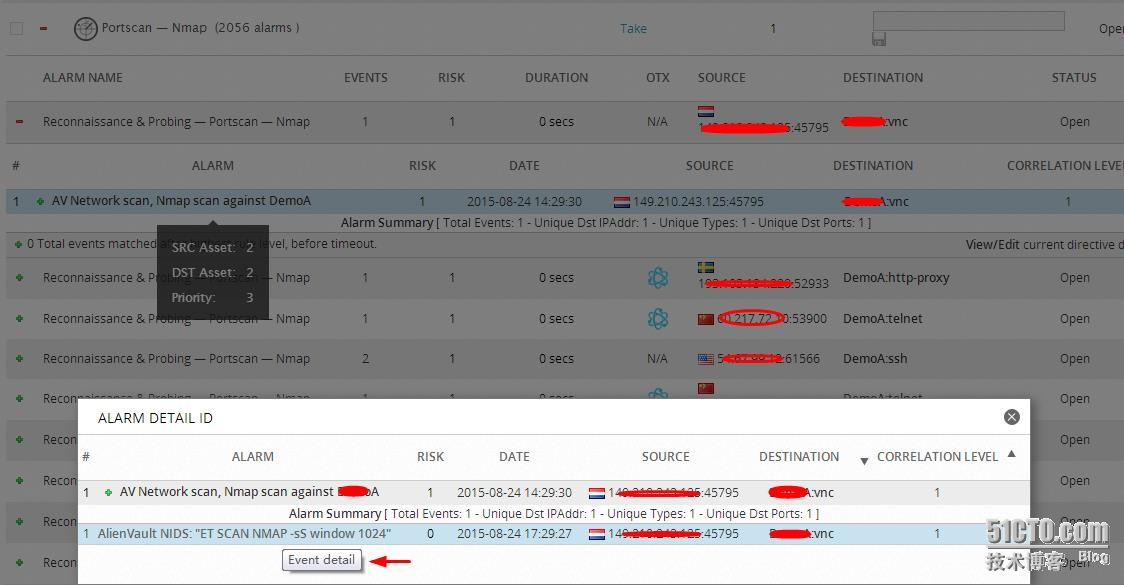

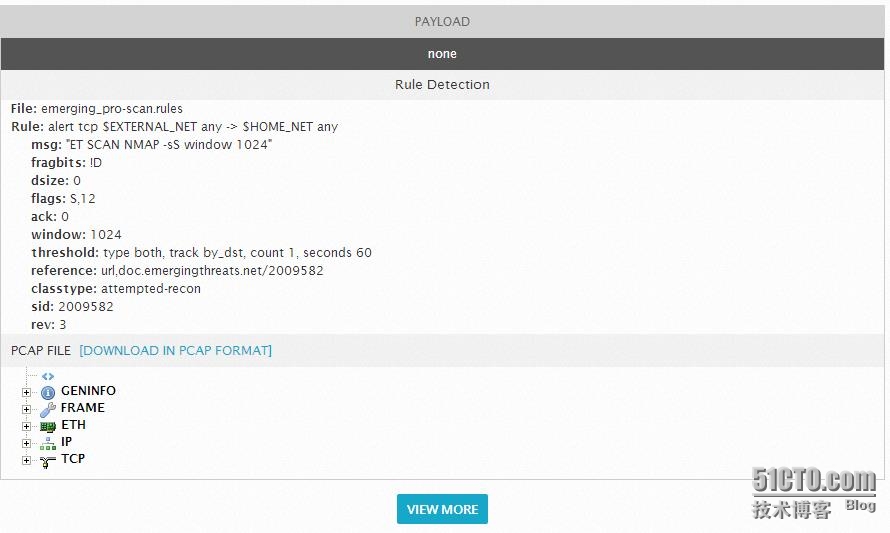

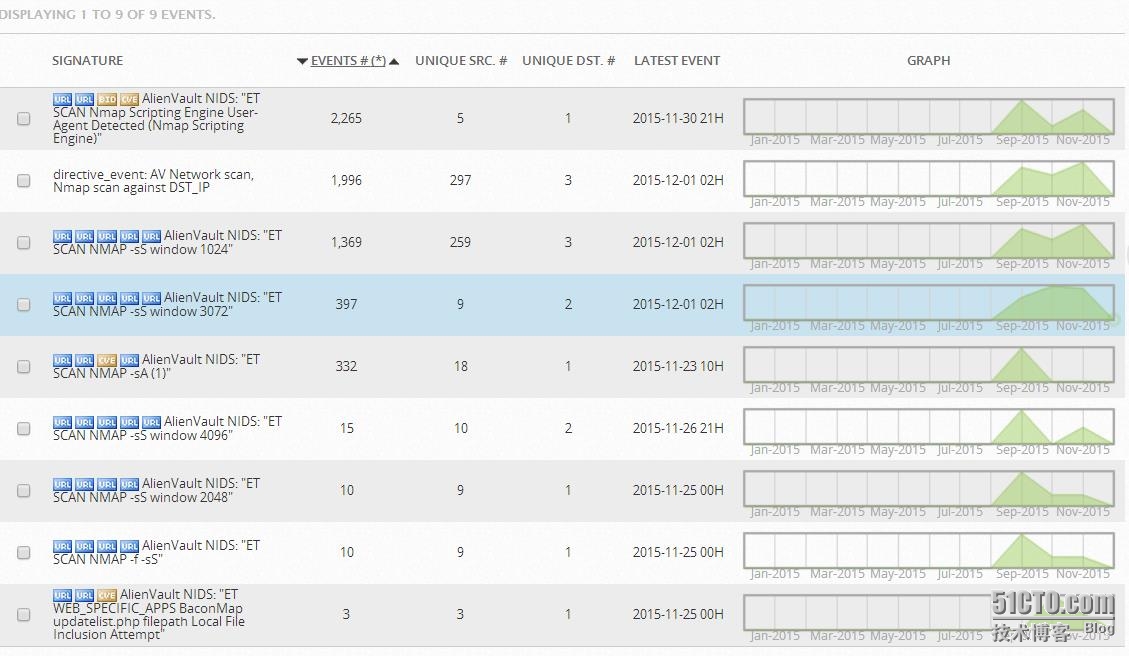

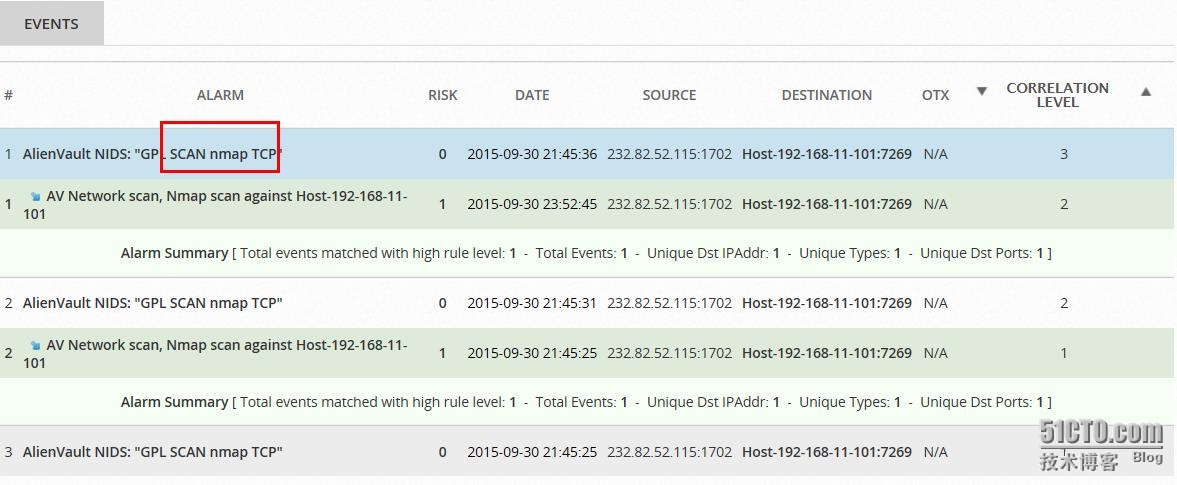

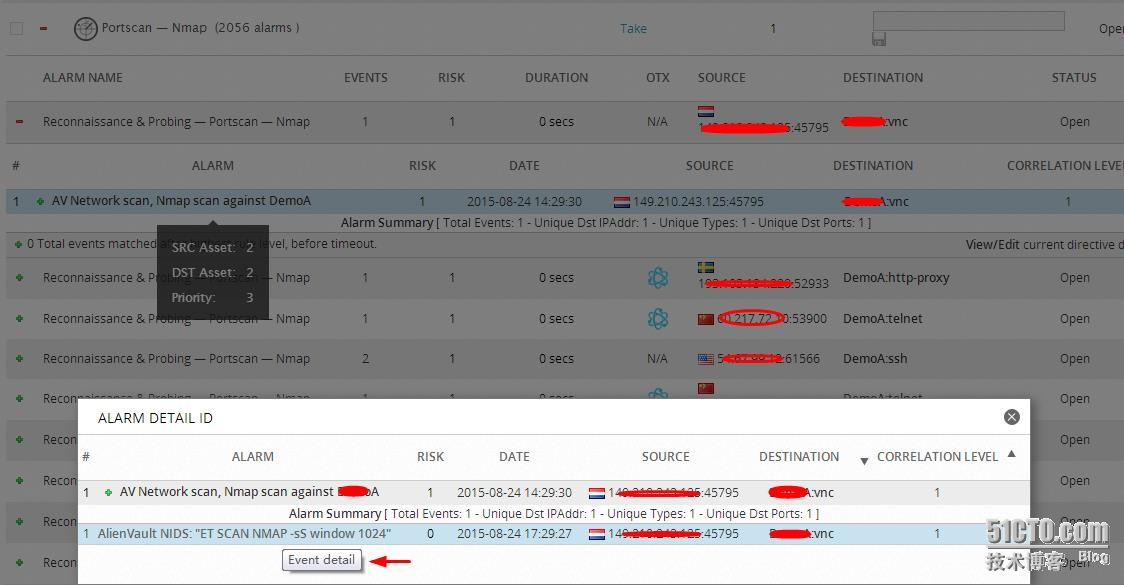

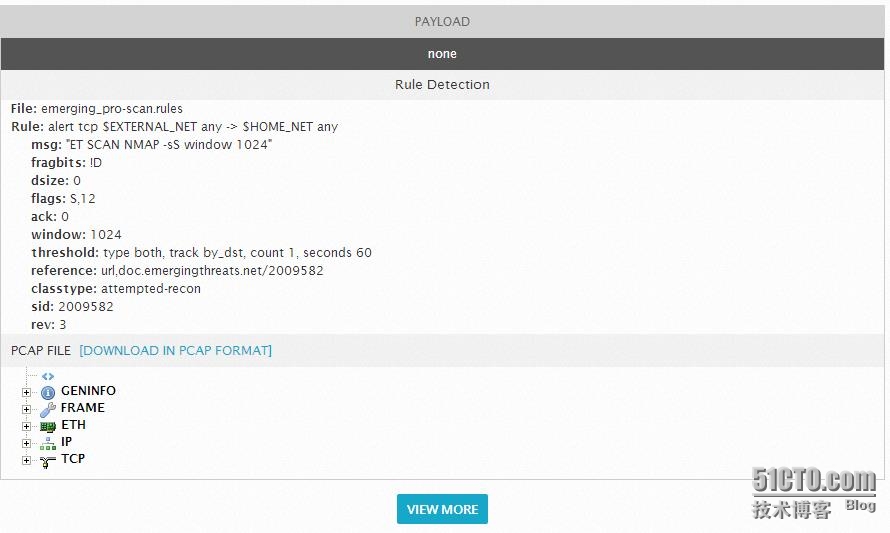

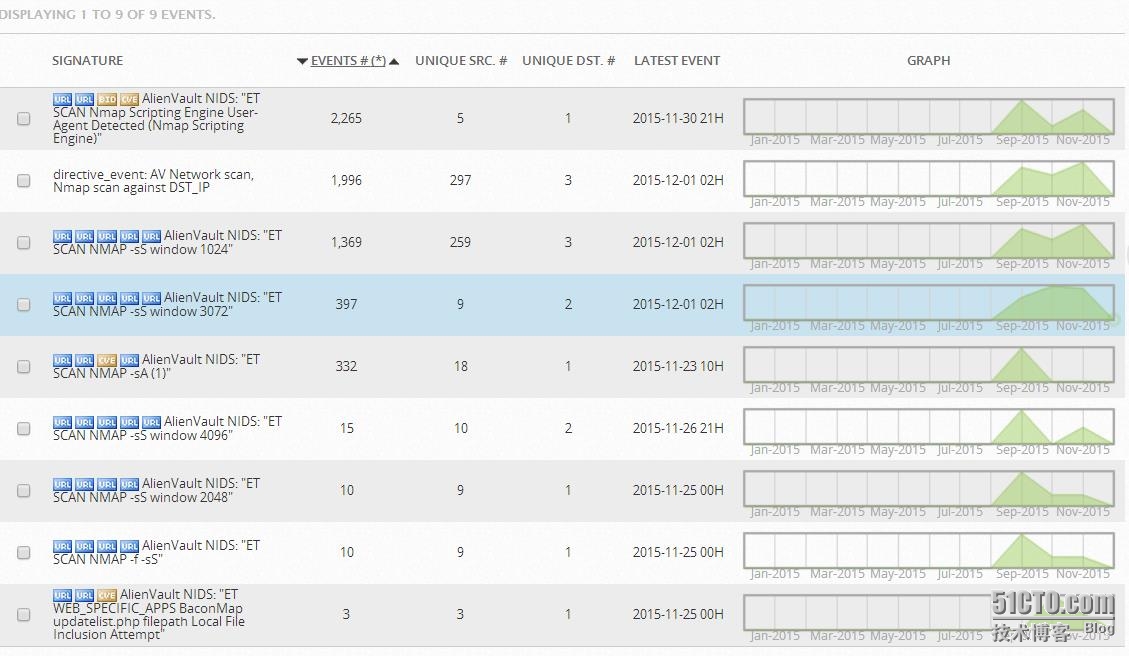

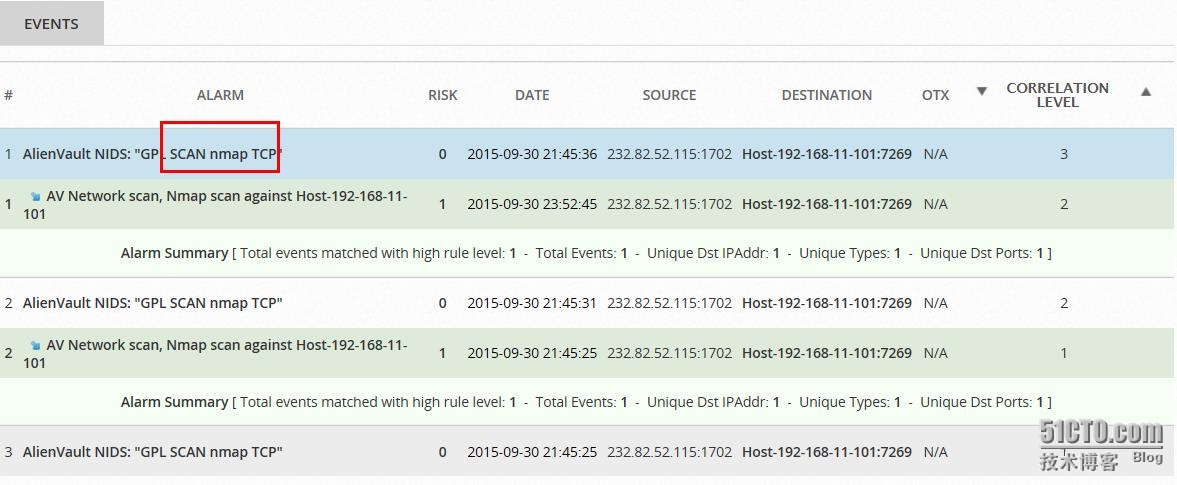

2.扫描攻击- nmap扫描

聚合后的事件,如下图所示。

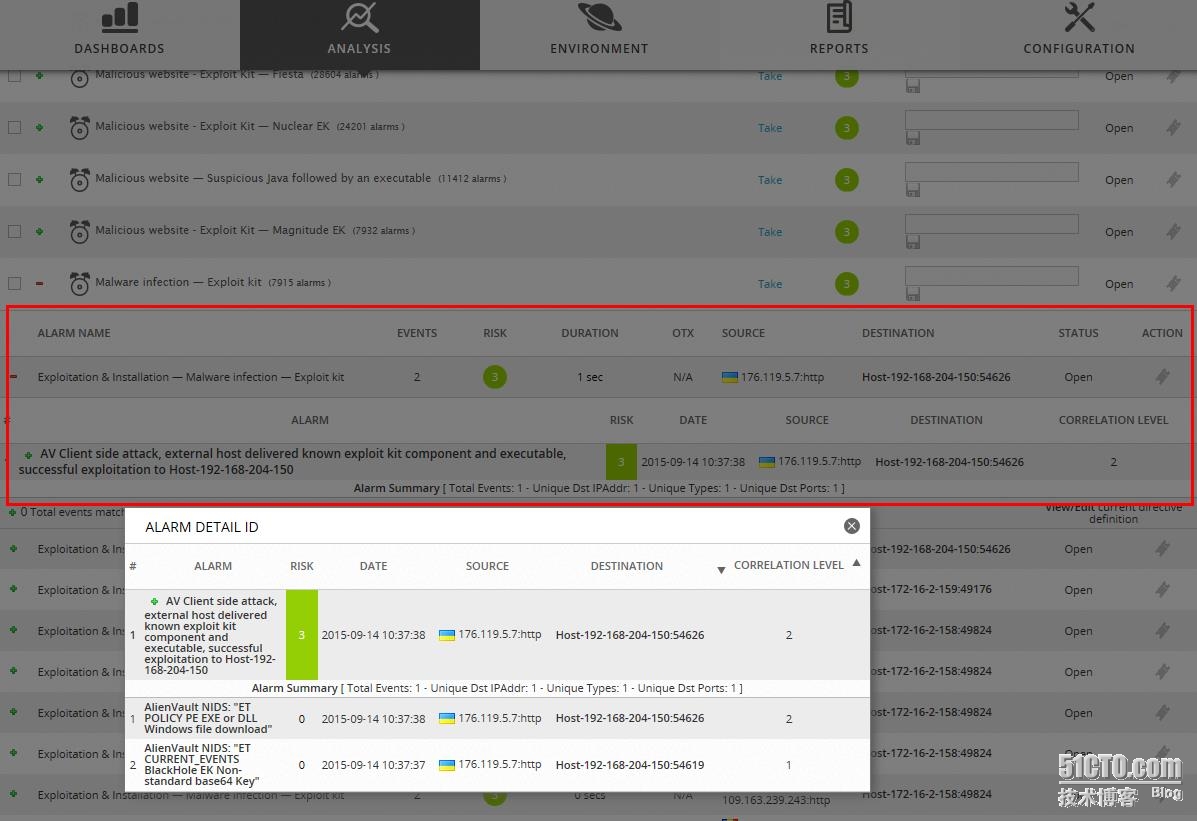

在OSSIM中利用上面的攻击图和告警关联工具可以结合在一起,进行危害评估,告警关联工具可将一些特殊的,多步攻击(往往是APT)产生的零散报警,“凭凑”在一起,以便把攻击者的意图展现给分析人员。

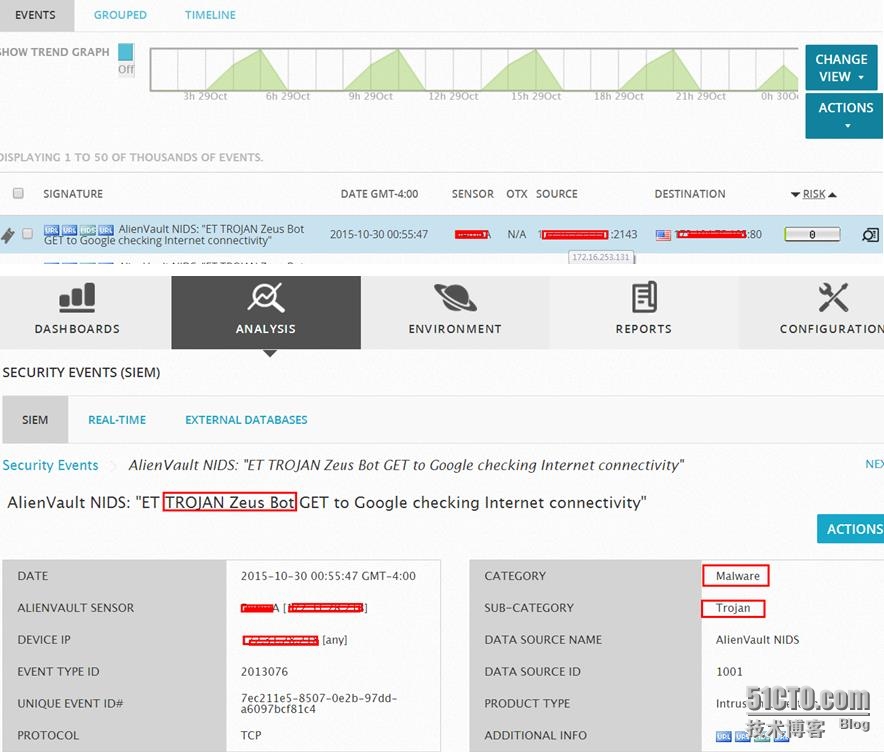

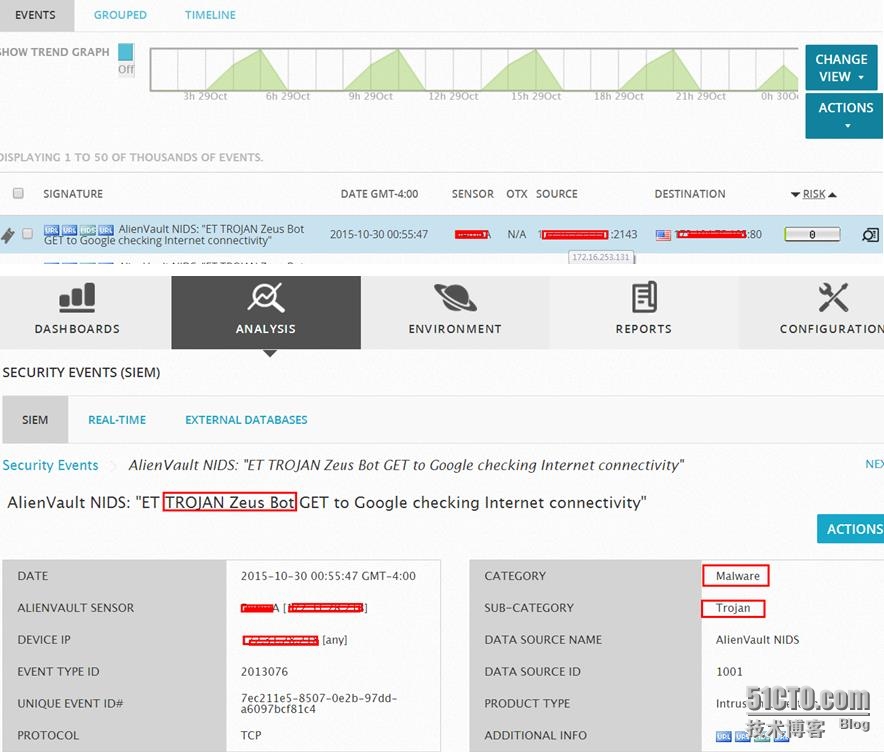

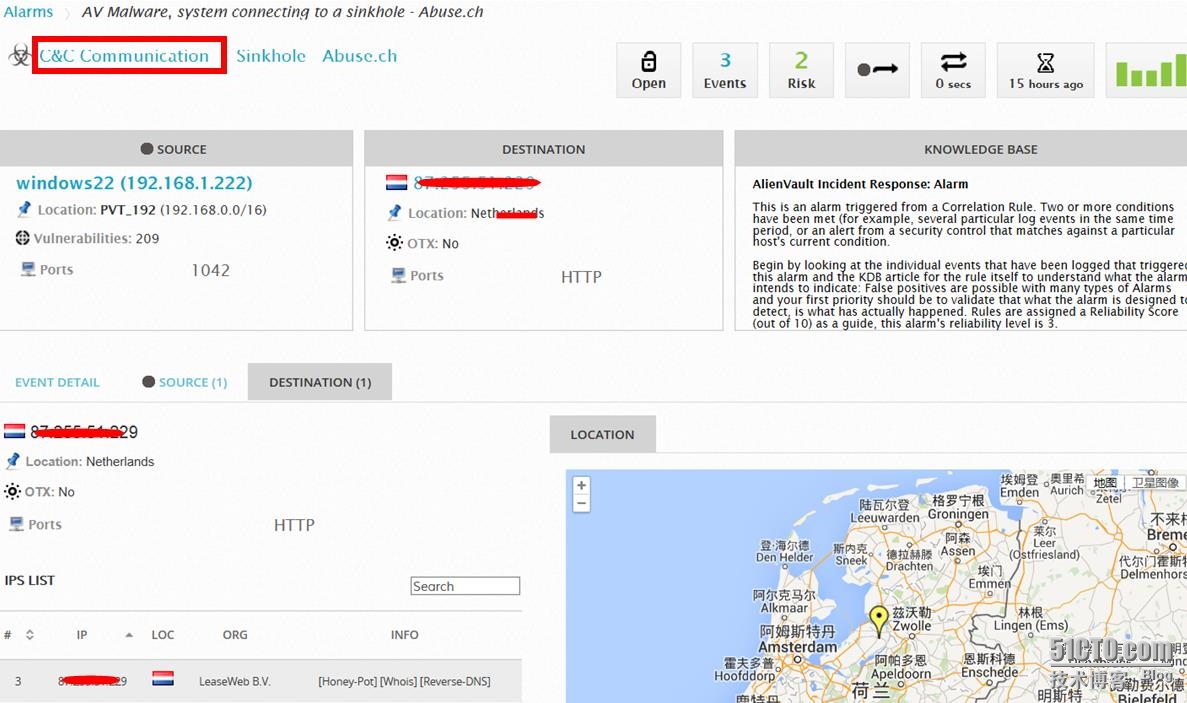

3.特洛伊木马攻击最早的Zeusbot通过直接与它的C&C服务器进行通信来下载配置数据和上传窃取的信息。

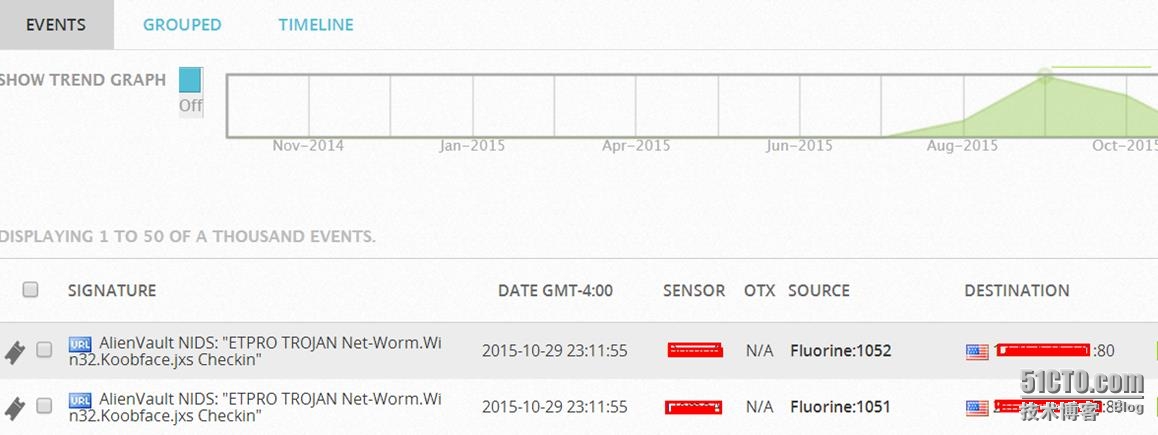

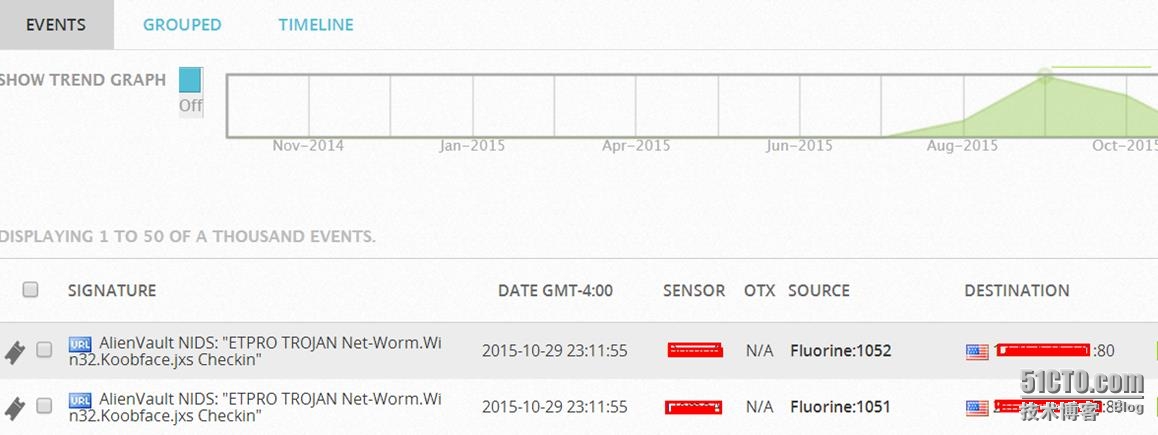

4.蠕虫攻击,例如Win32.Koobface.ACWin32.Koobface.AC是一种通过Facebook社交网站进行传播的蠕虫.它通过发送信息到被感染用户社交网站上的联系列表进行传播。如您看不懂这些也可先查询恶意代码知识百科

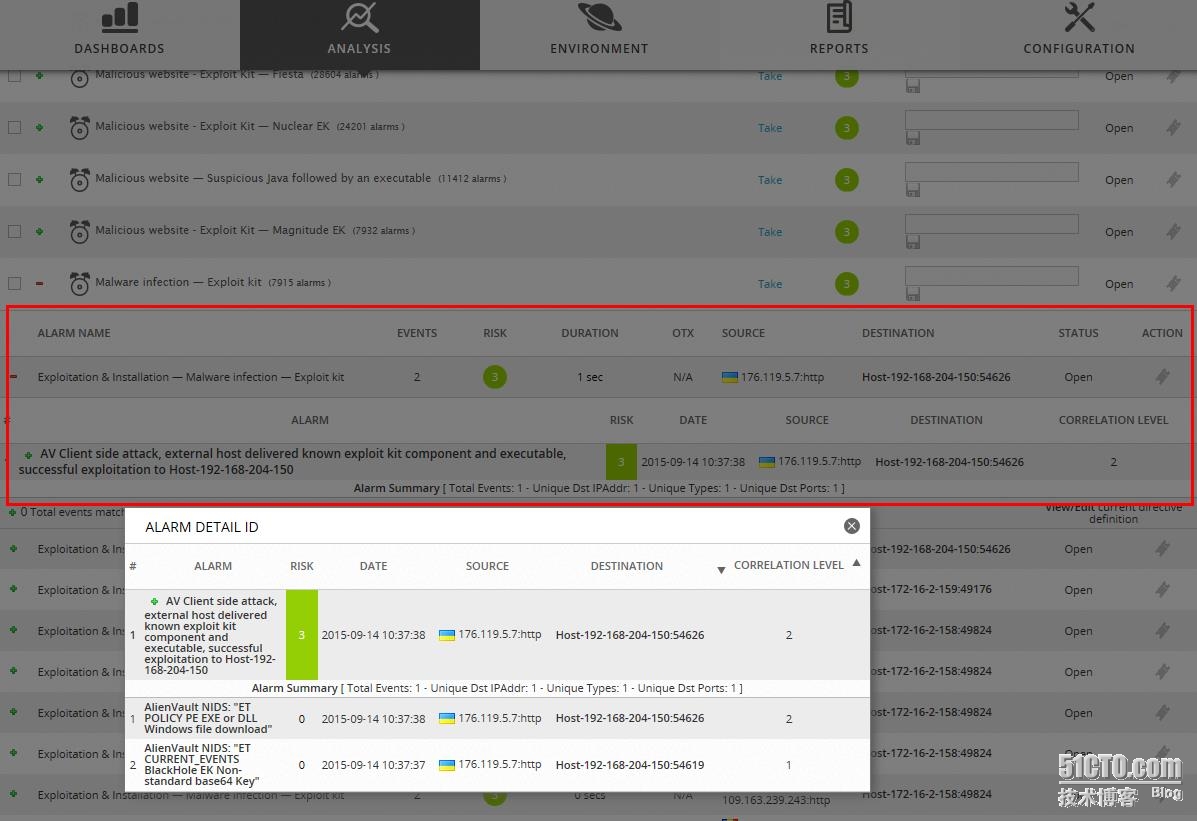

5. 检查出感染恶意软件

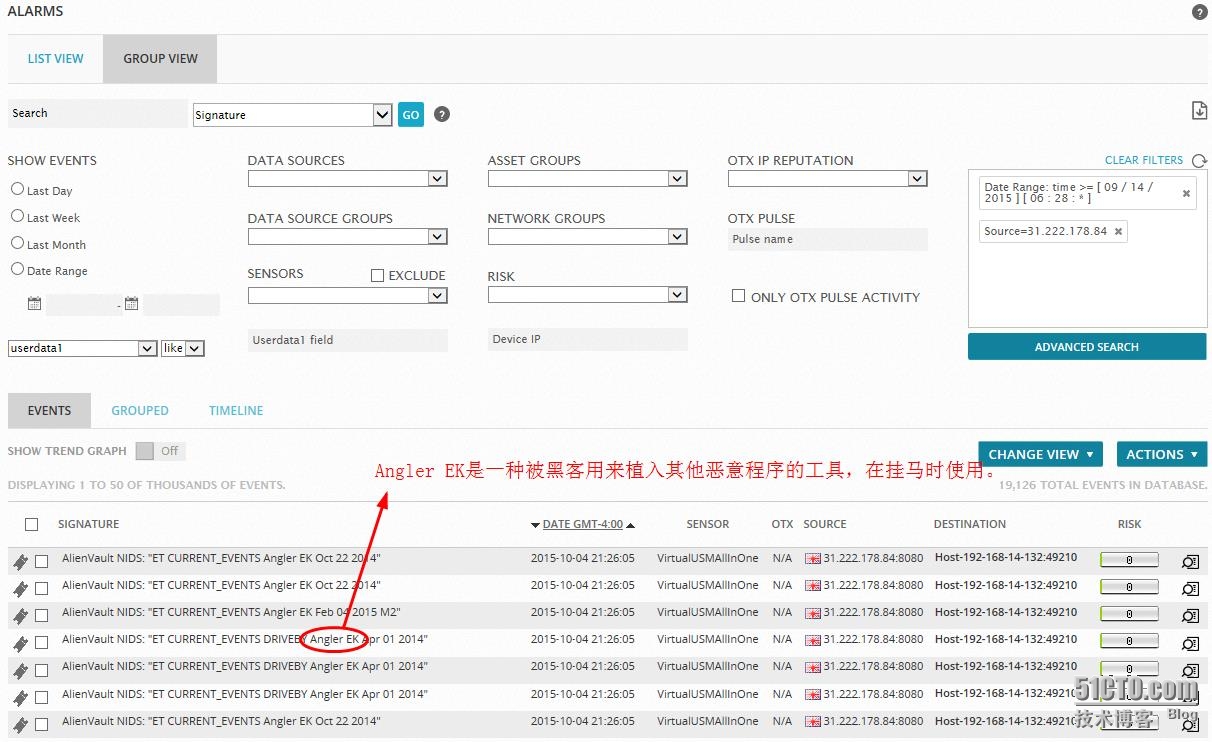

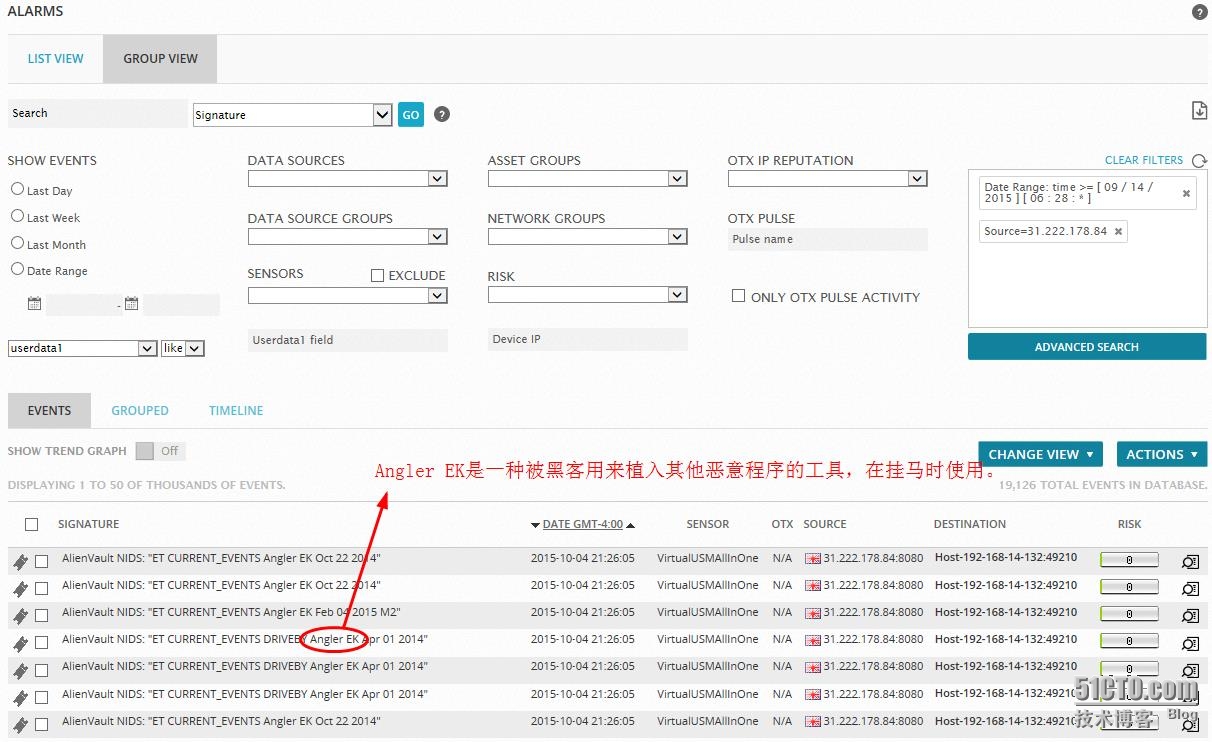

6.发现挂马攻击 EK是ExploitKit的缩写,表示Angler钓鱼工具套件或工具包

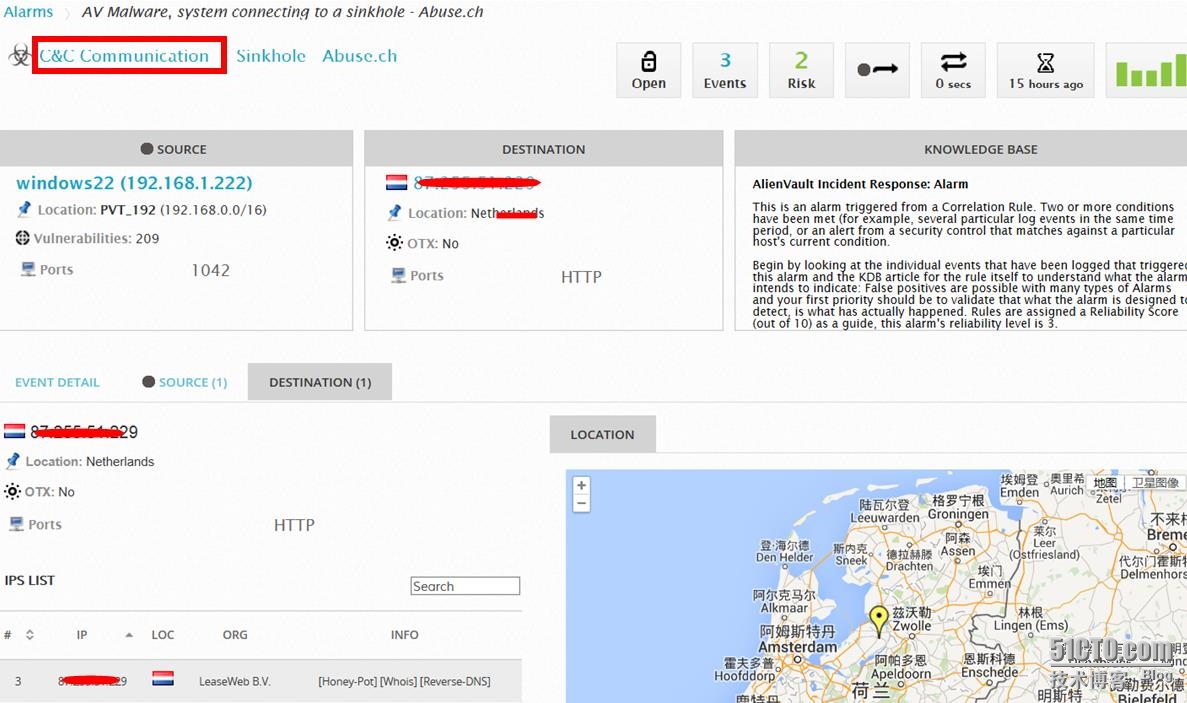

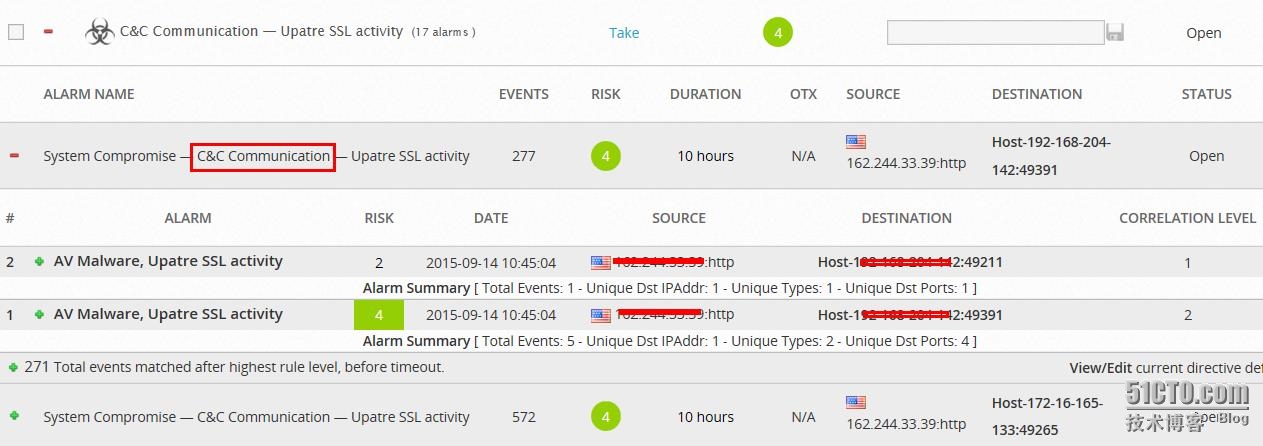

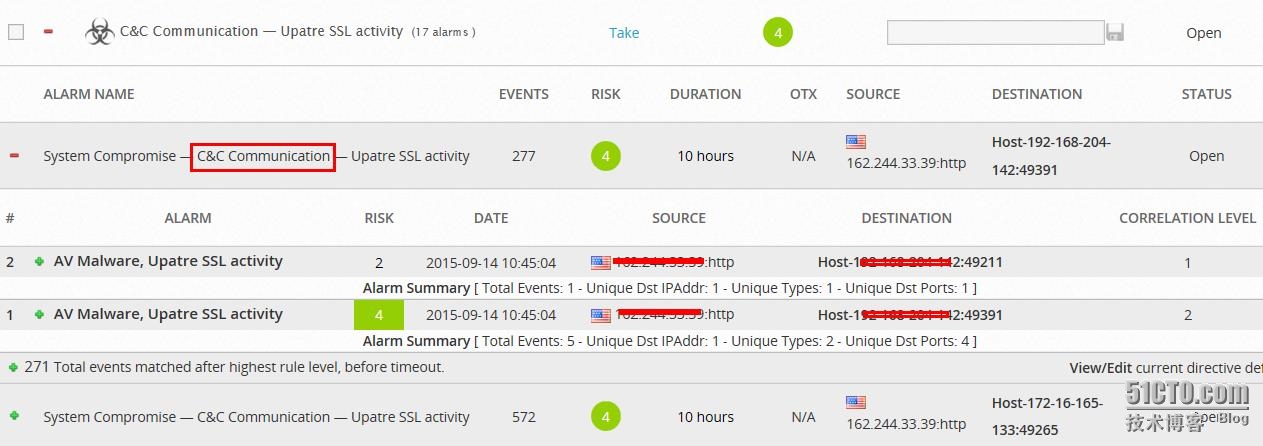

7.发现用指令控制服务器C&C(控制僵尸网络)

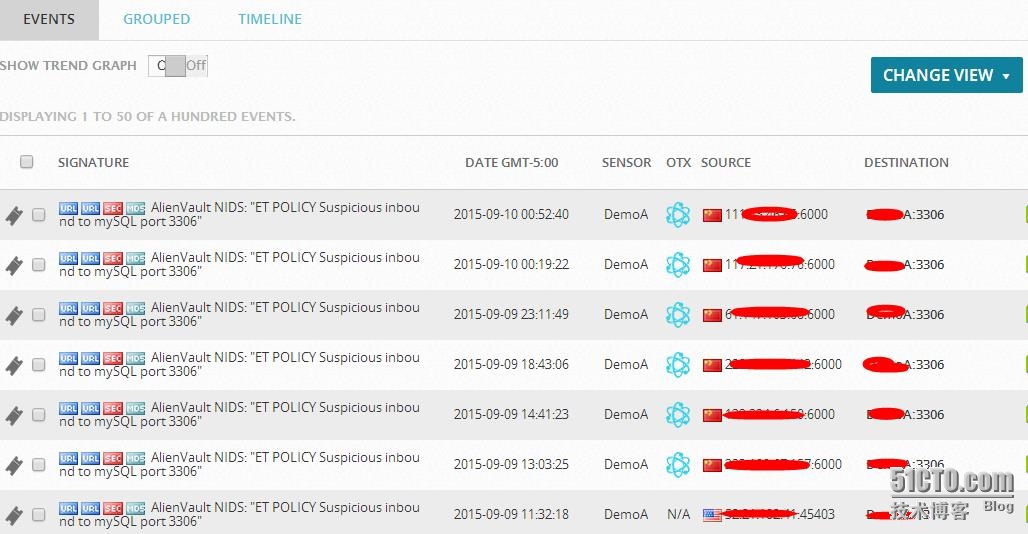

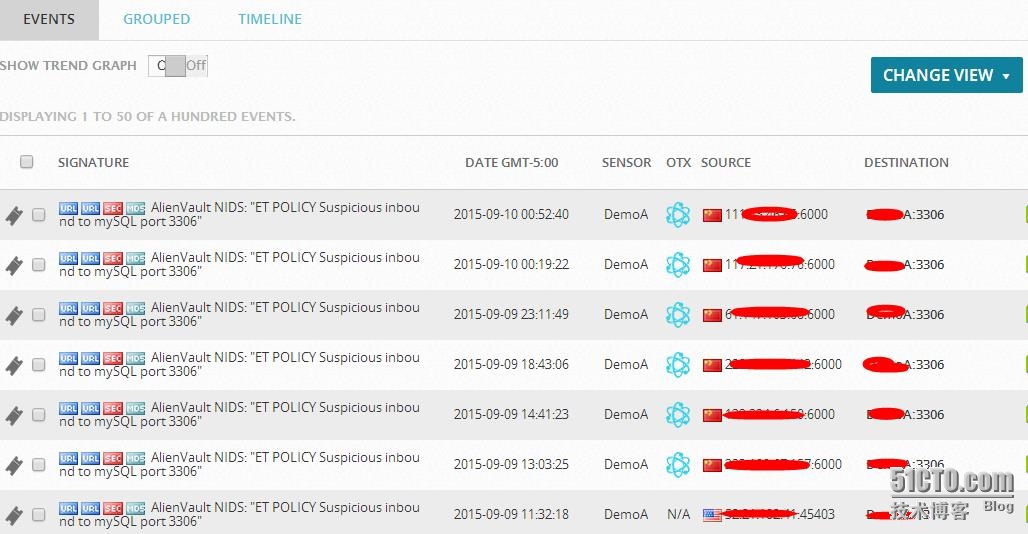

8.发觉疑似MySQL攻击

9. 实现手法

这种识别技术源于旁路监听,即采用将网卡设置为混杂模式接入Switch镜像口的方式实现网络设局的实时旁路捕获,并对所获得的网络数据进行检测,它的基础就在于NIDS基本体制。在NIDS中采用了基于精细的协议解析分流网络数据,通过一些小特征库进行并行匹配,由于在Snort时代是单线程处理,所以系统的效率瓶颈问题一直是匹配速度问题,目前升级到Suricata后情况有所缓解。NIDS检测的速度和检测颗粒度就跟协议解析深度、特征匹配的速度以及特征库的质量息息相关。从某种角度上看OSSIM是一个网络病毒传播的监控系统,核心功能之一是在OSSIM中用到了关联分析引擎搭配中间件和缓存系统辅助,要了解详情请参考《开源安全运维平台-OSSIM最佳实践》一书。

本文出自 “李晨光原创技术博客” 博客,请务必保留此出处http://chenguang.blog.51cto.com/350944/1718135

上图中用System Compromise表示疑似被入侵或遭受损失的攻击类型;Exploitation表示含有漏洞,或出现漏洞利用的攻击类型;Delivery表示交付和攻击类型;Reconnaissance &Probing 表示侦测和探测,有试图发现网络攻击的行为;Environmental表示政策违规,易受攻击的或可以的通讯; 在我们的身边,每一秒都有可能有一个恶意软件新样本产生,高达83%的企业遭受过高级持续威胁的攻击…大数据不仅仅是客户所面临的挑战,对安全产品供应商也同样。如果说,风险等于威胁乘以资产再乘以漏洞,那么大数据时代,风险正变得更加讳深莫测。OSSIM把这一切难题变得更加简单易行。下面看几个典型攻击实例面对OSSIM的表现吧。1. ICMP攻击

主要包括利用大量ICMP Redirect包修改系统路由表的攻击和使用ICMP协议实施的拒绝服务攻击.

2.扫描攻击- nmap扫描

聚合后的事件,如下图所示。

在OSSIM中利用上面的攻击图和告警关联工具可以结合在一起,进行危害评估,告警关联工具可将一些特殊的,多步攻击(往往是APT)产生的零散报警,“凭凑”在一起,以便把攻击者的意图展现给分析人员。

3.特洛伊木马攻击最早的Zeusbot通过直接与它的C&C服务器进行通信来下载配置数据和上传窃取的信息。

4.蠕虫攻击,例如Win32.Koobface.ACWin32.Koobface.AC是一种通过Facebook社交网站进行传播的蠕虫.它通过发送信息到被感染用户社交网站上的联系列表进行传播。如您看不懂这些也可先查询恶意代码知识百科

5. 检查出感染恶意软件

6.发现挂马攻击 EK是ExploitKit的缩写,表示Angler钓鱼工具套件或工具包

7.发现用指令控制服务器C&C(控制僵尸网络)

8.发觉疑似MySQL攻击

9. 实现手法

这种识别技术源于旁路监听,即采用将网卡设置为混杂模式接入Switch镜像口的方式实现网络设局的实时旁路捕获,并对所获得的网络数据进行检测,它的基础就在于NIDS基本体制。在NIDS中采用了基于精细的协议解析分流网络数据,通过一些小特征库进行并行匹配,由于在Snort时代是单线程处理,所以系统的效率瓶颈问题一直是匹配速度问题,目前升级到Suricata后情况有所缓解。NIDS检测的速度和检测颗粒度就跟协议解析深度、特征匹配的速度以及特征库的质量息息相关。从某种角度上看OSSIM是一个网络病毒传播的监控系统,核心功能之一是在OSSIM中用到了关联分析引擎搭配中间件和缓存系统辅助,要了解详情请参考《开源安全运维平台-OSSIM最佳实践》一书。

本文出自 “李晨光原创技术博客” 博客,请务必保留此出处http://chenguang.blog.51cto.com/350944/1718135

相关文章推荐

- 使用网络编程的较好方式

- IPv4网络地址与子网划分

- OpenFlow对网络创新的影响

- iOS 保持界面流畅的技巧(转自http://blog.ibireme.com/author/ibireme/)

- IOS学习之 网络编程(6)--文件上传

- ios9 http请求不通。修改plist文件也不行的状况

- Mac OS X 跟新到10.11后cocoapods安装出现的问题(- bad response Not Found 404 (http://ruby.taobao.org/latest_spe)

- android 实现从网络上抓取图片并显示在手机上

- [网络基础]http的重点

- MFC tcpserver转发数据 编程思想

- iOS9 HTTP 不能正常使用的解决办法

- C#网络编程之---TCP协议的同步通信(二)

- C#网络编程之--TCP协议(一)

- Android与服务器端数据交互(http协议整合struts2+android)

- Spice工作原理及代码剖析:02 Spice网络事件处理模型

- 有时$_SERVER["HTTP_REFERER"]为空的原因

- 卷积神经网络在自然语言处理的应用

- pAdTy_2 构建连接网络和云的应用程序

- IOS学习之 网络编程(5)--多线程断点下载

- import javax.servlet.http.HttpServletRequest;