ldap网络用户账户

2015-05-22 22:57

225 查看

1.安装客户端软件

1)安装Directory Client

yum groups install Directory\ Client -y

2)安装authconfig-gtk

yum install authconfig-gtk -y

authconfig-gtk

此时,ping classroom.example.com 是可以ping 通的

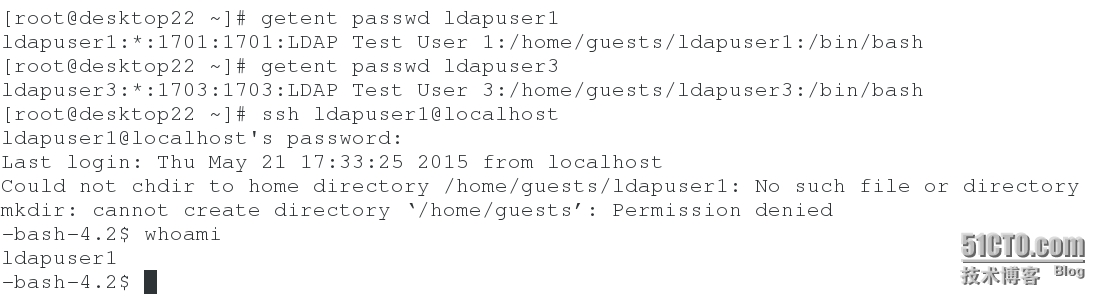

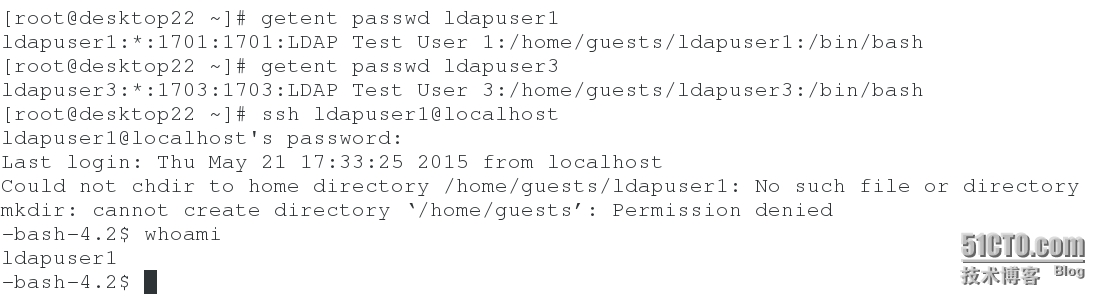

3)检测 ldap 认证用户

需要安装sssh服务 yum install sssh -y

getent passwd ldapuserx

vim /etc/sssd.conf

– enumerate = ture | false

– systemctl restart sssd

3)查看ldapuser用户,使用getent passwd 用户名

此时用户没有家目录, 密码为kerberos

4)安装autofs

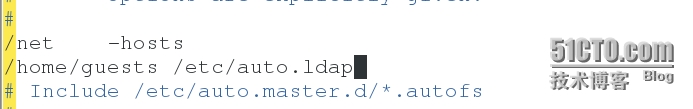

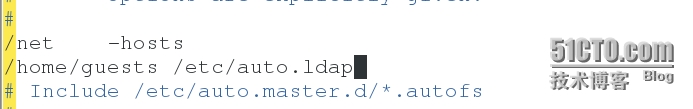

yum install autofs -y5)–修改文件 vim /etc/auto.master

/home/guests /etc/auto.ldap

6) vim /etc/auto.ldap

ldapuser1 classroom.example.com:/home/guests/ldapuser1

重启服务:systemctl restart autofs.service

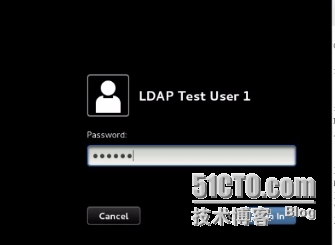

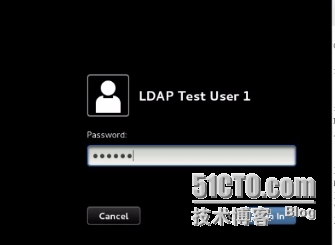

6)此时logout会出现ldap用户,登陆密码为kerberos

在此用户下创建文件后,可在另一台主机上查看

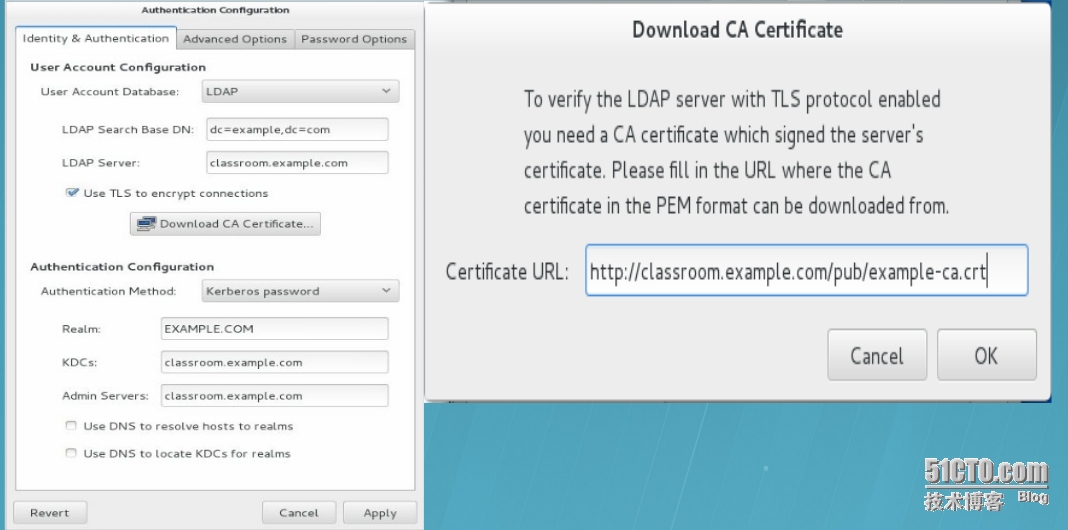

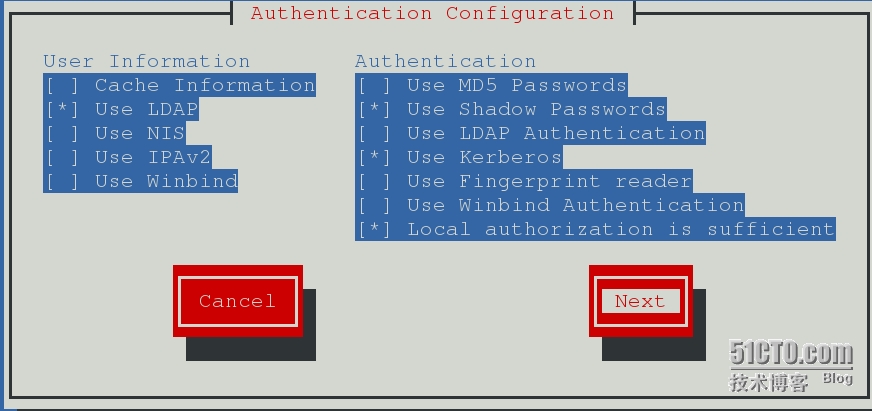

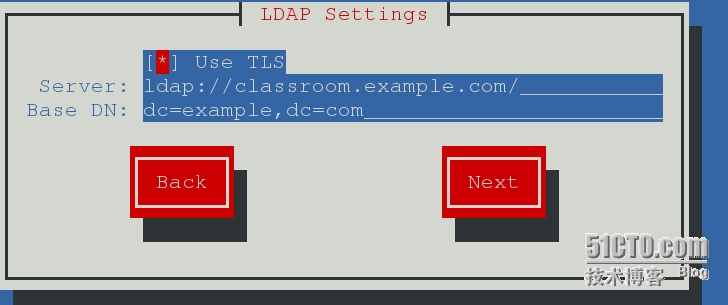

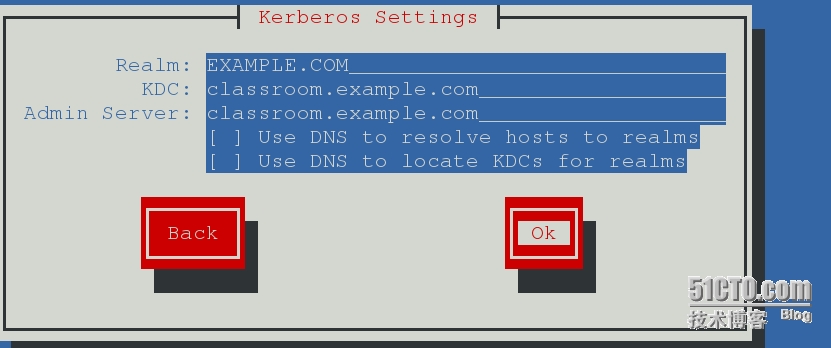

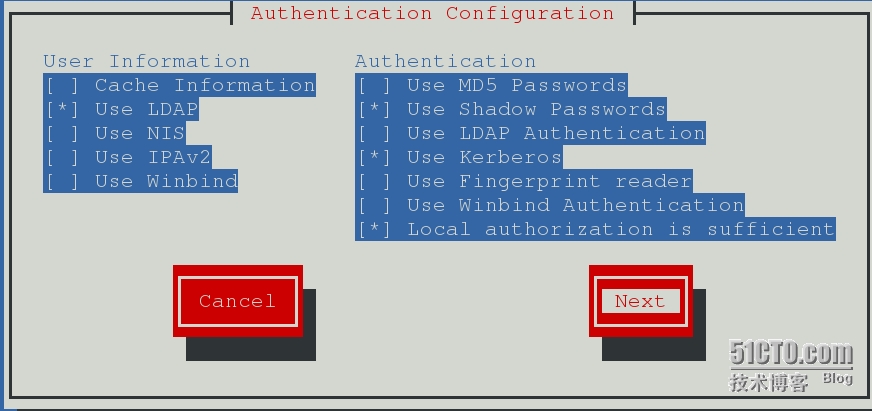

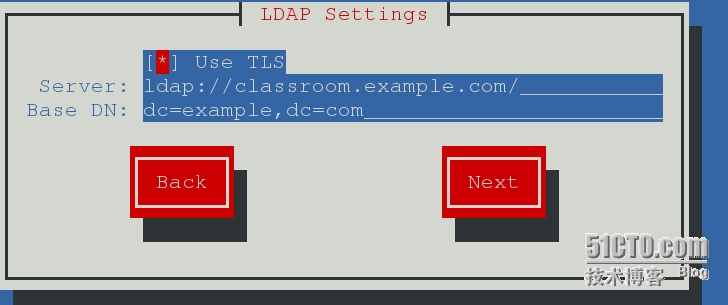

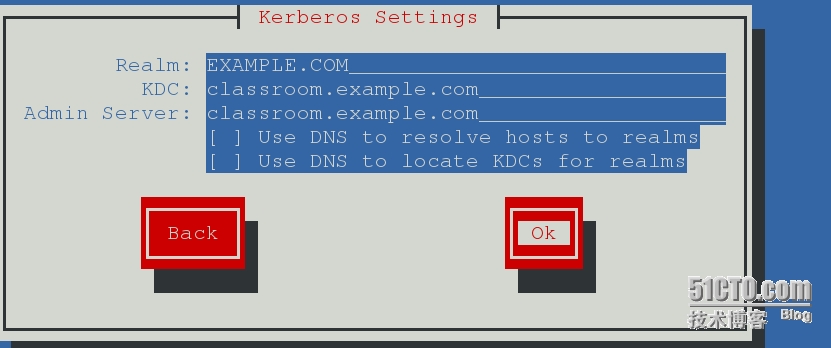

图形配置:authconfig-tui

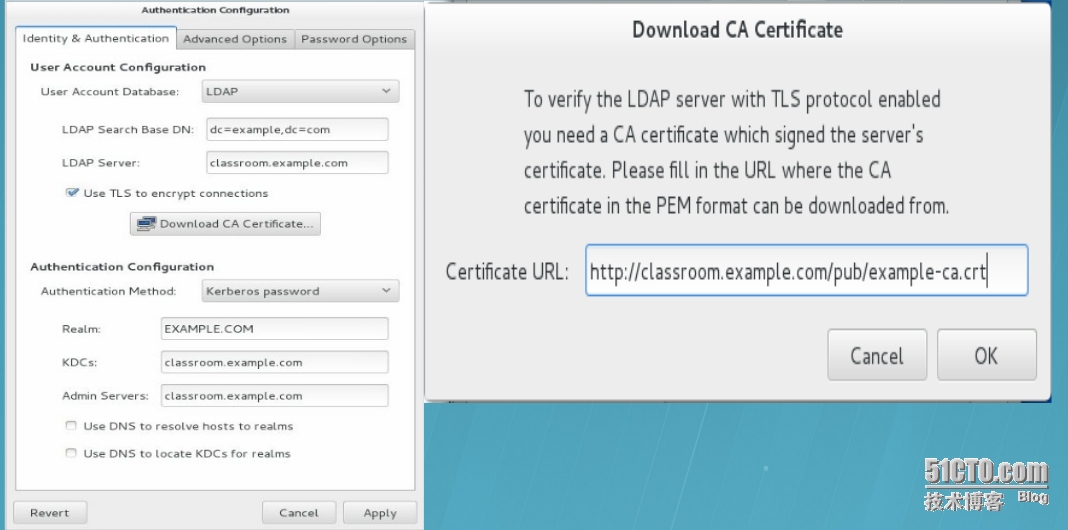

下载证书文件

cd /etc/openldap/cacerts

wget http://classroom.example.com/pub/examp le-ca.crt

ls /etc/openldap/cacerts

1)安装Directory Client

yum groups install Directory\ Client -y

2)安装authconfig-gtk

yum install authconfig-gtk -y

authconfig-gtk

此时,ping classroom.example.com 是可以ping 通的

3)检测 ldap 认证用户

需要安装sssh服务 yum install sssh -y

getent passwd ldapuserx

vim /etc/sssd.conf

– enumerate = ture | false

– systemctl restart sssd

3)查看ldapuser用户,使用getent passwd 用户名

此时用户没有家目录, 密码为kerberos

4)安装autofs

yum install autofs -y5)–修改文件 vim /etc/auto.master

/home/guests /etc/auto.ldap

6) vim /etc/auto.ldap

ldapuser1 classroom.example.com:/home/guests/ldapuser1

重启服务:systemctl restart autofs.service

6)此时logout会出现ldap用户,登陆密码为kerberos

在此用户下创建文件后,可在另一台主机上查看

图形配置:authconfig-tui

下载证书文件

cd /etc/openldap/cacerts

wget http://classroom.example.com/pub/examp le-ca.crt

ls /etc/openldap/cacerts

相关文章推荐

- LDAP 网络用户账户

- LDAP网络用户账户

- 第二章--(第八单元)--LDAP网络用户账户

- Linux学习笔记23 --LDAP网络用户账户

- 第二课unit8 ldap网络用户账户

- RHEL-RH134-UNIT8-LDAP 网络用户账户

- NO.8 LDAP网络用户账户

- LDAP网络用户账户

- unit2.8 LDAP 网络用户账户

- LDAP 网络用户账户

- LDAP 网络用户账户

- LDAP网络用户账户

- unit8~~LDAP 网络用户账户

- Linux运维笔记----LDAP 网络用户账户

- unit8 LDAP网络用户账户

- LDAP网络用户创建账户及认证脚本

- Linux学习第八单元-LDAP网络用户账户

- Linux学习篇第二章之~unit8 LDAP 网络用户账户

- linux_2-LDAP网络用户账户

- 8.5 LDAP网络用户