Apache限制IP并发数和流量控制

2015-03-27 11:09

225 查看

转自:http://www.cszhi.com/20120512/apache-mod_bandwidth-mod_limitipconn.html

使用mod_limitipconn模块限制IP并发连接数

安装:

编辑httpd.conf

如果想限制虚拟主机的ip并发连接数,可以修改extra/httpd-vhost.conf把 IfModule mod_limitipconn.c 这一段复制到Virtualhost中就可以了。

测试:

测试很简单,把最大连接数调小一点,随便一个浏览器访问页面,然后按着F5,让页面不断刷新,一下就可以弹出503错误

使用mod_bandwidth模块限制带宽

mod_bandwidth可以对IP的并发数进行控制,也可以对下载流量进行控制,也可以对某个目录的流量进行控制。

安装:

编辑httpd.conf配置文件:

其它参数事例说明,详细的见源码包里的mod_bw.txt:

测试:

使用mod_bw.so模块前:

使用mod_bw.so模块后:

安装过程中可能出现的问题:

1、添加完mod_bw.so模块,重启apache时出现错误:

修改一下mod_bw.c 就可以:

重新编译:

2、如果服务器没有安装apxs,可以参照以下方法安装:

apxs是一个为Apache HTTP服务器编译和安装扩展模块的工具,用于编译一个或多个源程序或目标代码文件为动态共享对象,使之可以用由mod_so提供的LoadModule指令在运行时加载到Apache服务器中。

输入命令查看是否有httpd-devel这个包,如果没有需要安装

另转一个DDOS代码:

本文实例分析了PHP利用hash冲突漏洞进行DDoS攻击的方法。分享给大家供大家参考。具体分析如下:

首先声明:本文内容只用于研究学习使用,请勿用于非法行为!

前面提到过最近爆出的hash表碰撞漏洞,包括java、python、php等在内的很多常用语言均未幸免,今晚咱就来实际看看它的威力。

攻击原理:

通过向目标服务器post一组精心拼凑的数组参数,到达服务端后语言底层处理接收到的数组参数时,由于该漏洞的存在造成CPU的大量消耗,最终导致服务器资源耗尽。

不用什么花哨的手法,就用PHP简单实现下看下效果,点到即止。

文件:dos.php

?

文件:ddos.php

?

使用mod_limitipconn模块限制IP并发连接数

安装:

wget http://dominia.org/djao/limit/mod_limitipconn-0.24.tar.bz2 tar jxvf mod_limitipconn-0.24.tar.bz2 cd mod_limitipconn-0.24 /usr/local/apache2/bin/apxs -c -i mod_limitipconn.c

编辑httpd.conf

1 2 3 4 5 6 7 8 9 10 11 12 | ExtendedStatus On LoadModule limitipconn_module modules/mod_limitipconn.so #将路径修改为安装后的路径,保存时去掉以下代码的注释 <ifModule mod_limitipconn.c> <location /> #对应根目录 MaxConnPerIP 5 #最大并发数为5 NoIPLimit image/* #对图片不做限制 </location> <location /test> #对根目录下的test目录做限制 MaxConnPerIP 2 #最大并发数为2 </location> </ifModule> |

测试:

测试很简单,把最大连接数调小一点,随便一个浏览器访问页面,然后按着F5,让页面不断刷新,一下就可以弹出503错误

使用mod_bandwidth模块限制带宽

mod_bandwidth可以对IP的并发数进行控制,也可以对下载流量进行控制,也可以对某个目录的流量进行控制。

安装:

wget http://bwmod.sourceforge.net/files/mod_bw-0.7.tgz tar zxvf mod_bw-0.7.tgz cd mod_bw /usr/local/apache2/bin/apxs -c -i mod_bw.c

编辑httpd.conf配置文件:

1 2 3 4 5 6 7 8 9 10 11 12 | LoadModule bw_module modules/mod_bw.so <virtualHost *:80> ServerName vhost1.cszhi.com DocumentRoot /var/www/vhost1 BandwidthModule On ForceBandWidthModule On Bandwidth all 1024000 MinBandwidth all 50000 #每个客户端最高速度可达50KB LargeFileLimit * 500 50000 MaxConnection all 6 </virtualHost> |

1 2 3 4 5 6 7 8 9 10 11 | BandWidth localhost 0 #对localhost不限速 BandWidth 192.168.1.5 102400 #对192.168.1.5限速为100KB BandWidth “u:^Mozilla(.*)” 10240 #用mozilla时限速10KB BandWidth “u:wget” 102400 #如果用wget下载时限速10KB MinBandWidth all -1 #保证每个客户端最高速度可达10KB LargeFileLimit .jpg 100 10240 #jpg文件超过100KB,限速10KB #下面的510挺好,如果不设置,apache自己会报错,就根报404差不多,页面非常的丑 ErrorDocument 510 /exceed_speed.html BandWidthError 510 MaxConnection all 10 #所有ip最大连接数为10 MaxConnection 192.168.1.5 5 #192.168.1.5最大连接数为5 |

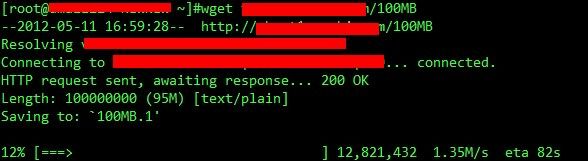

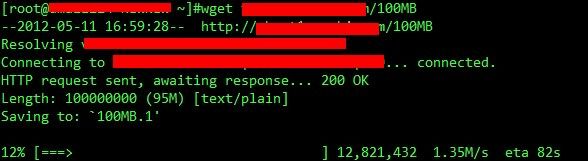

使用mod_bw.so模块前:

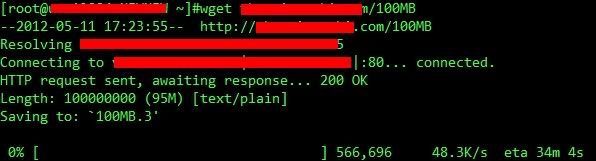

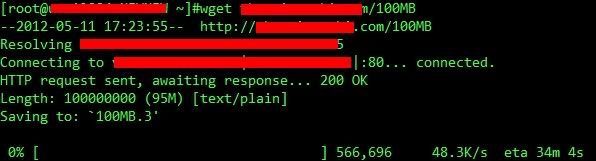

使用mod_bw.so模块后:

安装过程中可能出现的问题:

1、添加完mod_bw.so模块,重启apache时出现错误:

[root@vps httpd]# /etc/init.d/httpd restart Stopping httpd: [FAILED] Starting httpd: httpd: Syntax error on line 203 of /etc/httpd/conf/httpd.conf: Cannot load /etc/httpd/modules/mod_bw.so into server: /etc/httpd/modules/mod_bw.so: undefined symbol: apr_atomic_cas [FAILED]

修改一下mod_bw.c 就可以:

1 2 3 4 5 6 7 8 9 | #ifdef APR_MAJOR_VERSION //添加这行 #if (APR_MAJOR_VERSION < 1) #define apr_atomic_inc32 apr_atomic_inc #define apr_atomic_dec32 apr_atomic_dec #define apr_atomic_add32 apr_atomic_add #define apr_atomic_cas32 apr_atomic_cas #define apr_atomic_set32 apr_atomic_set #endif #endif //添加这行 |

/usr/local/apache2/bin/apxs -c -i mod_bw.c

2、如果服务器没有安装apxs,可以参照以下方法安装:

apxs是一个为Apache HTTP服务器编译和安装扩展模块的工具,用于编译一个或多个源程序或目标代码文件为动态共享对象,使之可以用由mod_so提供的LoadModule指令在运行时加载到Apache服务器中。

输入命令查看是否有httpd-devel这个包,如果没有需要安装

rpm -qa|grep httpd yum -y install httpd-devel

另转一个DDOS代码:

PHP利用hash冲突漏洞进行DDoS攻击的方法分析

转自:http://www.jb51.net/article/62845.htm本文实例分析了PHP利用hash冲突漏洞进行DDoS攻击的方法。分享给大家供大家参考。具体分析如下:

首先声明:本文内容只用于研究学习使用,请勿用于非法行为!

前面提到过最近爆出的hash表碰撞漏洞,包括java、python、php等在内的很多常用语言均未幸免,今晚咱就来实际看看它的威力。

攻击原理:

通过向目标服务器post一组精心拼凑的数组参数,到达服务端后语言底层处理接收到的数组参数时,由于该漏洞的存在造成CPU的大量消耗,最终导致服务器资源耗尽。

不用什么花哨的手法,就用PHP简单实现下看下效果,点到即止。

文件:dos.php

?

?

相关文章推荐

- 利用apache限制IP并发数和下载流量控制

- 【转】Apache限制IP并发数和流量控制

- Apache限制IP并发数和流量控制的方法

- apache限制IP并发数和流量控制

- 利用apache限制IP并发数和下载流量控制

- Apache限制IP并发数和流量控制的方法

- windows下apache如何控制流量和IP并发数

- apache限制同一ip大并发访问及下载

- apache限制并发数,IP,带宽设置

- apache限制并发数,IP,带宽设置

- apache限制并发数,IP,带宽设置

- CentOS-TC(流量控制)-单IP上传(下载)限制

- nginx与apache限制ip并发访问 限制ip连接的设置方法

- nginx apache限制ip并发访问 限制ip连接

- 使用mod_limitipconn.c来限制apache的并发数

- centos 的单ip流量控制-CentOS下利用iptables限速及限制每IP连接数

- Nginx Apache Iptable 限制ip并发访问 限制ip连接数

- Apache流量控制及连接数限制

- apache限制并发数,IP,带宽设置

- [httpd.conf]apache限制IP的并发数以及限制带宽的设置