Shell脚本防攻击案例

2013-01-13 20:55

399 查看

http://yaozb.blog.51cto.com/2762349/882176

不知道得罪了哪路神仙,收到nagios报警,发现有个网站有CC攻击。看样子,量还不小,把服务器的负载都弄到40+了,虽然网站还能打开,但打开也是非常的缓慢。如果不是配置高点,估计服务器早就挂掉了。看来又是不一个不眠之夜了。

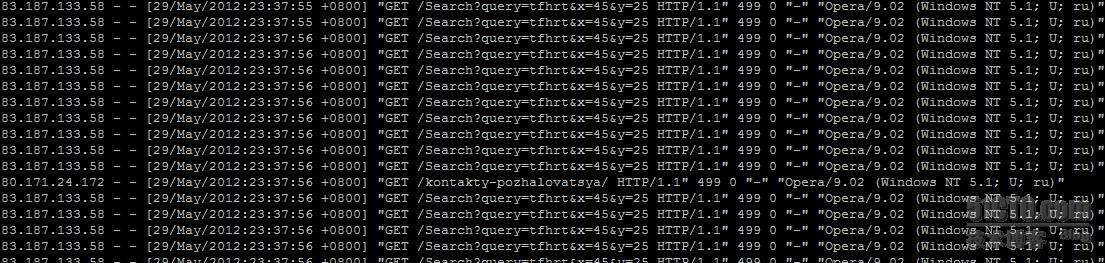

迅速查看一下nginx的访问日志:

#tail -f access.log

貌似全是像这样的状态。

我先紧急手动封了几个访问量比较大的Ip。

#vim fengip.sh

#! /bin/bash

for i in `seq 1 32400`

do

sleep 1

x=`tail -500 access.log |grep 'HTTP/1.1" 499 0 "-" "Opera/9.02'|awk '{print $1}'|sort -n|uniq`

if [ -z "$x" ];then

echo "kong" >>/dev/null

else

for ip in `echo $x`

do

real=`grep -l ^$ip$ all`

if [ $? -eq 1 ];then

echo iptables -A INPUT -s $ip -p tcp --dport 80 -j DROP

iptables -A INPUT -s $ip -p tcp --dport 80 -j DROP

echo $ip >>all

fi

done

fi

done

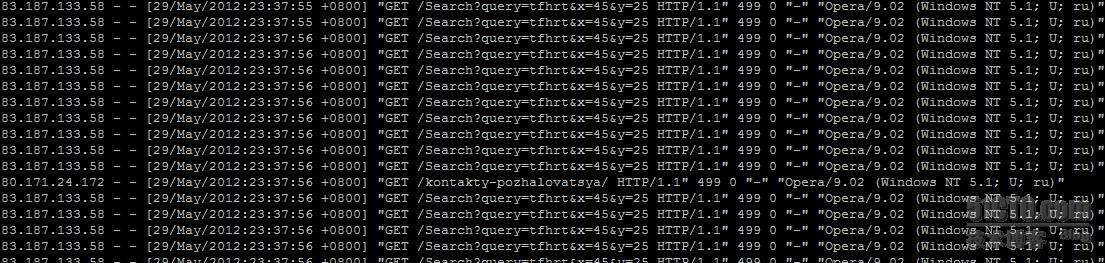

脚本写好了。如图

我们来运行一下,运行几分钟后,如下图所示

经过半个小时的观察,服务器负载也降到0.几了,脚本也不断在封一些CC攻击的ip。

一直让他运行着,晚上应该能睡个好觉了。

下来我们来对脚本进行解释一下

#vim fengip.sh

#! /bin/bash

Touch all #建立all文件,后面有用到

for i in `seq 1 32400` #循环32400次,预计到早上9点的时间

do

sleep 1

x=`tail -500 access.log |grep 'HTTP/1.1" 499 0 "-" "Opera/9.02'|awk '{print $1}'|sort -n|uniq` #查看最后500行的访问日志,取出包含 'HTTP/1.1" 499 0 "-" "Opera/9.02' 的行的ip并排序,去重复

if [ -z "$x" ];then

echo "kong" >>/dev/null #如果$x是空值的话,就不执行操作,说明500行内,没有带 'HTTP/1.1" 499 0 "-" "Opera/9.02' 的行

else

for ip in `echo $x` #如果有的话,我们就遍历这些ip

do

real=`grep -l ^$ip$ all` #查看all文件里有没有这个ip,因为每封一次,后面都会把这个ip写入all文件,如果all文件里面有这个ip的话,说明防火墙已经封过了。

if [ $? -eq 1 ];then #如果上面执行不成功的话,也就是在all文件里没找到,就用下面的防火墙语句把ip封掉,并把ip写入all文件

echo iptables -A INPUT -s $ip -p tcp --dport 80 -j DROP

iptables -A INPUT -s $ip -p tcp --dport 80 -j DROP

echo $ip >>all

fi

done

fi

done

不知道得罪了哪路神仙,收到nagios报警,发现有个网站有CC攻击。看样子,量还不小,把服务器的负载都弄到40+了,虽然网站还能打开,但打开也是非常的缓慢。如果不是配置高点,估计服务器早就挂掉了。看来又是不一个不眠之夜了。

迅速查看一下nginx的访问日志:

#tail -f access.log

貌似全是像这样的状态。

我先紧急手动封了几个访问量比较大的Ip。

#vim fengip.sh

#! /bin/bash

for i in `seq 1 32400`

do

sleep 1

x=`tail -500 access.log |grep 'HTTP/1.1" 499 0 "-" "Opera/9.02'|awk '{print $1}'|sort -n|uniq`

if [ -z "$x" ];then

echo "kong" >>/dev/null

else

for ip in `echo $x`

do

real=`grep -l ^$ip$ all`

if [ $? -eq 1 ];then

echo iptables -A INPUT -s $ip -p tcp --dport 80 -j DROP

iptables -A INPUT -s $ip -p tcp --dport 80 -j DROP

echo $ip >>all

fi

done

fi

done

脚本写好了。如图

我们来运行一下,运行几分钟后,如下图所示

经过半个小时的观察,服务器负载也降到0.几了,脚本也不断在封一些CC攻击的ip。

一直让他运行着,晚上应该能睡个好觉了。

下来我们来对脚本进行解释一下

#vim fengip.sh

#! /bin/bash

Touch all #建立all文件,后面有用到

for i in `seq 1 32400` #循环32400次,预计到早上9点的时间

do

sleep 1

x=`tail -500 access.log |grep 'HTTP/1.1" 499 0 "-" "Opera/9.02'|awk '{print $1}'|sort -n|uniq` #查看最后500行的访问日志,取出包含 'HTTP/1.1" 499 0 "-" "Opera/9.02' 的行的ip并排序,去重复

if [ -z "$x" ];then

echo "kong" >>/dev/null #如果$x是空值的话,就不执行操作,说明500行内,没有带 'HTTP/1.1" 499 0 "-" "Opera/9.02' 的行

else

for ip in `echo $x` #如果有的话,我们就遍历这些ip

do

real=`grep -l ^$ip$ all` #查看all文件里有没有这个ip,因为每封一次,后面都会把这个ip写入all文件,如果all文件里面有这个ip的话,说明防火墙已经封过了。

if [ $? -eq 1 ];then #如果上面执行不成功的话,也就是在all文件里没找到,就用下面的防火墙语句把ip封掉,并把ip写入all文件

echo iptables -A INPUT -s $ip -p tcp --dport 80 -j DROP

iptables -A INPUT -s $ip -p tcp --dport 80 -j DROP

echo $ip >>all

fi

done

fi

done

相关文章推荐

- Shell脚本防攻击案例

- 企业级通过shell脚本开发MySQL启动脚本 案例

- Linux系统shell脚本编程——生产实战案例(批量检查在线IP与开放端口)

- shell脚本案例

- Shell简单全备mysql脚本案例

- 通过脚本案例学习shell(二) --- 通过线性显示/etc/passwd内容了解while read用法 推荐

- 开发Shell脚本解决DOS安全Linux服务器生产案例

- shell脚本案例

- 8-Shell的整数表达式介绍-实践及企业案例脚本剖析

- java调用shell脚本小案例

- RMAN 备份案例-shell 脚本

- Shell简单全备mysql脚本案例

- 9-Shell的逻辑操作符知识介绍-实践及企业案例脚本剖析

- 利用Shell开发跳板机功能脚本案例

- Linux系统shell脚本编程——生产实战案例

- 通过脚本案例学习shell(五) 通过创建DNS脚本一步一步教你将一个普通脚本规范到一个生产环境脚本 推荐

- shell脚本案例

- shell脚本案例分析

- Shell的字符串表达式介绍-实践及企业案例脚本剖析